StormCry Ransomware

Quadre de puntuació d'amenaça

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards són informes d'avaluació de diferents amenaces de programari maliciós que han estat recopilats i analitzats pel nostre equip d'investigació. Els quadres de comandament d'amenaces d'EnigmaSoft avaluen i classifiquen les amenaces mitjançant diverses mètriques, com ara factors de risc reals i potencials, tendències, freqüència, prevalença i persistència. EnigmaSoft Threat Scorecards s'actualitzen periòdicament en funció de les nostres dades i mètriques de recerca i són útils per a una àmplia gamma d'usuaris d'ordinadors, des d'usuaris finals que busquen solucions per eliminar programari maliciós dels seus sistemes fins a experts en seguretat que analitzen amenaces.

EnigmaSoft Threat Scorecards mostren una varietat d'informació útil, com ara:

Rànquing: la classificació d'una amenaça particular a la base de dades d'amenaces d'EnigmaSoft.

Nivell de gravetat: el nivell de gravetat determinat d'un objecte, representat numèricament, en funció del nostre procés de modelització de riscos i investigació, tal com s'explica als nostres Criteris d'avaluació de l'amenaça .

Equips infectats: el nombre de casos confirmats i sospitosos d'una amenaça determinada detectats en equips infectats tal com ha informat SpyHunter.

Vegeu també Criteris d'avaluació de l'amenaça .

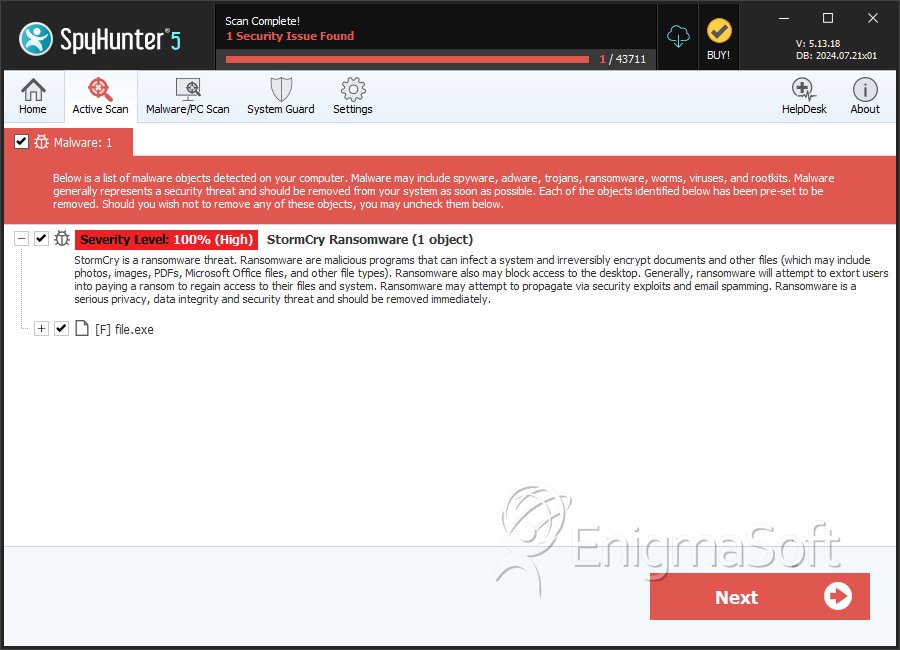

| Nivell d'amenaça: | 100 % (Alt) |

| Ordinadors infectats: | 1 |

| Primer vist: | July 16, 2024 |

| Sistema operatiu(s) afectat(s): | Windows |

StormCry Ransomware és un programari amenaçador dissenyat per xifrar fitxers a l'ordinador d'una víctima, fent-los inaccessibles fins que no es pagui un rescat. Aquest ransomware afegeix l'extensió de fitxer ".stormous" als fitxers xifrats, que és un clar indicador d'infecció. Els atacants demanen un rescat de 300 dòlars en Bitcoin i proporcionen instruccions específiques per al pagament i el contacte.

Taula de continguts

Característiques clau

- Extensió de fitxer : el StormCry Ransomware afegeix l'extensió '.stormous' a tots els fitxers xifrats quan s'infecta. Per exemple, un fitxer anomenat document.docx es canviaria de nom a document.docx.stormous.

- Missatges de rescat : es generen dos missatges de rescat al sistema infectat:

- readme.html

- pleas_readme@.txt

- Demanda de rescat : el rescat demanat és de 300 dòlars, pagables en Bitcoin.

- Instruccions de pagament :

- Adreça de Bitcoin Wallet: 1DzX3w6Fb8yd78UMnWxfjnPQ14jWpEtVSA

- Mètode de contacte: @StormousBot a Telegram

Missatge de rescat detallat

Els missatges de rescat, normalment anomenats readme.html i pleas_readme@.txt, contenen la informació següent:

'Tots els vostres fitxers han estat xifrats per StormCry Ransomware.

Per restaurar els vostres fitxers, heu de pagar 300 dòlars en Bitcoin a l'adreça següent:

Cartera Bitcoin: 1DzX3w6Fb8yd78UMnWxfjnPQ14jWpEtVSA

Després del pagament, poseu-vos en contacte amb nosaltres a través de Telegram a @StormousBot per obtenir més instruccions sobre com desxifrar els vostres fitxers.'

Què fer quan està infectat pel ransomware StormCry

- No pagueu el rescat : és molt recomanable no pagar el rescat. No hi ha cap garantia que els autors dels atacants proporcionin la clau de desxifrat fins i tot després de fer el pagament. A més, pagar el rescat fomenta activitats delictives i finança nous atacs.

- Actualització del programari : manteniu el vostre sistema operatiu i tot el programari actualitzat amb els darrers pedaços de seguretat.

- Utilitzeu programari anti-malware : instal·leu i actualitzeu regularment programari anti-malware.

- Còpia de seguretat regularment : feu una còpia de seguretat de les vostres dades amb regularitat en una unitat externa o emmagatzematge al núvol.

- Educar els usuaris : entrenar els empleats i usuaris sobre com reconèixer els correus electrònics de pesca i altres mètodes de lliurament de ransomware habituals.

El StormCry Ransomware és una amenaça que pot causar danys importants a les dades personals i organitzatives. En comprendre les seves característiques i seguint els passos recomanats, les víctimes poden mitigar l'impacte i reduir la probabilitat d'atacs futurs. No oblideu que la prevenció i la preparació són clau en la lluita contra el ransomware.

El missatge de rescat complet deixat per StormCry Ransomware a les seves víctimes diu:

'Oops. Your files have been encrypted!

Time remaining for payment:About bitcoin How to buy bitcoin?

Contact Us

Download decryption tool

What is happend ?

Your important files are encryption.Many of your documents,photos ,videos,database and other files are no longer accessible because they have been encrypted.Maybe you are busy looking for a way to recover your file,but do not waste your time.Nobody can recover your files without our decryptionCan I Recover My Files?

Sure.We guarantee that you can recover all your files safely and easily.But you have not so enough time.You can decrypt some of your files for free. Try now by clicking .But if you want to decrypt all your files,you need to pay.You only have 3 days to submit the payment.After that the price will be doubled.Also,if you don't pay in 7 days,you won't be able to recover your files forever.We will have free events for users who are so poor that they couldn't pay in 6 months

How Do I Pay?

Payment is accepted in Bitcoin only. To contact the owner of the key and for more information, contact us via the Telegram bot @StormousBot. Please check the current price of Bitcoin and buy some Bitcoin. Then send the correct amount to the specified address. After payment, click . The appropriate time to check in is from 9:00 AM to 11:00 AM.Send $300 to this address: 1DzX3w6Fb8yd78UMnWxfjnPQ14jWpEtVSA

To decrypt your files, you must first download a decryption software. Follow the instructions after payment to get the software and decryption key.'

SpyHunter detecta i elimina StormCry Ransomware

Detalls del sistema de fitxers

| # | Nom de l'arxiu | MD5 |

Deteccions

Deteccions: el nombre de casos confirmats i sospitosos d'una amenaça determinada detectats en ordinadors infectats tal com ha informat SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | f0514037777ec49400b7ac301ea70c52 | 1 |