التكامل مع الويب

تشكل البرامج غير المرغوب فيها المحتملة (PUPs) خطرًا كبيرًا على أمان الجهاز وخصوصية المستخدم. غالبًا ما تعمل هذه التطبيقات المتطفلة تحت ستار كونها أدوات قيمة ولكنها بدلاً من ذلك تشارك في أنشطة تعرض سلامة المستخدم للخطر. يعد WebIntegration، وهو تطبيق ذو خصائص تشبه البرامج الإعلانية، مثالاً للمخاطر المرتبطة بالبرامج غير المرغوب فيها المحتملة. يعد فهم سلوكها وتكتيكات توزيعها أمرًا ضروريًا لحماية أجهزتك.

جدول المحتويات

السلوك التدخلي لـ WebIntegration: كيف يؤثر على المستخدمين

بمجرد التثبيت، قد يبدأ WebIntegration في إطلاق مجموعة من الإعلانات المتطفلة، بما في ذلك النوافذ المنبثقة واللافتات والروابط النصية والإعلانات التي تملأ الصفحة بالكامل. وقد تعيد هذه الإعلانات توجيه المستخدمين إلى مواقع الويب التي تروج لبرامج مشبوهة أو خدمات دعم فني مزيفة أو مخططات تصيد. وقد تؤدي بعض الإعلانات حتى إلى مواقع احتيالية توزع برامج ضارة.

وتتجاوز المخاطر مجرد الإزعاج. فقد يواجه المستخدمون تكتيكات مثل اليانصيب المزيف، أو الاستطلاعات الخادعة، أو الهدايا الاحتيالية التي قد تغريهم بمشاركة معلومات خاصة مثل بيانات تسجيل الدخول أو التفاصيل المالية. وقد تؤدي هذه التكتيكات إلى خسائر مالية، أو خرق البيانات، أو حتى سرقة الهوية.

علاوة على ذلك، قد يجمع WebIntegration بيانات حول أنشطة تصفح المستخدمين، بما في ذلك مصطلحات البحث وعناوين URL التي تمت زيارتها وعناوين IP ومواصفات النظام. وفي الحالات الأكثر تدخلاً، قد يتمكن التطبيق من الوصول إلى معلومات خاصة مثل تفاصيل تسجيل الدخول أو البيانات المالية. وقد يتم استغلال هذه المعلومات للإعلان المستهدف، أو شراؤها من قبل أطراف ثالثة أو إساءة استخدامها لأغراض غير آمنة.

كيف يتسلل WebIntegration عبر الشقوق: تكتيكات التوزيع المشكوك فيها

أحد أكثر الجوانب المثيرة للقلق في WebIntegration هو كيفية تسلله إلى الأجهزة. غالبًا ما تستخدم البرامج غير المرغوب فيها مثل WebIntegration أساليب توزيع خادعة لإيقاع المستخدمين في مأزق:

- البرامج المجمعة : قد يتم تضمين WebIntegration مع برامج مجانية تم تنزيلها من مصادر غير رسمية أو غير موثوقة. ويخاطر المستخدمون الذين يتخطون عمليات التثبيت دون مراجعة الإعدادات بعناية، وخاصة الخيارات مثل "Advanced" أو "Custom"، بتثبيت برامج إضافية مثل WebIntegration دون علمهم.

- الإعلانات الخادعة : غالبًا ما تستخدم البرامج غير المرغوب فيها إعلانات مضللة أو نوافذ منبثقة للترويج لتثبيتها. قد تزعم هذه الإعلانات كذبًا أن تحديث النظام أو فحص الأمان أو تثبيت برنامج مهم أمر ضروري، مما يخدع المستخدمين لتنزيل التطبيق.

- حملات البريد الإلكتروني الاحتيالية : قد تؤدي الروابط والمرفقات الموجودة في رسائل البريد الإلكتروني الاحتيالية أو الرسائل المباشرة إلى دفع المستخدمين إلى تنزيل WebIntegration أو برامج تطفلية مماثلة. غالبًا ما يتم تصميم هذه الرسائل لتبدو شرعية، مما يزيد من احتمالية تفاعل المستخدم.

تعزيز دفاعاتك: كيفية تجنب التطبيقات المتطفلة

لحماية جهاز Mac الخاص بك من التطبيقات المتطفلة مثل WebIntegration، فكر في تنفيذ ممارسات الأمان التالية:

- كن يقظًا أثناء التثبيت : حدد دائمًا خيار "متقدم" أو "مخصص" عند تثبيت البرنامج لمراجعة وإلغاء تحديد أي برامج مجمعة. تجنب تنزيل البرامج من مصادر غير موثوقة، حيث غالبًا ما تقوم هذه المصادر بتضمين برامج مشروعة مع برامج غير مرغوب فيها.

- فحص التفاعلات عبر الإنترنت : لا تنقر على الإعلانات أو النوافذ المنبثقة أو الروابط المشبوهة، وخاصة تلك التي تقدم تحديثات البرامج أو تنبيهات النظام.: كن حذرًا عند التفاعل مع مرفقات البريد الإلكتروني أو الروابط، حتى لو بدا المرسل جديرًا بالثقة.

- حافظ على تحديث نظامك : قم بتحديث نظام التشغيل والبرمجيات لديك بانتظام لتصحيح الثغرات الأمنية التي يمكن استغلالها بواسطة التطبيقات المتطفلة.

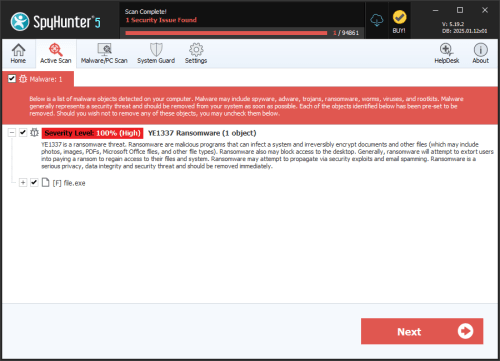

- استخدم تدابير أمنية قوية : استخدم أدوات أمان موثوقة للكشف عن البرامج غير المرغوب فيها المحتملة والتهديدات الأخرى وحظرها في الوقت الفعلي.: قم بتمكين ملحقات المتصفح التي تحذر من زيارة مواقع الويب المشبوهة أو تنزيل محتوى ضار.

- ثقف نفسك : تعرف على تكتيكات توزيع PUP الشائعة وابق على اطلاع بشأن التهديدات الناشئة.

البقاء في صدارة التطبيقات المتطفلة

يعمل WebIntegration كتذكير بمخاطر الخصوصية والأمان المرتبطة بالبرامج غير المرغوب فيها. من خلال فهم سلوكها والتعرف على التكتيكات المستخدمة لتوزيعها، يمكن للمستخدمين اتخاذ خطوات استباقية لحماية أجهزتهم. تظل اليقظة، إلى جانب ممارسات الأمان القوية، حجر الزاوية للسلامة الرقمية.