Integracja internetowa

Potencjalnie niechciane programy (PUP) stanowią poważne ryzyko dla bezpieczeństwa urządzeń i prywatności użytkowników. Te inwazyjne aplikacje często działają pod przykrywką cennych narzędzi, ale zamiast tego angażują się w działania, które zagrażają bezpieczeństwu użytkowników. WebIntegration, aplikacja o cechach podobnych do adware, jest przykładem ryzyka związanego z PUP. Zrozumienie jego zachowania i taktyk dystrybucji jest niezbędne do ochrony urządzeń.

Spis treści

Intruzywne zachowanie WebIntegration: Jak wpływa na użytkowników

Po zainstalowaniu WebIntegration może zainicjować lawinę natrętnych reklam, w tym wyskakujących okienek, banerów, linków w tekście i reklam całostronicowych. Reklamy te mogą przekierowywać użytkowników do witryn promujących podejrzane oprogramowanie, fałszywe usługi pomocy technicznej lub schematy phishingu. Niektóre reklamy mogą nawet prowadzić do fałszywych witryn, które rozpowszechniają szkodliwe oprogramowanie.

Ryzyko wykracza poza zwykłą niedogodność. Użytkownicy mogą napotkać taktyki takie jak fałszywe loterie, oszukańcze ankiety lub oszukańcze prezenty, które mogą nakłonić ich do udostępnienia prywatnych informacji, takich jak dane logowania lub dane finansowe. Te taktyki mogą skutkować stratami pieniężnymi, naruszeniami danych, a nawet kradzieżą tożsamości.

Ponadto WebIntegration może zbierać dane o aktywnościach przeglądania użytkowników, w tym wyszukiwane hasła, odwiedzane adresy URL, adresy IP i specyfikacje systemu. W bardziej inwazyjnych przypadkach aplikacja może uzyskać dostęp do prywatnych informacji, takich jak dane logowania lub dane finansowe. Informacje te mogą być wykorzystywane do ukierunkowanej reklamy, kupowane przez osoby trzecie lub niewłaściwie wykorzystywane w niebezpiecznych celach.

Jak WebIntegration prześlizguje się przez szpary: wątpliwe taktyki dystrybucji

Jednym z najbardziej niepokojących aspektów WebIntegration jest sposób, w jaki infiltruje urządzenia. PUP-y takie jak WebIntegration często stosują oszukańcze metody dystrybucji, aby zaskoczyć użytkowników:

- Dołączone oprogramowanie : WebIntegration może być dołączone do bezpłatnego oprogramowania pobranego z nieoficjalnych lub niepewnych źródeł. Użytkownicy, którzy pomijają procesy instalacji bez dokładnego przejrzenia ustawień, w szczególności opcji takich jak „Zaawansowane” lub „Niestandardowe”, ryzykują nieświadomą instalację dodatkowych programów, takich jak WebIntegration.

- Zwodnicze reklamy : PUP-y często wykorzystują mylące reklamy lub wyskakujące okienka, aby promować swoją instalację. Reklamy te mogą fałszywie twierdzić, że konieczna jest aktualizacja systemu, skanowanie zabezpieczeń lub krytyczna instalacja oprogramowania, oszukując użytkowników i nakłaniając ich do pobrania aplikacji.

- Oszukańcze kampanie e-mailowe : Linki i załączniki w wiadomościach phishingowych lub wiadomościach bezpośrednich mogą skłonić użytkowników do pobrania WebIntegration lub podobnych inwazyjnych programów. Wiadomości te są często tworzone tak, aby wyglądały na legalne, zwiększając prawdopodobieństwo interakcji użytkownika.

Wzmocnienie obrony: Jak unikać intruzów

Aby chronić komputer Mac przed intruzami, takimi jak WebIntegration, rozważ wdrożenie następujących praktyk bezpieczeństwa:

- Zachowaj czujność podczas instalacji : Zawsze wybieraj opcje „Zaawansowane” lub „Niestandardowe” podczas instalowania oprogramowania, aby przejrzeć i odznaczyć wszystkie dołączone programy. Unikaj pobierania oprogramowania z niezweryfikowanych źródeł, ponieważ często zawierają one legalne programy z PUP.

- Dokładnie śledź interakcje online : Nie klikaj podejrzanych reklam, wyskakujących okienek ani linków, zwłaszcza tych oferujących aktualizacje oprogramowania lub alerty systemowe.: Zachowaj ostrożność podczas interakcji z załącznikami lub linkami w wiadomościach e-mail, nawet jeśli nadawca wydaje się godny zaufania.

- Aktualizuj swój system : Regularnie aktualizuj swój system operacyjny i oprogramowanie, aby usuwać luki w zabezpieczeniach, które mogą zostać wykorzystane przez inwazyjne aplikacje.

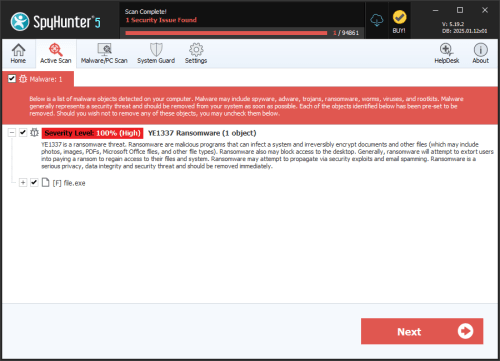

- Stosuj solidne środki bezpieczeństwa : Korzystaj z niezawodnych narzędzi bezpieczeństwa, aby wykrywać i blokować potencjalnie niechciane programy oraz inne zagrożenia w czasie rzeczywistym.: Włącz rozszerzenia przeglądarki, które ostrzegają przed odwiedzaniem podejrzanych witryn lub pobieraniem szkodliwych treści.

- Poszerz swoją wiedzę : zapoznaj się z popularnymi metodami dystrybucji potencjalnie szkodliwych programów i bądź na bieżąco z pojawiającymi się zagrożeniami.

Wyprzedzanie intruzów

WebIntegration służy jako przypomnienie o zagrożeniach prywatności i bezpieczeństwa związanych z PUP-ami. Rozumiejąc ich zachowanie i rozpoznając taktyki stosowane do ich dystrybucji, użytkownicy mogą podejmować proaktywne kroki w celu ochrony swoich urządzeń. Czujność w połączeniu z silnymi praktykami bezpieczeństwa pozostaje kamieniem węgielnym bezpieczeństwa cyfrowego.