Paradise病毒

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

排名:特定威脅在 EnigmaSoft 的威脅數據庫中的排名。

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 763 |

| 初见: | September 13, 2017 |

| 最后一次露面: | December 7, 2021 |

| 受影响的操作系统: | Windows |

Paradise Ransomware是一種加密勒索軟件木馬,於2017年9月第二週首次被發現。Paradise Ransomware是RansS即服務(RaaS)平台的一部分,該平台包括TeslaWare等威脅。這些服務允許騙子租用第三方來創建和管理勒索軟件木馬,他們可以根據要攻擊的目標對其進行自定義和分發。負責RaaS的人員會在管理付款並保持最新狀態的同時獲得一定比例的利潤。僱用RaaS服務的人可以選擇他們分發Paradise勒索軟件的方式。分發這些威脅的一些常見方法包括損壞的垃圾郵件附件以及各種受損的在線網站和內容。

目錄

Paradise勒索軟件及其對RaaS的使用

由於RaaS平台是匿名運行的,並且所有通信都是在Dark Web上進行的,因此有關RaaS平台的詳細信息並不多。最初的Paradise Ransomware攻擊針對的是西歐和美國。 Paradise Ransomware的第一個變體在受感染的計算機和運行Windows操作系統的目標計算機上以" DP_Main.exe"運行。與大多數加密勒索軟件木馬一樣,Paradise Ransomware旨在對受害者的數據進行加密,然後要求受害者支付贖金以換取解密密鑰。否則,受害者的數據將永遠丟失。 Paradise Ransomware的目標用戶是用戶生成的文件,包括視頻,音樂,電子表格,配置文件,檔案文件以及各種其他常用文件類型。由Paradise Ransomware加密的文件標有文件擴展名" .paradise",並且在此擴展名中添加了唯一標識符,該標識符與RaaS向僱用他們的服務的人頒發的ID相對應。

Paradise勒索軟件如何要求其勒索付款

Paradise Ransomware重命名的文件遵循以下模式:

[文件名] .id- [affiliate_id]。[affiliate_email] .paradise

使用天堂勒索軟件的人有多個電子郵件地址。 Paradise勒索軟件以放置在受害者桌面上的名為" #DECRYPT MY FILES#.txt"的文本文件的形式提供贖金記錄。 Paradise勒索軟件的贖金記錄包含以下文本:

'[發生了什麼]

由於安全問題,您在此計算機上產生的重要文件已被加密

如果要還原它們,請將我們寫到電子郵件:info@decrypt.ws

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

[免費保證擔保]

付款之前,您最多可以發送3個文件進行免費解密。

請注意,文件不得包含有價值的信息,文件的總大小必須小於1Mb

[如何獲取比特幣]

購買比特幣最簡單的方法是LocalBitcoins網站。

您必須註冊,單擊購買比特幣,然後按付款方式和價格選擇賣方

hxxps://localbitcoins.com/buy_bitcoins

[注意]

不要重命名加密文件

請勿嘗試使用第三方軟件解密數據,否則可能會導致永久性數據丟失

如果您在36個小時內沒有寫電子郵件-您的密鑰已被刪除,則無法解密文件的

應對天堂勒索軟件攻擊

保護數據免受諸如Paradise Ransomware之類的威脅的最佳方法是建立可靠的備份系統。如果您有文件備份,則可以通過從備份副本還原文件來從攻擊中恢復。這將破壞騙子騙局並索要金錢的策略。除了使用可靠的備份方法外,PC安全研究人員還建議計算機用戶擁有完全最新的安全程序,該程序可用於從目標計算機中攔截和清除諸如Paradise Ransomware的威脅(儘管他們會無法還原已加密的文件)。

更新2018年12月24日—” .VACv2文件擴展名”勒索軟件

" .VACv2文件擴展名"勒索軟件被分類為2018年12月24日發布的Paradise勒索軟件的變體。新變體以文件標記命名,該文件標記位於加密內容上,該標記位於文件名的自定義後綴中。該".VACv2文件擴展名"勒索軟件使用類似於由所使用的重命名方案GandCrab勒索 。另外,一些用戶報告說,.VACv2擴展名在2018年10月被列出,名稱為GandCrab 5.0.4 Ransomware。我們沒有確切的證據證明" .VACv2 File Extension" Ransomware基於GandCrab,但是威脅者可能會使用與GandCrab勒索軟件相關的代碼段,而只是使用其他名稱來誤導安全研究人員。可以觀察到" .VACv2文件擴展名"勒索軟件使用自定義AES密碼對文本,圖像,音頻,視頻,數據庫,PDF和電子書進行編碼。文件名將收到一個新的後綴,如下所示:_

'您的文件已加密!

天堂勒索軟件團隊!

您的個人身份證

[16個隨機字符]

發生了什麼!

由於安全問題,此計算機上產生的重要文件已被加密。

如果要還原它們,請通過電子郵件給我們寫信。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

聯繫!

電子郵件:pittt@prt-decrypt.xyz'

威脅參與者可能會向受害者提供解密3 MB以下文件的證據,以證明存在解密器。最近忘記備份的PC用戶可以考慮向" .VACv2 File Extension"勒索軟件創建者付款。但是,您不應該信任Paradise Ransomware背後的人們。使用可用的數據備份,檢查您的電子郵件帳戶中最近交換的文件以及使用文件託管服務中較舊版本的數據是更安全的。 PC安全專家提醒用戶,勒索軟件業務可能正在下降,但是有成功的RaaS平台仍在運行,因此您需要在系統上安裝有用的備份工具。

2019年1月4日更新—'alexbanan@tuta.io'勒索

" alexbanan@tuta.io"勒索軟件是一種通用加密木馬,出現在" .VACv2文件擴展名"勒索軟件之後不久。 " alexbanan@tuta.io"勒索軟件是Paradise勒索軟件家族的成員,其行為方式與原始網絡威脅相同。威脅作者使用電子郵件帳戶傳播特洛伊木馬,但是他們的策略保持不變-通過電子郵件收到附加的啟用宏的文檔,聲稱該文檔提供了對社交媒體和業務主張的重要更新。 PC用戶可能會對發現更多信息感興趣,並加載了損壞的宏腳本,該腳本在後台在其設備上安裝了" alexbanan@tuta.io"勒索軟件。據報導,該程序使用AES和RSA密碼來鎖定受感染設備上的內容。此外,該木馬程序還在命令行工具中運行命令,以便刪除系統還原點和卷影快照。 " alexbanan@tuta.io"勒索軟件對與照片,音樂,智能手機視頻,辦公文檔和某些數據庫相關的典型文件格式進行編碼。 'alexbanan@tuta.io'勒索軟件通過添加'._來標記文件。

'您的文件已加密!

天堂勒索軟件團隊!

您的個人身份證

[16個隨機字符]

發生了什麼!

由於安全問題,此計算機上產生的重要文件已被加密。

如果要還原它們,請通過電子郵件給我們寫信。

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

聯繫!

電子郵件:alexbanan@tuta.io'

在撰寫本文時,沒有針對受" alexbanan@tuta.io"勒索軟件影響的用戶的免費解密工具。 PC用戶需要積極主動地防禦諸如Paradise Ransomware等變種的威脅。您可以使用備份管理器來隨數據生成受保護的存檔,並確保您擁有兩個以上的數據備份。這樣,您不必擔心'alexbanan@tuta.io'勒索軟件是否能夠完全鎖定您的內容。建議PC用戶完全禁用宏,或僅從批准的源啟用宏。

2019年11月更新

由於網絡安全社區和研究人員的努力,現在有了一個免費的解密工具,可以恢復由天堂勒索軟件擾亂的文件。

解密工具可以恢復帶有各種天堂擴展勒索軟件活動的擴展名的文件,包括" .paradise","。2ksys19","。FC"和" .p3rf0rm4"。該工具是一個完全免費的下載,並隨附帶有分步說明的詳細說明手冊。但是,仍然必須使用反惡意軟件資源從受感染的系統中刪除Paradise Ransomware。否則,威脅可能會留在受感染的計算機上,並在以後引起嚴重問題或加密其他文件。

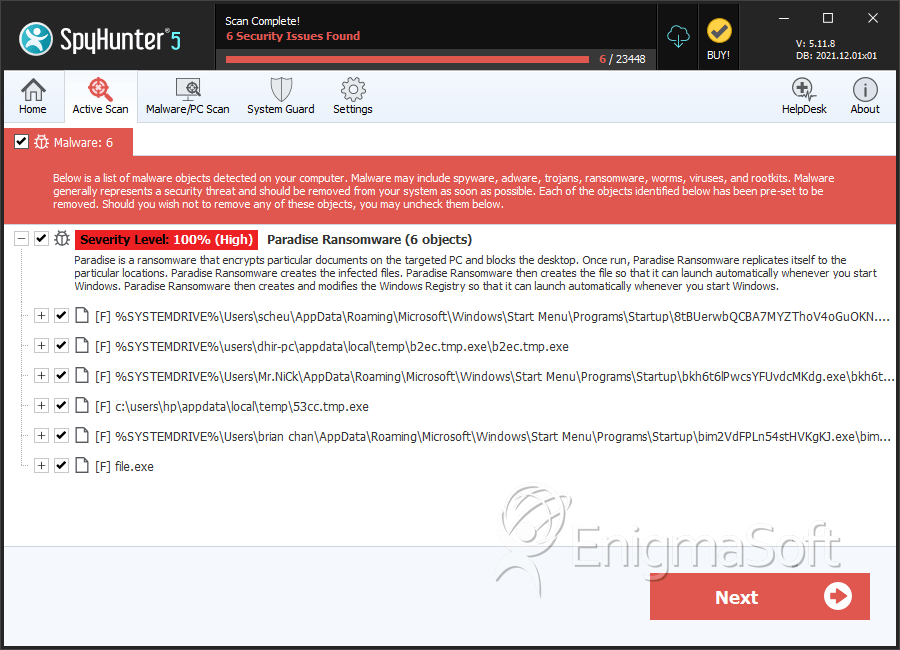

SpyHunter 检测并删除 Paradise病毒

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | 8tBUerwbQCBA7MYZThoV4oGuOKN.exe | a25cad303bd117999ef90678b14969be | 300 |

| 2. | b2ec.tmp.exe | 7902fbf7c2c7d09290dc042a6c3e4ccc | 263 |

| 3. | bkh6t6lPwcsYFUvdcMKdg.exe | a3c88bfcd317f5e57c84b32f9d545aab | 37 |

| 4. | 53cc.tmp.exe | 0f7e6c13bd84333001688893dc6c242e | 17 |

| 5. | bim2VdFPLn54stHVKgKJ.exe | f26b38954b3558da7e9bb6566d396e81 | 8 |

| 6. | file.exe | 8aa00ee509a649619794fc1390319293 | 2 |