Paradise病毒

威胁评分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威胁记分卡是针对不同恶意软件威胁的评估报告,由我们的研究团队收集和分析。 EnigmaSoft 威胁记分卡使用多个指标对威胁进行评估和排名,包括现实世界和潜在风险因素、趋势、频率、普遍性和持续性。 EnigmaSoft 威胁记分卡会根据我们的研究数据和指标定期更新,对广泛的计算机用户有用,从寻求解决方案以从系统中删除恶意软件的最终用户到分析威胁的安全专家。

EnigmaSoft 威胁记分卡显示各种有用的信息,包括:

排名: EnigmaSoft 威胁数据库中特定威胁的排名。

严重性级别:根据我们的风险建模过程和研究,确定的对象的严重性级别,以数字形式表示,如我们的威胁评估标准中所述。

受感染计算机: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

另请参阅威胁评估标准。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 763 |

| 初见: | September 13, 2017 |

| 最后一次露面: | December 7, 2021 |

| 受影响的操作系统: | Windows |

Paradise Ransomware是一种加密勒索软件木马,于2017年9月第二周首次被发现。Paradise Ransomware是RansS即服务(RaaS)平台的一部分,该平台包括TeslaWare等威胁。这些服务允许骗子租用第三方来创建和管理勒索软件木马,他们可以根据要攻击的目标对其进行自定义和分发。负责RaaS的人员会在管理付款并保持最新状态的同时获得一定比例的利润。雇用RaaS服务的人可以选择他们分发Paradise勒索软件的方式。分发这些威胁的一些常见方法包括损坏的垃圾邮件附件以及各种受损的在线网站和内容。

目录

Paradise勒索软件及其对RaaS的使用

由于RaaS平台是匿名运行的,并且所有通信都是在Dark Web上进行的,因此有关RaaS平台的详细信息并不多。最初的Paradise Ransomware攻击针对的是西欧和美国。 Paradise Ransomware的第一个变体在受感染的计算机和运行Windows操作系统的目标计算机上以" DP_Main.exe"运行。与大多数加密勒索软件木马一样,Paradise Ransomware旨在对受害者的数据进行加密,然后要求受害者支付赎金以换取解密密钥。否则,受害者的数据将永远丢失。 Paradise Ransomware的目标用户是用户生成的文件,包括视频,音乐,电子表格,配置文件,档案文件以及各种其他常用文件类型。由Paradise Ransomware加密的文件标有文件扩展名" .paradise",并且在此扩展名中添加了唯一标识符,该标识符与RaaS向雇用他们的服务的人颁发的ID相对应。

Paradise勒索软件如何要求其勒索付款

Paradise Ransomware重命名的文件遵循以下模式:

[文件名] .id- [affiliate_id]。[affiliate_email] .paradise

使用天堂勒索软件的人有多个电子邮件地址。 Paradise勒索软件以放置在受害者桌面上的名为" #DECRYPT MY FILES#.txt"的文本文件的形式提供赎金记录。 Paradise勒索软件的赎金记录包含以下文本:

'[发生了什么]

由于安全问题,您在此计算机上产生的重要文件已被加密

如果要还原它们,请将我们写到电子邮件:info@decrypt.ws

您必须为比特币的解密支付费用。价格取决于您写给我们的速度。

付款后,我们将向您发送解密工具,该工具将解密所有文件。

[免费保证担保]

付款之前,您最多可以发送3个文件进行免费解密。

请注意,文件不得包含有价值的信息,文件的总大小必须小于1Mb

[如何获取比特币]

购买比特币最简单的方法是LocalBitcoins网站。

您必须注册,单击购买比特币,然后按付款方式和价格选择卖方

hxxps://localbitcoins.com/buy_bitcoins

[注意]

不要重命名加密文件

请勿尝试使用第三方软件解密数据,否则可能会导致永久性数据丢失

如果您在36个小时内没有写电子邮件-您的密钥已被删除,则无法解密文件的

应对天堂勒索软件攻击

保护数据免受诸如Paradise Ransomware之类的威胁的最佳方法是建立可靠的备份系统。如果您有文件备份,则可以通过从备份副本还原文件来从攻击中恢复。这将破坏骗子骗局并索要金钱的策略。除了使用可靠的备份方法外,PC安全研究人员还建议计算机用户拥有完全最新的安全程序,该程序可用于从目标计算机上拦截和清除诸如Paradise Ransomware的威胁(尽管他们会无法还原已加密的文件)。

更新2018年12月24日—” .VACv2文件扩展名”勒索软件

" .VACv2文件扩展名"勒索软件被分类为2018年12月24日发布的Paradise勒索软件的变体。新变体以文件标记命名,该文件标记位于加密内容上,该标记位于文件名的自定义后缀中。该".VACv2文件扩展名"勒索软件使用类似于由所使用的重命名方案GandCrab勒索 。同样,一些用户报告说,.VACv2扩展名在2018年10月被列出,名称为GandCrab 5.0.4 Ransomware。我们没有确凿的证据证明" .VACv2 File Extension" Ransomware基于GandCrab,但威胁者可能会使用与GandCrab勒索软件相关的代码段,而只是使用其他名称来误导安全研究人员。可以观察到" .VACv2文件扩展名"勒索软件使用自定义AES密码对文本,图像,音频,视频,数据库,PDF和电子书进行编码。文件名将收到一个新的后缀,如下所示:_

'您的文件已加密!

天堂勒索软件团队!

您的个人身份证

[16个随机字符]

发生了什么!

由于安全问题,此计算机上产生的重要文件已被加密。

如果要还原它们,请通过电子邮件给我们写信。

您必须为比特币的解密支付费用。价格取决于您写给我们的速度。

付款后,我们将向您发送解密工具,该工具将解密所有文件。

联系!

电子邮件:pittt@prt-decrypt.xyz'

威胁参与者可能会向受害者提供解密3 MB以下文件的证据,以证明存在解密器。最近忘记备份的PC用户可以考虑向" .VACv2 File Extension"勒索软件创建者付款。但是,您不应该信任Paradise Ransomware背后的人们。使用可用的数据备份,检查您的电子邮件帐户中最近交换的文件以及使用文件托管服务中较旧版本的数据是更安全的。 PC安全专家提醒用户,勒索软件业务可能正在下降,但是有成功的RaaS平台仍在运行,因此您需要在系统上安装有用的备份工具。

2019年1月4日更新—'alexbanan@tuta.io'勒索

" alexbanan@tuta.io"勒索软件是一种通用加密木马,出现在" .VACv2文件扩展名"勒索软件之后不久。 " alexbanan@tuta.io"勒索软件是Paradise勒索软件家族的成员,其行为方式与原始网络威胁相同。威胁作者使用电子邮件帐户传播特洛伊木马,但是他们的策略保持不变-通过电子邮件接收到附加的启用宏的文档,声称该文档提供了对社交媒体和业务主张的重要更新。 PC用户可能会对发现更多信息感兴趣,并加载了损坏的宏脚本,该脚本在后台在其设备上安装了" alexbanan@tuta.io"勒索软件。据报道,该程序使用AES和RSA密码来锁定受感染设备上的内容。此外,该木马程序还在命令行工具中运行命令,以便删除系统还原点和卷影快照。 " alexbanan@tuta.io"勒索软件对与照片,音乐,智能手机视频,办公文档和某些数据库相关的典型文件格式进行编码。 'alexbanan@tuta.io'勒索软件通过添加'._来标记文件。

'您的文件已加密!

天堂勒索软件团队!

您的个人身份证

[16个随机字符]

发生了什么!

由于安全问题,此计算机上产生的重要文件已被加密。

如果要还原它们,请通过电子邮件给我们写信。

您必须为比特币的解密支付费用。价格取决于您写给我们的速度。

付款后,我们将向您发送解密工具,该工具将解密所有文件。

联系!

电子邮件:alexbanan@tuta.io'

在撰写本文时,没有针对受" alexbanan@tuta.io"勒索软件影响的用户的免费解密工具。 PC用户需要积极主动地防御诸如Paradise Ransomware等变种的威胁。您可以使用备份管理器来随数据生成受保护的存档,并确保您拥有两个以上的数据备份。这样,您不必担心'alexbanan@tuta.io'勒索软件是否能够完全锁定您的内容。建议PC用户完全禁用宏,或仅从批准的源启用宏。

2019年11月更新

由于网络安全社区和研究人员的努力,现在有了一个免费的解密工具,可以恢复由天堂勒索软件扰乱的文件。

解密工具可以恢复带有各种天堂扩展勒索软件活动的扩展名的文件,包括" .paradise","。2ksys19","。FC"和" .p3rf0rm4"。该工具是一个完全免费的下载,并随附带有分步说明的详细说明手册。但是,仍然必须使用反恶意软件资源从受感染的系统中删除Paradise Ransomware。否则,威胁可能会留在受感染的计算机上,并在以后引起严重问题或加密其他文件。

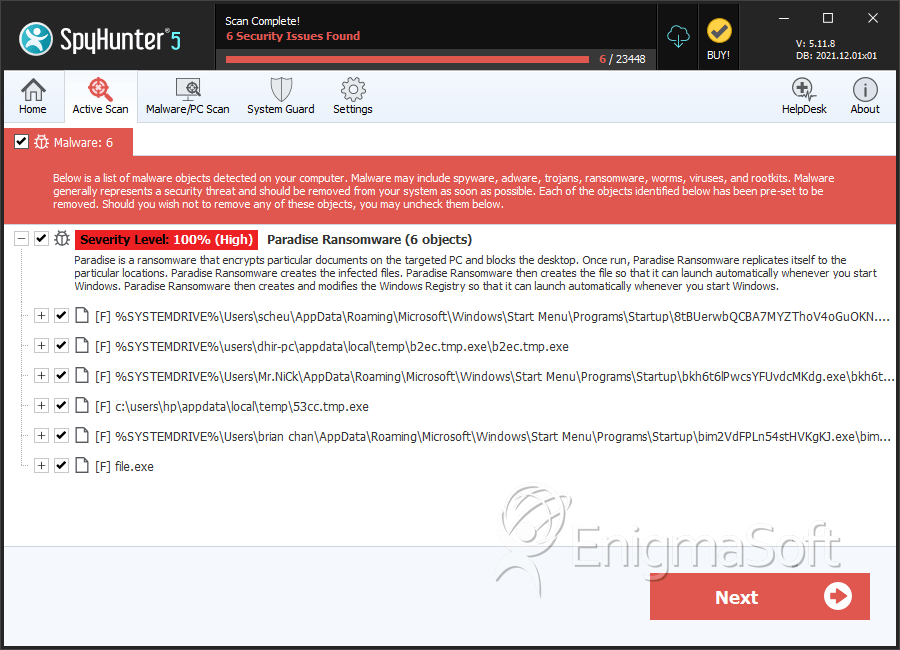

SpyHunter 检测并删除 Paradise病毒

文件系统详情

| # | 文件名 | MD5 |

检测

检测数: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

|

|---|---|---|---|

| 1. | 8tBUerwbQCBA7MYZThoV4oGuOKN.exe | a25cad303bd117999ef90678b14969be | 300 |

| 2. | b2ec.tmp.exe | 7902fbf7c2c7d09290dc042a6c3e4ccc | 263 |

| 3. | bkh6t6lPwcsYFUvdcMKdg.exe | a3c88bfcd317f5e57c84b32f9d545aab | 37 |

| 4. | 53cc.tmp.exe | 0f7e6c13bd84333001688893dc6c242e | 17 |

| 5. | bim2VdFPLn54stHVKgKJ.exe | f26b38954b3558da7e9bb6566d396e81 | 8 |

| 6. | file.exe | 8aa00ee509a649619794fc1390319293 | 2 |