Trojan-Proxy Malware

Sites fraudulentos que operam como plataformas para software pirata foram identificados como a principal fonte de aplicativos trojanizados que infectam usuários do macOS com um novo malware Trojan-Proxy. Este malware permite que os invasores gerem receita estabelecendo uma rede de servidores proxy ou participando de atividades ilícitas em nome da vítima. Essas atividades podem incluir o lançamento de ataques a sites, empresas e indivíduos, bem como a compra de armas de fogo, drogas e outros itens ilegais.

Os epecialistas em segurança cibernética descobriram evidências que sugerem que este malware representa uma ameaça entre plataformas. Isso é comprovado por artefatos descobertos nos sistemas Windows e Android, que foram associados a ferramentas piratas.

Índice

O Trojan-Proxy Malware é Capaz de Infectar os Dispositivos macOS

As variantes da campanha para macOS se espalham disfarçando-se de ferramentas legítimas de multimídia, edição de imagens, recuperação de dados e produtividade. Isto indica que os indivíduos que procuram software pirata se tornam o ponto focal do ataque. Ao contrário de suas contrapartes autênticas, que são distribuídas como arquivos de imagem de disco (.DMG), as versões falsificadas são fornecidas como instaladores .PKG. Esses instaladores incluem um script pós-instalação que aciona atividades maliciosas após o processo de instalação. Como os instaladores normalmente solicitam permissões de administrador, o script executado herda essas permissões.

O objetivo final da campanha é liberar o Trojan-Proxy, que se disfarça como o processo WindowServer no macOS para evitar a detecção. WindowServer serve como um processo de sistema fundamental responsável por gerenciar o Windows e renderizar a interface gráfica do usuário (GUI) dos aplicativos.

O Trojan-Proxy Aguarda Furtivamente Instruções dos Invasores

Após a execução no dispositivo comprometido, o malware tenta adquirir o endereço de IP do servidor de Comando e Controle (C2) para conexão através de DNS sobre HTTPS (DoH). Isto é conseguido criptografando solicitações e respostas DNS usando o protocolo HTTPS.

Posteriormente, o Trojan-Proxy estabelece comunicação com o servidor C2, aguardando novas instruções. Ele processa mensagens recebidas para extrair informações como o endereço IP ao qual se conectar, o protocolo a ser empregado e a mensagem a ser transmitida. Isso significa sua capacidade de funcionar como proxy através de TCP ou UDP, redirecionando o tráfego através do host infectado.

De acordo com as informações fornecidas pelos pesquisadores, o malware Trojan-Proxy pode ser rastreado até 28 de abril de 2023. Para combater essas ameaças, os usuários são fortemente aconselhados a tentar não baixar software de fontes não confiáveis.

As Ameaças de Trojan podem ser Programadas para Executar uma Ampla Gama de Ações Inseguras

O malware Trojan representa um conjunto diversificado de riscos para os usuários devido à sua natureza enganosa e multifacetada. Os usuários são fortemente aconselhados a implementar uma abordagem de segurança abrangente em seus dispositivos ou correm o risco de sofrer consequências significativas no caso de uma infecção por Trojan:

-

- Cargas escondidas : Trojans se disfarçam como software ou arquivos legítimos, enganando os usuários para que instalem códigos maliciosos involuntariamente. As cargas ocultas podem incluir ransomware, spyware, keyloggers ou outros tipos de software destrutivo.

-

- Roubo de dados : Os cavalos de Tróia geralmente visam coletar informações específicas, incluindo credenciais de login, dados financeiros ou detalhes pessoais. Essas informações coletadas podem ser exploradas para diversos fins inseguros, incluindo roubo de identidade, fraude financeira ou acesso não autorizado a contas confidenciais.

-

- Acesso remoto : alguns Trojans são projetados para conceder acesso remoto não autorizado a um invasor. Depois que o Trojan é implantado, o invasor ganha controle sobre o sistema infectado, permitindo-lhe manipular arquivos, instalar malware adicional ou até mesmo usar o dispositivo comprometido em ataques de maior escala.

-

- Formação de botnets : Trojans podem contribuir para a criação de botnets. Botnets são redes de computadores adulterados controladas por uma única entidade. Estas botnets podem ser utilizadas para diversas atividades inseguras, como lançar ataques distribuídos de negação de serviço (DDoS), espalhar spam ou participar em outras ameaças cibernéticas coordenadas.

-

- Danos ao sistema : Trojans podem ser programados para causar danos diretos ao sistema de um usuário, excluindo arquivos, modificando configurações ou tornando o sistema inoperante. Isso pode resultar em perda significativa de dados e interromper as atividades normais de computação.

-

- Serviços de proxy : certos cavalos de Tróia funcionam como servidores proxy, permitindo que invasores roteem o tráfego da Internet através do sistema infectado. Isto pode ser explorado para realizar atividades maliciosas, ao mesmo tempo que oculta a verdadeira origem dos ataques, tornando difícil para as autoridades rastrear a origem.

-

- Propagação de outros malwares : Os cavalos de Tróia geralmente servem como veículos para a distribuição de outros tipos de malware. Uma vez dentro de um sistema, eles podem baixar e instalar software malicioso adicional, agravando as ameaças enfrentadas pelo usuário.

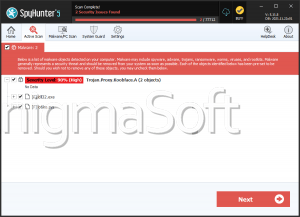

Para mitigar os riscos associados ao malware Trojan, os utilizadores são aconselhados a empregar práticas robustas de segurança cibernética, incluindo a utilização de software anti-malware respeitável, atualizações regulares do sistema e ter cuidado ao descarregar ficheiros ou clicar em links, especialmente de fontes não confiáveis.