SparkCat Malware

Uma campanha de ameaças recentemente descoberta, apelidada de SparkCat, infiltrou-se na App Store da Apple e no Google Play usando aplicativos enganosos projetados para coletar frases de recuperação de carteira de criptomoeda. Esses aplicativos, disfarçados de serviços legítimos, secretamente extraem frases mnemônicas dos dispositivos das vítimas, colocando ativos digitais em risco.

Índice

Explorando o OCR para Coletar Frases de Recuperação de Carteira

O SparkCat utiliza um modelo avançado de Reconhecimento Óptico de Caracteres (OCR) para escanear as bibliotecas de fotos dos usuários em busca de imagens contendo frases de recuperação de carteira. Uma vez detectadas, essas imagens sensíveis são exfiltradas para um servidor remoto de Comando e Controle (C2). A campanha recebeu o nome de um kit de desenvolvimento de software (SDK) embarcado que inclui um componente Java chamado Spark, que se disfarça como um módulo de análise. Ainda não está claro se essa infiltração resultou de um ataque à cadeia de suprimentos ou foi introduzida deliberadamente por desenvolvedores.

Invadindo a App Store da Apple

Embora ameaças do Android com recursos de OCR tenham surgido antes, o SparkCat representa uma das primeiras instâncias de tal ataque chegando à App Store da Apple. No Google Play, os aplicativos comprometidos foram baixados mais de 242.000 vezes antes de serem removidos de ambas as plataformas em 7 de fevereiro de 2025.

Uma Operação Multiplataforma

As evidências sugerem que o SparkCat está ativo desde março de 2024. Seus aplicativos inseguros são distribuídos por meio de lojas de aplicativos oficiais e de terceiros. Os aplicativos fraudulentos se passam por ferramentas de IA, serviços de entrega de alimentos e plataformas Web3, com alguns até mesmo fornecendo funcionalidades aparentemente legítimas para evitar suspeitas.

Como o SparkCat Coleta Dados

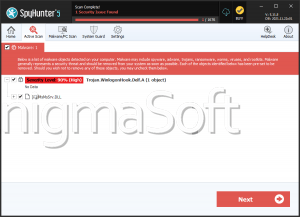

Em dispositivos Android, o malware descriptografa e ativa um plug-in OCR alimentado pela biblioteca ML Kit do Google. Ele escaneia galerias de imagens em busca de texto que corresponda a palavras-chave predefinidas de seu servidor C2. Quaisquer imagens sinalizadas são então transmitidas aos invasores.

A variante iOS do SparkCat usa o mecanismo OCR baseado no ML Kit exato para identificar e extrair informações sensíveis. Exclusivamente, esta versão também emprega uma estrutura de comunicação baseada em Rust para interagir com seu servidor C2 — uma tática incomum em ameaças móveis.

Quem está por Trás do Ataque?

A análise das palavras-chave usadas e os padrões de distribuição sugerem que o SparkCat tem como alvo principal usuários na Europa e na Ásia. As evidências apontam para agentes de ameaças com fluência em chinês, embora sua identidade exata permaneça desconhecida.

Um Trojan Furtivo Disfarçado

O que torna o SparkCat particularmente enganoso é sua capacidade de operar sem levantar bandeiras vermelhas. As permissões que ele solicita parecem necessárias para os recursos anunciados do aplicativo ou inócuas, permitindo que ele se misture sem despertar suspeitas. Essa abordagem furtiva torna mais difícil para os usuários reconhecerem a ameaça antes que suas carteiras de criptomoedas sejam comprometidas.