JCry Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 7 |

| Visto pela Primeira Vez: | March 11, 2019 |

| Visto pela Última Vez: | April 25, 2024 |

| SO (s) Afetados: | Windows |

O JCry Ransomware é um Trojan ransomware de criptografia que parece ter sido criado com um propósito que vai além da monetização, ou seja, com objetivos ideológicos em mente. O JCry Ransomware está sendo usado para espalhar mensagens em favor do povo palestino, juntamente com a realização de um ataque de criptografia. Para esse fim, as pretendidas vítimas do JCry Ransomware localizam-se principalmente em Israel. O JCry Ransomware está sendo distribuído sob a hashtag '#OpJerusalem'.

Índice

Como o Trojan JCry Ransomware pode Infectar um Computador

A maioria dos Trojans ransomware de criptografia é distribuída usando mensagens de e-mail de spam e engenharia social. No entanto, os métodos de distribuição do JCry Ransomware parecem ser mais sofisticados do que a média. Os criminosos conectados ao JCry Ransomware comprometeram um popular plugin da Web através de uma vulnerabilidade em sua segurança. Usando essa vulnerabilidade, os criminosos conseguiram modificar suas configurações de DNS para permitir que ele exibisse links para sites corrompidos sendo usados para distribuir o JCry Ransomware por meio de scripts danificados. Se o computador da vítima estiver executando um sistema operacional diferente do Windows, o navegador da vítima é redirecionado para uma página da Web em HTML, simplesmente exibindo o seguinte texto:

'Jerusalem is the capital of Palestine

#OpJerusalem'

Se o computador da vítima executar o Windows, no entanto, o JCry Ransomware deve ser instalado no computador da vítima para continuar o ataque. Algumas versões do método de distribuição do JCry Ransomware que foram observadas não são eficazes na execução da infecção atualmente, mas isso certamente mudará.

Alguns Detalhes sobre o Ataque do JCry Ransomware

Se o JCry Ransomware estiver instalado no computador da vítima, o JCry Ransomware usará um algoritmo de criptografia de alta eficácia para criptografar os arquivos gerados pelo usuário, o que pode incluir arquivos com os seguintes tipos:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O JCry Ransomware marca os arquivos que ele codifica com a extensão de arquivo '.jcry'. O JCry Ransomware fornece a sua nota de resgate na forma de um arquivo HTML chamado JCRY_Note.html, que exige o pagamento de um resgate de 500 USD. No entanto, os criminosos responsáveis pelo ataque ao JCry Ransomware não têm como saber quem pagou, o que significa que as vítimas que efetuam o pagamento não devem esperar que os seus dados sejam restaurados. Geralmente, os usuários de computador devem evitar pagar esses resgates, já que não se pode confiar nos criminosos para manter a promessa de restaurar quaisquer dados, mas, neste caso, é óbvio que eles não têm intenção de fazê-lo. Assim como a maioria dos Trojans ransomware de criptografia, a melhor proteção contra o JCry Ransomware é ter backups dos arquivos armazenados na nuvem e um programa de segurança que possa bloquear a distribuição do JCry Ransomware antes que ele possa ser instalado.

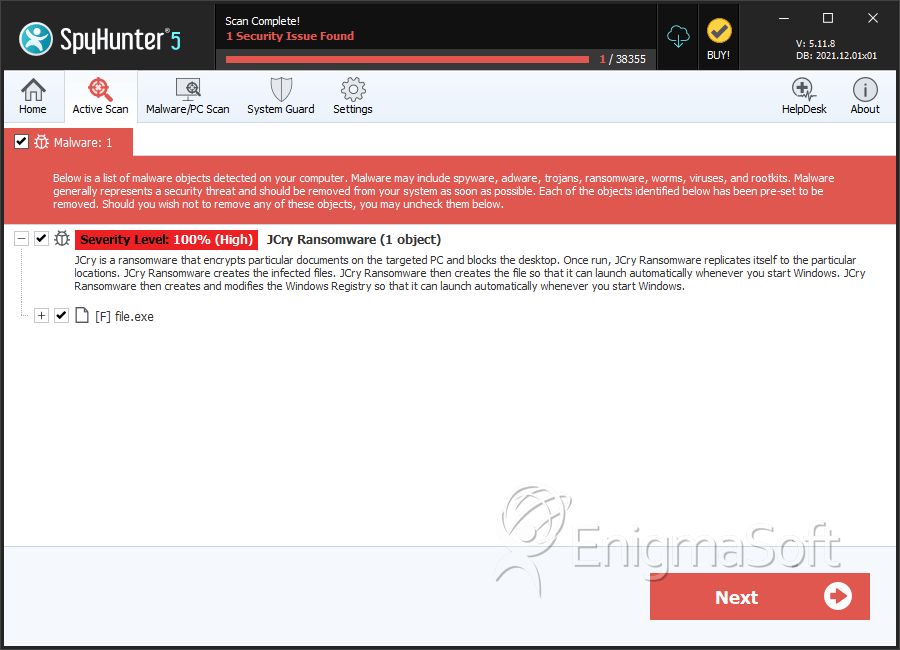

SpyHunter detecta e remove JCry Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | 5b640be895c03f0d7f4e8ab7a1d82947 | 5b640be895c03f0d7f4e8ab7a1d82947 | 3 |

| 2. | file.exe | 6b4ed5d3fdfefa2a14635c177ea2c30d | 2 |