Core (Makop) Ransomware

A crescente sofisticação das ameaças cibernéticas torna fundamental para os usuários proteger seus dispositivos de ransomware e outros programas maliciosos. O Core (Makop) Ransomware é um excelente exemplo de como os agentes de ameaças implantam técnicas avançadas para criptografar arquivos e exigir pagamento pela descriptografia. Entender como essa ameaça opera e implementar fortes medidas de segurança são essenciais para evitar perda de dados e comprometimento do sistema.

Índice

O Que é o Core (Makop) Ransomware?

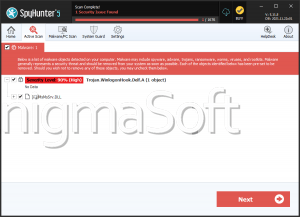

Pesquisadores de segurança cibernética identificaram o Core Ransomware como parte da família Makop Ransomware, um grupo conhecido de ameaças de criptografia de arquivos. Uma vez dentro de um sistema infectado, esse ransomware criptografa dados armazenados emodifica nomes de arquivos anexando um ID de vítima exclusivo, o endereço de e-mail do invasor e a extensão '.core'. Por exemplo, um arquivo inicialmente chamado '1.png' pode ser alterado para '1.png.[2AF20FA3].[corecrypt@hotmail.com].core', tornando-o inacessível sem a chave de descriptografia apropriada.

Após concluir o processo de criptografia, o Core (Makop) Ransomware entrega uma nota de resgate, normalmente salva em um arquivo de texto chamado '+README-WARNING+.txt', enquanto também altera o papel de parede da área de trabalho. A mensagem avisa as vítimas que seus arquivos foram criptografados e, em alguns casos, roubados. Ele desencoraja tentativas independentes de descriptografia, alegando que tais esforços podem levar à perda permanente de dados.

As Vítimas podem Recuperar os Seus Arquivos?

Recuperar arquivos criptografados por ransomware raramente é viável sem a cooperação dos invasores. A menos que o ransomware seja mal projetado ou especialistas em segurança encontrem vulnerabilidades em sua criptografia, a única maneira conhecida de restaurar arquivos é por meio de backups. Mesmo quando as vítimas atendem às exigências de resgate, não há certeza de que receberão uma ferramenta de descriptografia funcional. Em muitos casos, os criminosos cibernéticos desaparecem após receber o pagamento ou exigem somas adicionais. É por isso que os especialistas em segurança cibernética desaconselham fortemente o pagamento de resgates, pois isso alimenta mais atividades criminosas.

Eliminar o ransomware Core (Makop) de um dispositivo infectado é crucial para evitar mais criptografia, mas a remoção não restaura os arquivos afetados. Sem backups pré-existentes, as opções de recuperação permanecem limitadas.

Como o Core (Makop) Ransomware Se Espalha?

As infecções por ransomware geralmente começam com táticas enganosas projetadas para enganar os usuários a executar arquivos maliciosos. O Core (Makop) Ransomware se espalha principalmente por meio de e-mails de phishing, downloads falsos de software, sites comprometidos e trojans backdoor. Os invasores disfarçam o ransomware como arquivos aparentemente inofensivos, como instaladores de software, arquivos de mídia ou anexos de documentos.

Alguns dos métodos de distribuição mais comuns incluem:

- Anexos de e-mail fraudulentos ou links incorporados

- Downloads drive-by de sites infectados

- Atualizações de software falsas que distribuem ransomware em vez de patches legítimos

- Software pirateado e ferramentas de ativação ilegais que instalam ameaças secretamente

- Explorando configurações fracas do protocolo de área de trabalho remota (RDP) para obter acesso não autorizado

- Autopropagação por meio de dispositivos de armazenamento removíveis e redes locais

Fortalecendo a Sua Defesa contra Ransomware

Para minimizar o risco de infecções por ransomware, os usuários devem implementar práticas rigorosas de segurança cibernética. As seguintes medidas podem aumentar significativamente a resiliência de um sistema contra ameaças como o Core (Makop) Ransomware:

- Mantenha backups seguros : Crie regularmente backups offline ou baseados em nuvem de dados essenciais. Isso garante que os arquivos permaneçam acessíveis mesmo em caso de criptografia.

- Tenha cuidado ao receber e-mails . Evite clicar em links duvidosos ou abrir anexos inesperados, especialmente se os remetentes forem desconhecidos.

- Use um software de segurança robusto : Uma solução de segurança confiável pode ajudar a descobrir e bloquear ransomware antes que ele seja executado.

- Mantenha o software atualizado : Instale regularmente atualizações para o sistema operacional, aplicativos e ferramentas de segurança para corrigir vulnerabilidades que os criminosos cibernéticos podem explorar.

- Desabilite Macros em Documentos : Os criminosos cibernéticos frequentemente usam macros maliciosas em documentos do Microsoft Office para executar payloads de ransomware. Desabilite macros a menos que sejam absolutamente necessárias.

- Restringir o acesso remoto : Se os serviços de área de trabalho remota (RDP) não forem essenciais, desative-os ou use senhas fortes e autenticação multifator para bloquear o acesso não autorizado.

- Baixe software de fontes confiáveis : Evite usar sites não oficiais, torrents ou software crackeado, pois eles podem conter ameaças ocultas.

- Tenha cuidado com pop-ups e anúncios inesperados : Algumas ameaças se espalham por meio de anúncios maliciosos (malvertising), que redirecionam os usuários para sites prejudiciais ou iniciam downloads drive-by.

As ameaças de ransomware como o Core (Makop) são um perigo persistente, criptografando arquivos e pressionando as vítimas a pagar pela descriptografia. Como pagar o resgate não garante a recuperação dos dados, manter backups e adotar medidas de segurança proativas é a melhor defesa contra esses ataques. Ao se manterem informados e praticarem uma boa higiene de segurança cibernética, os usuários podem minimizar suas possibilidades e proteger seus dados valiosos de ameaças baseadas em criptografia.

Core (Makop) Ransomware Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.