Clone Ransomware

Em uma era em que as ameaças de ransomware se tornam cada vez mais sofisticadas, este artigo discute o Clone Ransomware, seu impacto e estratégias essenciais para aprimorar as defesas de segurança cibernética.

Índice

O Que é o Clone Ransomware?

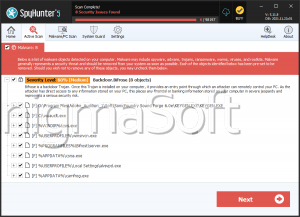

O Clone Ransomware é um programa ameaçador projetado para criptografar arquivos de usuários e exigir um resgate para sua recuperação. Uma vez implantado em um sistema, o Clone criptografa arquivos e anexa seus nomes com um ID exclusivo, o endereço de e-mail dos invasores e uma extensão '.Clone'. Por exemplo, um arquivo chamado 'photo.jpg' seria renomeado para 'photo.jpg.id-9ECFA74E.[CloneDrive@mailum.com].Clone.'

O ransomware também cria notas de resgate em dois formatos: um arquivo de texto chamado 'clone_info.txt' e uma mensagem pop-up. Essas notas informam a vítima sobre a criptografia e fornecem instruções para entrar em contato com os invasores por e-mail. Embora as mensagens garantam às vítimas que a recuperação do arquivo é possível, elas desencorajam a busca de assistência de terceiros, aumentando a pressão para obedecer.

Como o Clone Ransomware Opera

Como outros membros da família Dharma, o Clone Ransomware tem como alvo principal arquivos locais e compartilhados em rede. Apesar da criptografia extensiva de dados, os arquivos críticos do sistema são deixados intocados, garantindo que o dispositivo permaneça operável.

Para maximizar seu impacto, o Clone Ransomware encerra processos associados a arquivos ativos (por exemplo, bancos de dados ou documentos em uso) e previne criptografias duplas mantendo uma lista de exclusão. Ele também assegura a persistência copiando a si mesmo em diretórios específicos do sistema e registrando-se com chaves de inicialização para ativar após uma reinicialização.

Outra marca registrada deste ransomware é sua capacidade de apagar Shadow Volume Copies, eliminando um método de recuperação essencial para as vítimas. Além disso, o Clone pode usar dados de geolocalização para decidir se deve prosseguir com um ataque, geralmente visando regiões específicas ou evitando áreas economicamente desfavorecidas.

Por Que Pagar o Resgate não é a Solução

Em casos de ransomware, as vítimas frequentemente enfrentam uma escolha sombria: pagar o resgate ou perder o acesso aos seus arquivos. No entanto, especialistas em segurança cibernética aconselham fortemente contra o cumprimento de pedidos de resgate.

Não há garantia de que os invasores fornecerão as ferramentas de descriptografia prometidas mesmo após o pagamento. Além disso, pagar um resgate apoia e incentiva atividades ilegais, alimentando ataques futuros. O melhor curso de ação é focar na prevenção de infecções e manter backups de dados robustos.

Como o Clone Ransomware Se Espalha?

O Clone Ransomware é comumente distribuído por meio de conexões inseguras do Remote Desktop Protocol (RDP). Os invasores exploram credenciais fracas por meio de ataques de força bruta ou de dicionário para obter acesso não autorizado. Uma vez lá dentro, eles desabilitam os firewalls e implantam o ransomware.

Além disso, o ransomware é frequentemente espalhado por e-mails de phishing, downloads maliciosos ou esquemas enganosos online. Anexos em e-mails de spam, atualizações falsas de software e software crackeado estão entre as muitas táticas que os cibercriminosos usam para disfarçar suas cargas maliciosas. O Clone Ransomware também pode se propagar por dispositivos de armazenamento removíveis ou redes compartilhadas.

Aumentando a Sua Defesa contra Ransomware

Para se proteger de ameaças de ransomware como o Clone, implementar uma estratégia de segurança cibernética forte é essencial. Aqui estão algumas práticas recomendadas para fortalecer suas defesas:

- Preserve backups regulares : Faça backups regulares dos seus dados em vários locais seguros, como dispositivos de armazenamento externos ou serviços baseados em nuvem. Certifique-se de que os backups estejam desconectados da sua rede para evitar que ransomware os acesse.

- Fortaleça a segurança do RDP : Desabilite o RDP se ele não estiver em uso. Para serviços essenciais do RDP, imponha senhas fortes, implemente autenticação de dois fatores (2FA) e restrinja o acesso a endereços IP confiáveis.

- Fique Alerta para Tentativas de Phishing : Seja cauteloso ao receber e-mails não solicitados, especialmente aqueles que contêm anexos ou links. Verifique a identidade do remetente antes de interagir com qualquer conteúdo suspeito.

- Atualize o software regularmente : Mantenha seu sistema operacional, ferramentas antivírus e outros softwares atualizados. Os patches de segurança geralmente abordam vulnerabilidades que o ransomware explora.

- Instale um firewall confiável : Um firewall robusto pode ajudar a detectar e bloquear tentativas de acesso não autorizado, adicionando uma camada extra de proteção.

- Tenha cuidado ao fazer download : Evite baixar arquivos ou software de fontes não verificadas, como sites de freeware, redes ponto a ponto e lojas de aplicativos não oficiais.

- Eduque você e sua equipe : Se você faz parte de uma organização, realize treinamentos regulares sobre segurança cibernética para garantir que todos os usuários entendam os riscos e possam identificar ameaças potenciais.

O Clone Ransomware exemplifica as táticas em evolução empregadas por criminosos cibernéticos para explorar vulnerabilidades. Embora seus métodos sejam sofisticados, os usuários podem reduzir significativamente seus riscos adotando medidas de segurança proativas. Permanecer vigilante, manter backups fortes e promover uma cultura de conscientização sobre segurança cibernética é essencial para garantir que seu mundo digital permaneça seguro contra ransomware e outras ameaças online.