Cerber 6 Ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Classifica: | 9,198 |

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 71,874 |

| Visto per la prima volta: | March 4, 2016 |

| Ultima visualizzazione: | September 11, 2023 |

| Sistemi operativi interessati: | Windows |

La famiglia di ransomware Cerber è nota per la sua raffinatezza e per lo sviluppo di una tecnologia all'avanguardia per le minacce. I ricercatori di sicurezza per PC hanno notato una nuova variante in questa famiglia, il Cerber 6 Ransomware, apparso per la prima volta nell'aprile 2017. Cerber 6 Ransomware viene fornito in un'ampia varietà di modi e sembra includere nuovi metodi di crittografia e strategie di attacco.

Sommario

La minaccia rappresentata da un attacco ransomware Cerber 6

I membri della famiglia Cerber sono stati in cima alle classifiche delle minacce ransomware più diffuse. In effetti, le minacce in questa famiglia hanno rappresentato oltre l'85% delle infezioni da ransomware nel primo trimestre del 2017. Cerber 6 Ransomware e le sue varianti precedenti hanno generato milioni di dollari per i suoi creatori in tutto il mondo. Uno dei motivi per cui Cerber 6 Ransomware è stato particolarmente efficace nel generare entrate è che attualmente viene distribuito come RaaS (Ransomware as a Service), dove i truffatori pagano i diritti per distribuire Cerber 6 Ransomware, condividendone i profitti con i creatori di Cerber Ransomware.

Le nuove funzionalità di Cerber 6 Ransomware

Il Cerber 6 Ransomware presenta nuovi metodi di consegna e un metodo di crittografia appena aggiornato. Cerber 6 Ransomware include anche nuovi meccanismi di difesa e offuscamento, che includono tecniche che consentono a Cerber 6 Ransomware di aggirare molti programmi di sicurezza o di rilevare quando è in esecuzione in un ambiente sandbox o sistema virtuale (entrambi possono essere utilizzati dalla sicurezza del PC ricercatori per studiare queste minacce.) È chiaro che le minacce nella famiglia Cerber vengono aggiornate costantemente e, dalla sua comparsa nel 2016, con le nuove versioni di questa famiglia che aggiungono nuove funzionalità, rimanendo al passo con i ricercatori di malware e il software di sicurezza.

Il Cerber 6 Ransomware viene consegnato alle vittime che utilizzano attualmente messaggi di posta elettronica di spam. Il Cerber 6 Ransomware viene consegnato tramite e-mail che utilizzano l'ingegneria sociale per indurre gli utenti di computer ad aprire un file ZIP allegato, che a sua volta contiene un file JS o JavaScript. Questo file JavaScript danneggiato scarica e installa Cerber 6 Ransomware sul computer della vittima. Il Cerber 6 Ransomware utilizza un ritardo che gli consente di evitare determinati ambienti sandbox. Ci sono diverse funzionalità in Cerber 6 Ransomware che hanno attirato l'attenzione dei ricercatori di malware. Il Cerber 6 Ransomware terminerà i processi di file che potrebbero interferire con la sua routine di crittografia. Il Cerber 6 Ransomware utilizzerà le estensioni di file per evitare determinati file durante la crittografia. Cerber 6 Ransomware può interferire con il firewall di Windows, bloccando determinati firewall e interferendo con il software di sicurezza e le restrizioni. Il rilevamento e la rimozione di un'infezione da Cerber 6 Ransomware sarà più difficile a causa di questa interferenza. Il Cerber 6 Ransomware può anche autodistruggersi se il computer ha le caratteristiche di un ambiente virtualizzato.

Un aspetto di Cerber 6 Ransomware che lo rende diverso da vari altri Trojan ransomware è che ha evitato l'uso degli algoritmi di crittografia RSA e RC4 nei suoi attacchi, che sono i più comunemente usati in questi attacchi. L'attacco Cerber 6 Ransomware favorisce l'interfaccia di programmazione dell'applicazione crittografica per eseguire il suo attacco di crittografia.

Protezione del computer da Cerber 6 Ransomware e trojan simili

Nonostante Cerber 6 Ransomware includa nuove funzionalità avanzate, il modo per proteggere il tuo computer da Cerber 6 Ransomware rimane lo stesso delle innumerevoli altre varianti di ransomware che lo hanno preceduto. Avere copie di backup dei file su un dispositivo di memoria esterno rimane (e rimarrà) la migliore protezione contro i ransomware come Cerber 6 Ransomware. Questo perché avere la possibilità di ripristinare i file interessati da una copia di backup annulla completamente l'attacco di Cerber 6 Ransomware poiché i truffatori perdono il potere che hanno sulla vittima.

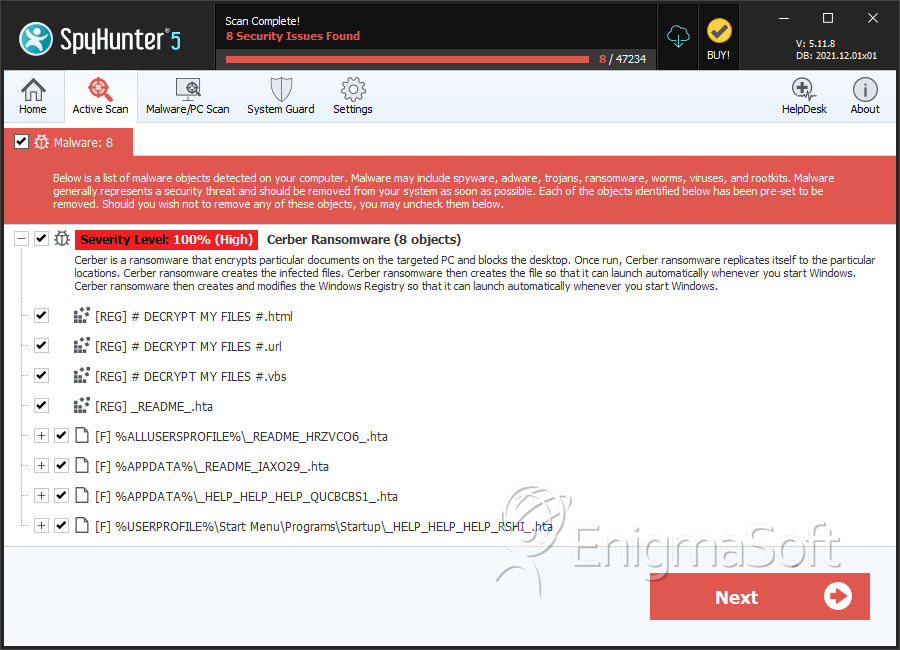

SpyHunter rileva e rimuove Cerber 6 Ransomware

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | Readme.hta | e125ef487472bfdd17d7e3e7e237d0d9 | 167 |

| 2. | Readme.hta | 8f85ab4bb455ce6d413eff9e9d47a506 | 54 |

| 3. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 4. | README.hta | c4fff6005b70cccd895082e6c79595b3 | 36 |

| 5. | README.hta | e189ce9640edc95a1ba19d0d4d85691b | 24 |

| 6. | README.hta | 107ab5eae352dab9defab24d3ba77b4a | 18 |

| 7. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 8. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 9. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 10. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 11. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 12. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 13. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 14. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 15. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 16. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 17. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 18. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 19. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 20. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 21. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 22. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 23. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 24. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 25. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 26. | file.exe | 212fa73fd6ed39b4720bcfd8d97426d5 | 0 |