Cerber 6 Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 9,198 |

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 71,874 |

| Visto pela Primeira Vez: | March 4, 2016 |

| Visto pela Última Vez: | September 11, 2023 |

| SO (s) Afetados: | Windows |

A família Cerber de ransomware é conhecida por sua sofisticação e pelo desenvolvimento de tecnologia de ponta para ameaças. Os pesquisadores de segurança de PC notaram uma nova variante nesta família, o Cerber 6 Ransomware, que apareceu pela primeira vez em abril de 2017. O Cerber 6 Ransomware está sendo entregue em uma ampla variedade de formas e parece incluir novos métodos de criptografia e estratégias de ataque.

Índice

A ameaça apresentada por um ataque de Cerber 6 Ransomware

Os membros da família Cerber estão perto do topo das paradas de ameaças de ransomware mais amplamente disseminadas. Na verdade, as ameaças nesta família foram responsáveis por mais de 85% das infecções de ransomware no primeiro trimestre de 2017. O Cerber 6 Ransomware e suas variantes anteriores foram responsáveis pela geração de milhões de dólares para seus criadores em todo o mundo. Uma das razões pelas quais o Cerber 6 Ransomware tem sido especialmente eficaz na geração de receita é que ele está sendo distribuído como um RaaS (Ransomware as a Service) atualmente, onde vigaristas pagam pelos direitos de distribuição do Cerber 6 Ransomware, compartilhando os lucros com os criadores do Cerber Ransomware.

Os novos recursos do Cerber 6 Ransomware

O Cerber 6 Ransomware apresenta novos métodos de entrega e um método de criptografia recém-atualizado. O Cerber 6 Ransomware também inclui novos mecanismos de defesa e ofuscação, que incluem técnicas que permitem que o Cerber 6 Ransomware contorne muitos programas de segurança ou detecte quando está sendo executado em um ambiente sandbox ou sistema virtual (ambos os quais podem ser usados pela segurança do PC pesquisadores para estudar essas ameaças.) É claro que as ameaças da família Cerber estão sendo atualizadas constantemente e, desde o seu surgimento em 2016, com novas versões desta família adicionando novos recursos, ficando à frente dos pesquisadores de malware e software de segurança.

O Cerber 6 Ransomware está sendo entregue às vítimas usando mensagens de e-mail de spam atualmente. O Cerber 6 Ransomware está sendo entregue em e-mails que usam engenharia social para induzir os usuários de computador a abrir um anexo de arquivo ZIP, que contém um arquivo JS ou JavaScript. Este arquivo JavaScript corrompido baixa e instala o Cerber 6 Ransomware no computador da vítima. O Cerber 6 Ransomware usa um atraso de tempo que permite evitar certos ambientes de sandbox. Existem vários recursos no Cerber 6 Ransomware que chamaram a atenção dos pesquisadores de malware. O Cerber 6 Ransomware encerrará os processos de arquivo que podem interferir em sua rotina de criptografia. O Cerber 6 Ransomware usará extensões de arquivo para evitar certos arquivos durante a criptografia. O Cerber 6 Ransomware pode interferir com o Firewall do Windows, bloqueando certos firewalls e interferindo com software de segurança e restrições. A detecção e remoção de uma infecção pelo Cerber 6 Ransomware será mais difícil devido a essa interferência. O Cerber 6 Ransomware também pode se autodestruir se o computador tiver características de um ambiente virtualizado.

Um aspecto do Cerber 6 Ransomware que o torna diferente de vários outros Trojans ransomware é que ele evitou o uso dos algoritmos de criptografia RSA e RC4 em seus ataques, que são os mais comumente usados nesses ataques. O ataque do Cerber 6 Ransomware favorece a Interface de Programação de Aplicativos Criptográficos para realizar seu ataque de criptografia.

Protegendo Seu Computador Contra Cerber 6 Ransomware e Trojans Similares

Apesar de o Cerber 6 Ransomware incluir novos recursos avançados, a maneira de proteger seu computador do Cerber 6 Ransomware permanece a mesma que com as inúmeras outras variantes de ransomware que o precederam. Ter cópias de backup de seus arquivos em um dispositivo de memória externo permanece (e continuará sendo) a melhor proteção contra ransomware como o Cerber 6 Ransomware. Isso ocorre porque ter a capacidade de restaurar os arquivos afetados de uma cópia de backup desfaz o ataque do Cerber 6 Ransomware completamente, já que os vigaristas perdem qualquer poder que têm sobre a vítima.

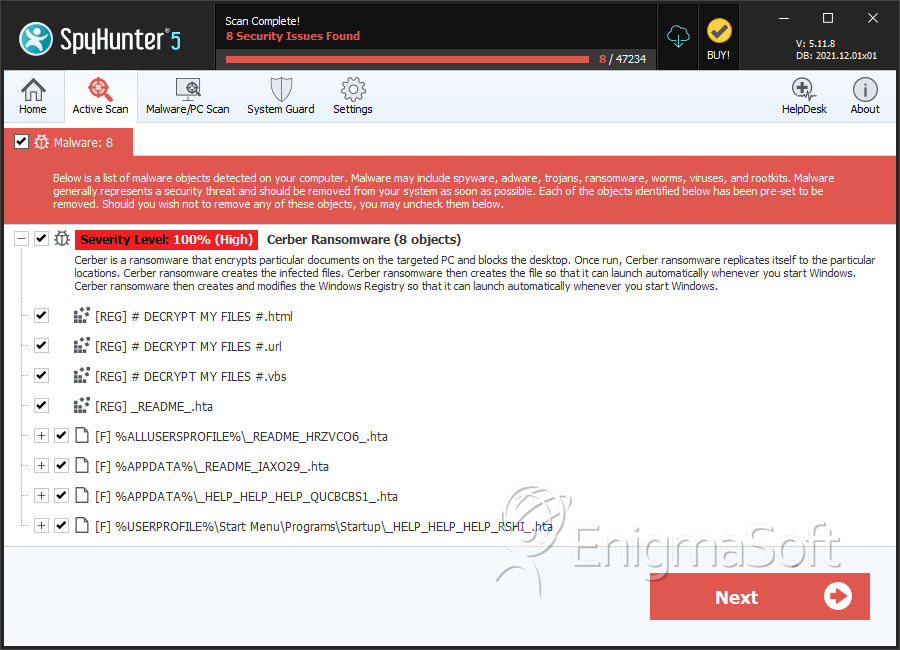

SpyHunter detecta e remove Cerber 6 Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | Readme.hta | e125ef487472bfdd17d7e3e7e237d0d9 | 167 |

| 2. | Readme.hta | 8f85ab4bb455ce6d413eff9e9d47a506 | 54 |

| 3. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 4. | README.hta | c4fff6005b70cccd895082e6c79595b3 | 36 |

| 5. | README.hta | e189ce9640edc95a1ba19d0d4d85691b | 24 |

| 6. | README.hta | 107ab5eae352dab9defab24d3ba77b4a | 18 |

| 7. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 8. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 9. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 10. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 11. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 12. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 13. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 14. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 15. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 16. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 17. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 18. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 19. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 20. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 21. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 22. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 23. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 24. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 25. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 26. | file.exe | 212fa73fd6ed39b4720bcfd8d97426d5 | 0 |