Cerber 6 Ransomware

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Rangschikking: | 9,198 |

| Dreigingsniveau: | 100 % (Hoog) |

| Geïnfecteerde computers: | 71,874 |

| Eerst gezien: | March 4, 2016 |

| Laatst gezien: | September 11, 2023 |

| Beïnvloede besturingssystemen: | Windows |

De Cerber-familie van ransomware staat bekend om zijn verfijning en de ontwikkeling van geavanceerde technologie voor bedreigingen. PC-beveiligingsonderzoekers hebben een nieuwe variant in deze familie opgemerkt, de Cerber 6 Ransomware, die voor het eerst verscheen in april 2017. De Cerber 6 Ransomware wordt op veel verschillende manieren geleverd en lijkt nieuwe versleutelingsmethoden en aanvalsstrategieën te bevatten.

Inhoudsopgave

De dreiging van een Cerber 6-ransomwareaanval

De leden van de Cerber- familie staan bovenaan de hitlijsten van de meest verspreide ransomwarebedreigingen. In feite waren bedreigingen in deze familie verantwoordelijk voor meer dan 85% van de ransomware-infecties in het eerste kwartaal van 2017. De Cerber 6 Ransomware en zijn eerdere varianten waren verantwoordelijk voor het genereren van miljoenen dollars voor zijn makers over de hele wereld. Een van de redenen waarom de Cerber 6 Ransomware bijzonder effectief is bij het genereren van inkomsten, is dat het momenteel wordt gedistribueerd als een RaaS (Ransomware as a Service), waar oplichters betalen voor de rechten om de Cerber 6 Ransomware te verspreiden en de winst delen. met de makers van Cerber Ransomware.

De nieuwe functies in de Cerber 6 Ransomware

De Cerber 6 Ransomware biedt nieuwe bezorgmethoden en een nieuw bijgewerkte versleutelingsmethode. De Cerber 6 Ransomware bevat ook nieuwe verdedigingsmechanismen en verduistering, waaronder technieken waarmee de Cerber 6 Ransomware veel beveiligingsprogramma's kan omzeilen of kan detecteren wanneer deze wordt uitgevoerd in een sandbox-omgeving of virtueel systeem (die beide kunnen worden gebruikt door pc-beveiliging onderzoekers om deze bedreigingen te bestuderen.) Het is duidelijk dat bedreigingen in de Cerber-familie voortdurend worden bijgewerkt en, sinds de verschijning in 2016, met nieuwe versies in deze familie die nieuwe functies toevoegen, waarmee ze malware-onderzoekers en beveiligingssoftware voor blijven.

De Cerber 6 Ransomware wordt momenteel aan slachtoffers afgeleverd met behulp van spam-e-mailberichten. De Cerber 6 Ransomware wordt geleverd in e-mails die social engineering gebruiken om computergebruikers te misleiden om een ZIP-bestandsbijlage te openen, die zelf een JS- of JavaScript-bestand bevat. Dit beschadigde JavaScript-bestand downloadt en installeert de Cerber 6 Ransomware op de computer van het slachtoffer. De Cerber 6 Ransomware gebruikt een tijdsvertraging waardoor het bepaalde sandbox-omgevingen kan vermijden. Er zijn verschillende functies in de Cerber 6 Ransomware die de aandacht hebben getrokken van malware-onderzoekers. De Cerber 6 Ransomware beëindigt bestandsprocessen die de coderingsroutine zouden kunnen verstoren. De Cerber 6 Ransomware gebruikt bestandsextensies om bepaalde bestanden te vermijden tijdens het versleutelen. De Cerber 6 Ransomware kan de Windows Firewall verstoren, bepaalde firewalls blokkeren en beveiligingssoftware en beperkingen verstoren. Het opsporen en verwijderen van een Cerber 6 Ransomware-infectie zal vanwege deze storing moeilijker zijn. De Cerber 6 Ransomware kan zichzelf ook vernietigen als de computer kenmerken heeft van een gevirtualiseerde omgeving.

Een aspect van de Cerber 6 Ransomware dat het onderscheidt van verschillende andere ransomware-trojans, is dat het het gebruik van de RSA- en RC4-coderingsalgoritmen bij zijn aanvallen, die het meest worden gebruikt bij deze aanvallen, heeft vermeden. De Cerber 6 Ransomware-aanval geeft de voorkeur aan de Cryptographic Application Programming Interface om zijn coderingsaanval uit te voeren.

Uw computer beschermen tegen de Cerber 6 Ransomware en soortgelijke Trojaanse paarden

Ondanks dat de Cerber 6 Ransomware geavanceerde nieuwe functies bevat, blijft de manier om uw computer te beschermen tegen de Cerber 6 Ransomware hetzelfde als bij de talloze andere ransomwarevarianten die eraan voorafgingen. Het hebben van reservekopieën van uw bestanden op een extern geheugenapparaat blijft (en blijft) de beste bescherming tegen ransomware zoals de Cerber 6 Ransomware. Dit komt doordat de mogelijkheid om de getroffen bestanden te herstellen vanaf een reservekopie de Cerber 6 Ransomware-aanval volledig ongedaan maakt, aangezien de oplichters alle macht verliezen die ze over het slachtoffer hebben.

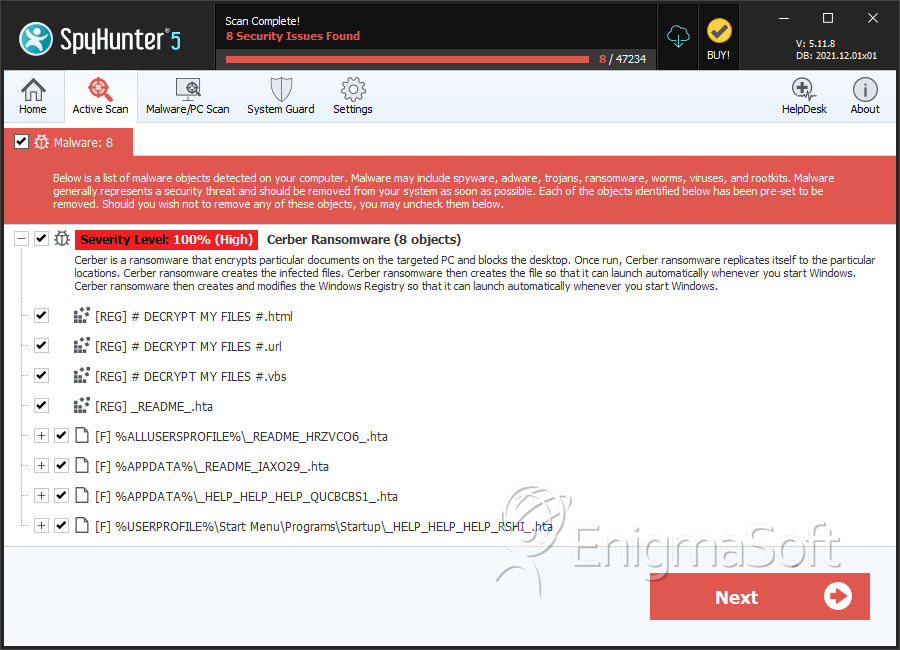

SpyHunter detecteert en verwijdert Cerber 6 Ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | Readme.hta | e125ef487472bfdd17d7e3e7e237d0d9 | 167 |

| 2. | Readme.hta | 8f85ab4bb455ce6d413eff9e9d47a506 | 54 |

| 3. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 4. | README.hta | c4fff6005b70cccd895082e6c79595b3 | 36 |

| 5. | README.hta | e189ce9640edc95a1ba19d0d4d85691b | 24 |

| 6. | README.hta | 107ab5eae352dab9defab24d3ba77b4a | 18 |

| 7. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 8. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 9. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 10. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 11. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 12. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 13. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 14. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 15. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 16. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 17. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 18. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 19. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 20. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 21. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 22. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 23. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 24. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 25. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 26. | file.exe | 212fa73fd6ed39b4720bcfd8d97426d5 | 0 |