Don't Allow Your Device to Get Cryptojacked

加密貨幣挖掘已成為現代世界的永久固定設施,使所有那些認為它只不過是一種短暫的時尚的人沉默。然而,這意味著它也引起了社會中更令人討厭的部分的注意,導致網絡安全社區稱之為密碼劫持的出現和隨後的傳播。從廣義上講,這是使用受感染機器的硬件資源來生成(挖掘)特定加密貨幣而不知道設備的所有者。

加密貨幣挖掘已成為現代世界的永久固定設施,使所有那些認為它只不過是一種短暫的時尚的人沉默。然而,這意味著它也引起了社會中更令人討厭的部分的注意,導致網絡安全社區稱之為密碼劫持的出現和隨後的傳播。從廣義上講,這是使用受感染機器的硬件資源來生成(挖掘)特定加密貨幣而不知道設備的所有者。

Cryptojacking可以分為兩個特定的類別 - 基於瀏覽器的加密攻擊和惡意軟件加密,它們有一些明顯的差異。正如其名稱所暗示的惡意軟件加密是通過惡意軟件完成的,該軟件滲入受害者的機器,然後使用中央處理單元(CPU)的能力進行挖掘。另一方面,基於瀏覽器的加密攻擊看到網絡犯罪分子破壞了網站或網絡服務器,然後注入了加密腳本。這種策略可以用來妥協甚至合法的網站。也可以將腳本插入在線廣告而不是網站。

根據2018年的"IBM X-Force威脅情報指數",由於其一些固有的特徵,加密劫持在威脅行為者中的吸引力越來越大 。與勒索軟件或銀行特洛伊木馬不同,加密劫持提供了一種更簡單的方式來獲取對受感染機器的訪問,因為它減少了相關方的數量。即使是最複雜的勒索軟件威脅仍然依賴於受影響的用戶願意進行所需的支付以換取其文件的潛在解密。然而,在加密劫持的情況下,犯罪分子不必與受害者互動並且不依賴受害者的行動,而攻擊的簡單性甚至不允許那些技術嫻熟的個人以相對成功的方式執行它。

目錄

基於瀏覽器的Cryptomining在場景中的爆炸

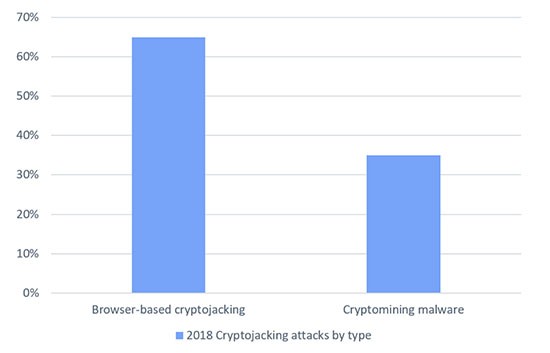

網絡安全專家認識到兩種不同類型的惡意加密貨幣挖掘 - 基於瀏覽器的加密劫持和惡意軟件加密。 IBM的報告清楚地表明,與惡意軟件挖掘相比,2018年基於瀏覽器的加密攻擊毫無疑問是更廣泛的攻擊形式,幾乎是檢測到的實例的兩倍。

資料來源:IBM X-Force

有幾個因素可以解釋這種瀏覽器加密劫持的最初激增。它更容易執行,因為它不涉及使用惡意軟件或需要維護殭屍網絡。此外,通過僅感染一個Web服務器來部署挖掘腳本,網絡犯罪分子可能會訪問服務器上託管的站點的所有訪問者。組織還發現這種類型的加密攻擊更難以防禦,因為它發生在非附屬服務器之外的控制之外.

惡意軟件Cryptomining正在崛起

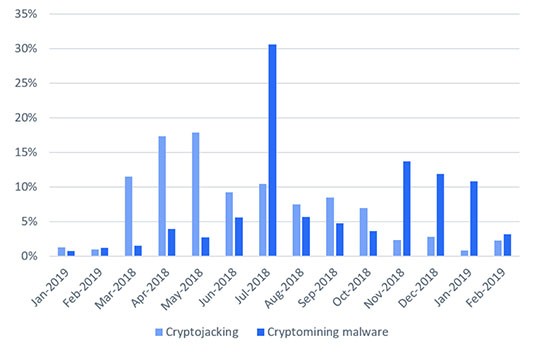

IBM的2019年數據顯示,在今年年初,網絡犯罪分子的偏好似乎已經發生了相當大的轉變,導致了惡意軟件加密攻擊的回歸。

資料來源:IBM X-Force

雖然可能很難確定逆轉趨勢的確切原因,但可以相信,更廣泛的加密貨幣氣候影響了威脅行為者的行為。例如,與使用惡意軟件感染設備並直接控制其硬件資源相比,幾種顯著加密貨幣價值的急劇下降使得瀏覽器內加密劫持的利潤更低,更耗時。

導致基於瀏覽器的加密攻擊減少的另一個因素可能是關閉Coinhive ,這項服務允許網站使用訪問者的計算機來挖掘加密貨幣。 Coinhive遠不是這種服務的唯一提供者,但是技術能力較弱的威脅演員可能會發現很難轉換到另一個用於他們的加密攻擊。

防禦兩種類型的加密劫持

組織和個人用戶都必須準備好採取行動並減輕任何類型的加密攻擊的影響。將硬件轉移到為其他人挖掘硬幣並且不執行其預期任務可能會導致重大損失。及時了解這些攻擊中使用的交付方法和挖掘腳本的趨勢,可以幫助加快檢測任何加密嘗試和實施適當的對策。

Don’t Allow Your Device to Get Cryptojacked視頻

提示:把你的声音并观察在全屏模式下的视频。