Non permettere al tuo dispositivo di essere crittografato

Il mining di criptovaluta è diventato un appuntamento fisso nel mondo moderno, riuscendo a mettere a tacere tutti quelli che pensavano che non sarebbe stato altro che una moda di breve durata. Ciò, tuttavia, significa che ha anche attirato attenzione delle parti più sgradevoli della società, con il conseguente emergere e la successiva diffusione di ciò che la comunità della sicurezza informatica chiama cryptojacking. In termini generali, questo è uso delle risorse hardware di una macchina infetta per la generazione (mining) di una criptovaluta specifica senza la conoscenza del proprietario del dispositivo.

Il mining di criptovaluta è diventato un appuntamento fisso nel mondo moderno, riuscendo a mettere a tacere tutti quelli che pensavano che non sarebbe stato altro che una moda di breve durata. Ciò, tuttavia, significa che ha anche attirato attenzione delle parti più sgradevoli della società, con il conseguente emergere e la successiva diffusione di ciò che la comunità della sicurezza informatica chiama cryptojacking. In termini generali, questo è uso delle risorse hardware di una macchina infetta per la generazione (mining) di una criptovaluta specifica senza la conoscenza del proprietario del dispositivo.

La crittografia può essere suddivisa in due categorie specifiche: crittografia basata su browser e cryptomining di malware, che presentano alcune differenze distinte. Come suggerisce il nome, la crittografia dei malware viene eseguita tramite malware che si infiltra nel computer della vittima e quindi utilizza alimentazione (CPU) del unità centrale di elaborazione per estrazione. La crittografia basata su browser, altra parte, vede i criminali informatici compromettere un sito Web o un server Web che viene quindi iniettato con uno script di crittografia. Questa tattica può essere utilizzata per compromettere anche siti Web legittimi. È anche possibile che invece di un sito Web, lo script possa essere inserito in un annuncio online.

Secondo il "IBM X-Force Threat Intelligence Index" per il 2018, il cryptojacking stava ottenendo una maggiore trazione tra gli attori delle minacce a causa di alcune delle sue caratteristiche intrinseche. A differenza dei ransomware o dei trojan bancari, il cryptojacking offre un modo più semplice di monetizzare accesso alla macchina compromessa in quanto riduce il numero di parti coinvolte. Persino la minaccia di ransomware più sofisticata si basa ancora sulla volontà degli utenti interessati di effettuare il pagamento richiesto in cambio della potenziale decrittazione dei loro file. Nel caso di cryptojacking, tuttavia, i criminali non devono interagire e non sono dipendenti da u azione delle vittime, mentre la semplicità del attacco consente anche a individui non così esperti di tecnologia di eseguirlo con un successo relativo.

Sommario

Cryptominings Browser-based esplode sulla scena

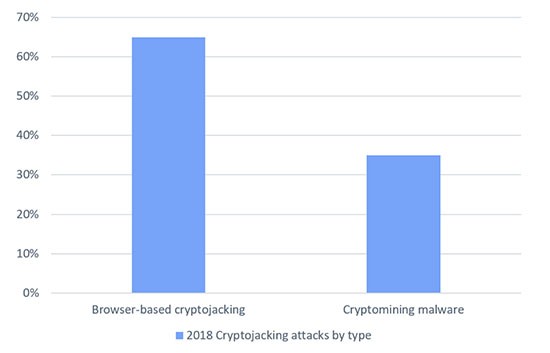

Gli specialisti della cibersicurezza riconoscono due distinti tipi di mining di criptovalute malevole: crittografia basata su browser e crittografia dei malware. Il report di IBM mostra chiaramente che nel 2018 il cryptojacking basato su browser era indiscutibilmente la forma di attacco più diffusa con quasi il doppio delle istanze rilevate rispetto al mining malware.

Fonte: IBM X-Force

Ci sono diversi fattori che possono spiegare questa ondata iniziale del cryptojacking del browser. È più facile da eseguire perché non comporta uso di malware o la necessità di mantenere una botnet. Inoltre, infettando un solo server Web per distribuire uno script di mining, i criminali informatici possono potenzialmente raggiungere tutti i visitatori dei siti ospitati sul server. Le organizzazioni trovano anche questo tipo di criptaggio a cui è più difficile difendersi dato che si svolge al di fuori del loro controllo su server non affiliati.

Malware Cryptomining è in aumento

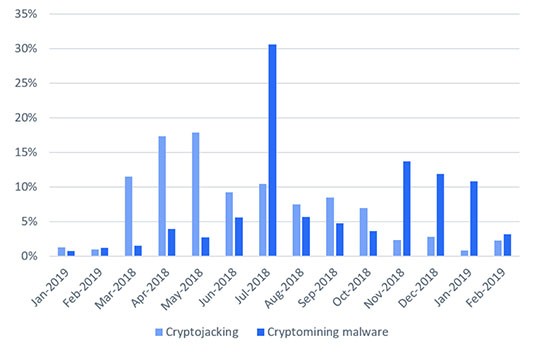

I dati di IBM per il 2019 mostrano che con inizio del anno le preferenze dei criminali informatici sembrano aver subito uno spostamento considerevole con conseguente ritorno al malware.

Fonte: IBM X-Force

Sebbene possa essere difficile individuare la ragione esatta del inversione di tendenza, si può ipotizzare con un significativo grado di fiducia che il più ampio clima di crypcurrency abbia influenzato il comportamento degli attori delle minacce. Ad esempio, un netto calo del valore di diverse criptovalute importanti rende la crittografia in-browser molto meno redditizia e più dispendiosa in termini di tempo rispetto al uso di malware per infettare i dispositivi e assumere un controllo diretto sulle proprie risorse hardware.

Un altro fattore che contribuisce al declino del cryptojacking basato su browser potrebbe essere la chiusura di Coinhive , un servizio che consentiva ai siti Web di utilizzare i computer dei visitatori per estrarre le monete di criptovaluta. Coinhive era ben lungi dal essere unico fornitore di tali servizi, ma gli attori delle minacce con meno competenze tecniche potrebbero trovare difficoltà a passare a un altro per i loro attacchi di crittografia.

Difenditi da entrambi i tipi di crittografia

Sia le organizzazioni che i singoli utenti devono essere pronti ad agire e mitigare gli effetti di entrambi i tipi di crittografia. Avere il tuo hardware deviato a estrarre monete per qualcun altro e non lavorare sui compiti previsti può comportare perdite significative nel tempo. Rimanere aggiornati con le tendenze nei metodi di consegna e gli script di mining utilizzati in questi attacchi possono contribuire ad accelerare la rilevazione di eventuali tentativi di crittografia e implementazione di contromisure appropriate.

Non permettere al tuo dispositivo di essere crittografato Video

Suggerimento: attiva l' audio e guarda il video in modalità Schermo intero .