BTCWare勒索軟件

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

排名:特定威脅在 EnigmaSoft 的威脅數據庫中的排名。

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 43,684 |

| 初见: | March 27, 2017 |

| 最后一次露面: | March 1, 2022 |

| 受影响的操作系统: | Windows |

BTCWare勒索軟件是一個勒索軟件系列,自2017年4月以來一直非常活躍。BTCWare勒索軟件系列的多個變體已於2017年發布,其中大多數使用類似的勒索需求消息,並在加密文件後附加類似的擴展名。 BTCWare勒索軟件變體可能會要求不同的贖金,儘管大多數平均約500美元在BitCoin中。它們還以不同的方式進行了品牌宣傳。幸運的是,PC安全研究人員已經報告了解密程序的發布,該程序可以幫助計算機用戶從BTCWare勒索軟件攻擊中恢復過來。

目錄

BTCWare勒索軟件的名稱是對勒索主義者青睞的貨幣的致敬嗎?

BTCWare勒索軟件會執行典型的勒索軟件攻擊,使用強大的加密算法對受害者的文件進行加密,然後要求受害者支付贖金,以換取恢復受影響文件所需的解密密鑰。到目前為止,針對計算機用戶的唯一解決方案是從備份副本還原受影響的文件。幸運的是,5月下旬發布的解密程序可以幫助計算機用戶從大多數BTCWare Ransomware變體中恢復文件(儘管預計BTCWare Ransomware的開發人員將改變其策略以發布不受此解密器影響的新變體)。 BTCWare Ransomware解密器是在計算機安全論壇上發布BTCWare Ransomware主密鑰之後開發的(可能是由BTCWare Ransomware的開發人員之一或其競爭者之一企圖破壞騙子的工作)。 BTCWare勒索軟件目前非常活躍,自2017年3月以來幾乎每天都有新版本發布。BTCWare勒索軟件的感染率使其可與更知名的勒索軟件木馬(如Locky)相提並論 。

從BTCWare勒索軟件攻擊中恢復文件

如果已將以下文件擴展名添加到PC安全研究人員中,則解密器可以幫助計算機用戶恢復其文件:

- 。[<電子郵件地址>]。btcware

- 。[<電子郵件地址>]。cryptobyte

- 。[<電子郵件地址>]。cryptowin

- 。[<電子郵件地址>]。theva

該解密程序可以幫助計算機用戶從其他BTCWare Ransomware變體中恢復。 PC安全研究人員正在更新此解密器,以幫助計算機用戶在發行時處理較新的BTCWare Ransomware變體。 5月,發布了一個使用了.onyon和其他擴展名的Onyonware變體,並且該解密器也進行了更新以包括這些變體。但是,負責BTCWare勒索軟件攻擊的人員可能已經轉移到此勒索軟件威脅的新變種中。

BTCWare勒索軟件攻擊非常普遍

BTCWare勒索軟件感染是這些加密勒索軟件攻擊的典型特徵。 BTCWare勒索軟件勒索註釋通常包含在名稱如'#_HOW_TO_FIX _ !. hta.htm'或'!#_ RESTORE_FILES _#!. inf'的文件中,並且可能包含以下消息的變體:

'[發生了什麼]

由於安全問題,您在此計算機上產生的重要文件已被加密

如果要還原它們,請給我們發送電子郵件:look1213@protonmail.com

您必須為比特幣的解密支付費用。價格取決於您寫給我們的速度。

付款後,我們將向您發送解密工具,該工具將解密所有文件。

[免費保證擔保]

付款之前,您最多可以發送3個文件進行免費解密。

請注意,文件中不得包含有價值的信息

並且它們的總大小必須小於1Mb

[如何獲取比特幣]

購買比特幣最簡單的方法是LocalBitcoins網站。

您必須註冊,單擊購買比特幣,然後選擇賣方

通過付款方式和價格

https://localbitcoins.com/buy_bitcoins

[注意]

不要重命名加密文件

請勿嘗試使用第三方軟件解密數據,否則可能會導致永久性數據丟失

如果您在36個小時內沒有寫電子郵件-您的密鑰已被刪除,您將無法解密文件

你的身份證: -'

當BTCWare Ransomware攻擊的受害者訪問BTCWare Ransomware付款門戶或網站時,可能會收到以下指示:

'恢復文件。電報:@decryps

要解密文件,您將需要支付0.5 BTC

1.您應該註冊區塊鏈錢包

2.將比特幣買進錢包。

3.發送0.5 BTC到比特幣地址:-

4.輸入交易ID:-

5.按Win + R,鍵入cmd,然後按Enter在出現的控制台中:

1)輸入cd%appdata%

2)輸入biz net.exe -d your_decrypt_key並等待解密...

6.完成。所有文件都解密了。

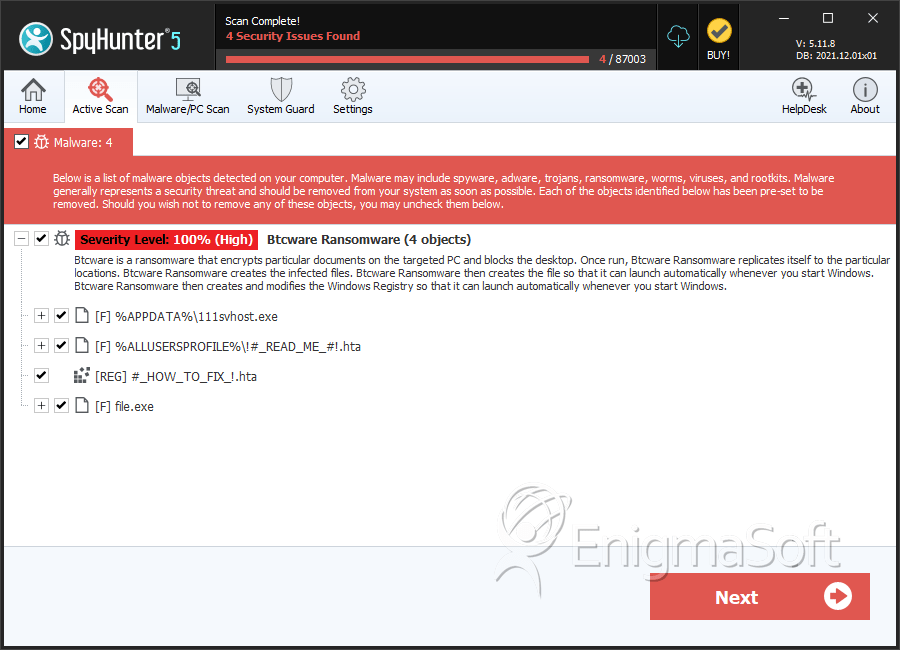

SpyHunter 检测并删除 BTCWare勒索軟件

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | !#_READ_ME_#!.hta | 2075a6619aae0bf45bb9515988faf049 | 476 |

| 2. | !#_READ_ME_#!.hta | ec00a7b44e559c330eb2db44cb3b1519 | 155 |

| 3. | file.exe | 497c5a51d631d1cd79d5eae21eb2cb92 | 96 |

| 4. | !#_READ_ME_#!.hta | 4380fd010cddb70bc8abb0a755b6838b | 83 |

| 5. | !#_READ_ME_#!.hta | 209ed64326cef0d46b80e755af578827 | 54 |

| 6. | !#_READ_ME_#!.hta | d75f0bd5e01fc43c03278e735151da04 | 29 |

| 7. | !#_READ_ME_#!.hta | eab4241cc0da39462dd90eb748062068 | 27 |

| 8. | !#_READ_ME_#!.hta | e7d0a7d49a89452704def40486f32a32 | 24 |

| 9. | !#_READ_ME_#!.hta | 3bd2dea24d120cd624e84c41363706d5 | 19 |

| 10. | !#_READ_ME_#!.hta | 831b9e82c93ea2fe4f53a6272cf506a1 | 19 |

| 11. | 111svhost.exe | d0859aea3795ab294366ca5b5d3ef6cb | 17 |

| 12. | !#_READ_ME_#!.hta | cd682d02be86649571bf03bd1e69d9d2 | 15 |

| 13. | !#_READ_ME_#!.hta | 0a13b8f171275dc65e883fef727fbf77 | 15 |

| 14. | !#_READ_ME_#!.hta | f3c7da1139678cad16b2cd8b24a0be2f | 11 |

| 15. | !#_READ_ME_#!.hta | 059d4542b27a3f9b1d769a93c5b29127 | 8 |

| 16. | !#_READ_ME_#!.hta | 136ea58e7cb4b33598f3038583bfeb8a | 8 |

| 17. | !#_READ_ME_#!.hta | 10eb12c4749d83897bfcc2cb028fcc00 | 6 |

| 18. | !#_READ_ME_#!.hta | b0d2c6949a5ccb089af6f18c4a3fb8f8 | 6 |

| 19. | !#_READ_ME_#!.hta | b6c3fd2a886c74ab9cd0d4b0673d1927 | 5 |

| 20. | !#_READ_ME_#!.hta | 94ff7e538acb23d5ac598fbb2a39abf3 | 5 |

| 21. | !#_READ_ME_#!.hta | d8509e93dfa30c8d41f29c123b2e444a | 4 |

| 22. | !#_READ_ME_#!.hta | fa42610a9e8106df8b9467bf7195a112 | 3 |

| 23. | !#_READ_ME_#!.hta | a31ddee91c96512da46e2c2f39ebd7cc | 2 |

| 24. | !#_READ_ME_#!.hta | 0a0c688ead244f48a5731cec6ebf983d | 2 |

| 25. | !#_READ_ME_#!.hta | acb7e62659588fdbaf9f8e272343ab74 | 1 |

| 26. | !#_READ_ME_#!.hta | cab3262ed4e3649509aa5a6058200276 | 1 |

| 27. | !#_READ_ME_#!.hta | db5963ccd4c65e93e342781676c53bdb | 1 |

| 28. | file.exe | 2c1a9fff423a7afd1b25d1b4c7c5ae3c | 0 |