BTCWare Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 43,684 |

| Visto pela Primeira Vez: | March 27, 2017 |

| Visto pela Última Vez: | March 1, 2022 |

| SO (s) Afetados: | Windows |

O BTCWare Ransomware é uma família de ransomwares que tem estado muito ativa desde abril de 2017. Várias variantes da família do BTCWare Ransomware foram lançadas em 2017, a maioria usando mensagens de pedido de resgate semelhantes e adicionando extensões semelhantes aos arquivos criptografados. As variantes do BTCWare Ransomware podem solicitar diferentes resgates, embora a média seja de aproximadamente $500 em BitCoins. Elas também foram nomeadas de maneiras diferentes. Felizmente, os pesquisadores de segurança do PC informaram sobre o lançamento de um aplicativo de desencriptação que pode ajudar os usuários de computador a se recuperarem dos ataques pelo BTCWare Ransomware.

Índice

O Nome do BTCWare Ransomware é um Tributo à Moeda Favorita dos Extorsionistas?

O BTCWare Ransomware realiza um típico ataque de ransomware, criptografando os arquivos das vítimas usando um algoritmo de criptografia forte e exigindo o pagamento de um resgate pela vítima, em troca da chave de descriptografia necessária para recuperar os arquivos afetados. Até agora, a única solução para os usuários de computador era restaurar os arquivos afetados usando uma cópia de backup. Felizmente, um decodificador lançado no final de maio pode ajudar os usuários de computador a recuperar os seus arquivos na maioria das variantes do BTCWare Ransomware (embora seja esperado que os desenvolvedores do BTCWare Ransomware mudem as suas táticas para lançar novas variantes que não são afetadas por esse decodificador). O decodificador do BTCWare Ransomware foi desenvolvido após a liberação da chave mestre do BTCWare Ransomware em fóruns de segurança do computador (talvez por um dos desenvolvedores do BTCWare Ransomware ou por um dos concorrentes que buscam sabotar os esforços dos trapaceiros). O BTCWare Ransomware está bastante ativo atualmente, com novas variantes lançadas quase diariamente desde março de 2017. A taxa das infecções pelo BTCWare Ransomware tornou-se comparável às dos Trojans ransomware mais conhecidos, tais como o Locky.

Recuperando os Seus Arquivos de um Ataque pelo BTCWare Ransomware

O dcodificador lançado pelos pesquisadores de segurança do PC pode ajudar os usuários de computador a recuperar os seus arquivos se as seguintes extensões de arquivo forem adicionadas a eles:

- .[< email address >].btcware

- .[< email address >].cryptobyte

- .[< email address >].cryptowin

- .[< email address >].theva

Esse programa de descriptografia pode ajudar os usuários de computador a se recuperarem de outras variantes do BTCWare Ransomware. Os pesquisadores de segurança do PC estão atualizando esse decodificador para ajudar os usuários de computador a lidar com novas variantes do BTCWare Ransomware à medida em que forem lançadas. Em maio, uma variante conhecida como Onyonware, que usou as extensões '.onyon' e outras, foi lançada, e esse decodificador está sendo atualizado para incluir essas variantes. É possível que as pessoas responsáveis pelos ataques do BTCWare Ransomware, no entanto, já tenham se mudado para novas variantes dessa ameaça de ransomware.

O Ataque do BTCWare Ransomware é Muito Comum

A infecção do BTCWare Ransomware é típica desses ataques de ransomware de criptografia. A nota de resgate do BTCWare Ransomware tende a ser contida em arquivos com nomes como '#_HOW_TO_FIX_!.hta.htm' ou '! #_RESTORE_FILES_#!.inf' e podem conter uma variante da seguinte mensagem:

'[O QUE ACONTECEU]

Os seus arquivos importantes produzidos neste computador foram criptografados devido a um problema de segurança

Se quiser restaurá-los, escreva-nos no e-mail: look1213@protonmail.com

Você precisa pagar o decodificador em Bitcoins. O preço depende da rapidez com que você nos escrever.

Após o pagamento, enviaremos a ferramenta de descriptografia que irá descriptografar todos os seus arquivos.

[DECODIFICAÇAO COMO GARANTIA]

Antes de pagar pode enviar-nos até 3 arquivos para decodificação gratuita.

Observe que os arquivos NÃO devem conter informações valiosas

e o seu tamanho total deve ser inferior a 1Mb

[COMO OBTER BITCOINS]

A maneira mais fácil de comprar bitcoins é pelo site LocalBitcoins.

Você precisa se cadastrar, clicar em Comprar bitcoins e selecionar o vendedor

pelo método de pagamento e pelo preço

https://localbitcoins.com/buy_bitcoins

[ATENÇÃO]

Não renomeie os arquivos criptografados

Não tente decodificar os seus dados usando softwares de terceiros, isso pode causar a perda permanente de dados

Se você não escrever-nos um e-mail em 36 horas - sua chave será excluída e você não poderá decodificar os seus arquivos

Sua identificação:-'

Quando as vítimas do ataque pelo BTCWare Ransomware visitarem o portal ou o site de pagamento do BTCWare Ransomware, elas podem ser saudadas com as seguintes instruções:

'Arquivos de recuperação. Telegram: @decryps

Para descriptografar os arquivos, você terá que pagar 0,5 BTC

1. Você deve registrar a carteira Blockchain

2. Compre bitcoins na sua carteira.

3. Enviar 0.5 BTC para o endereço de Bitcoin: -

4. Digite o seu ID da transação: -

5. Pressione Win+R, digite cmd e pressione Enter no console que aparecer:

1) Digite cd% appdata%

2) Digite biz net.exe -d your_decrypt_key e aguarde o descriptografia...

6. Fim. Todos os arquivos foram descriptografados.'

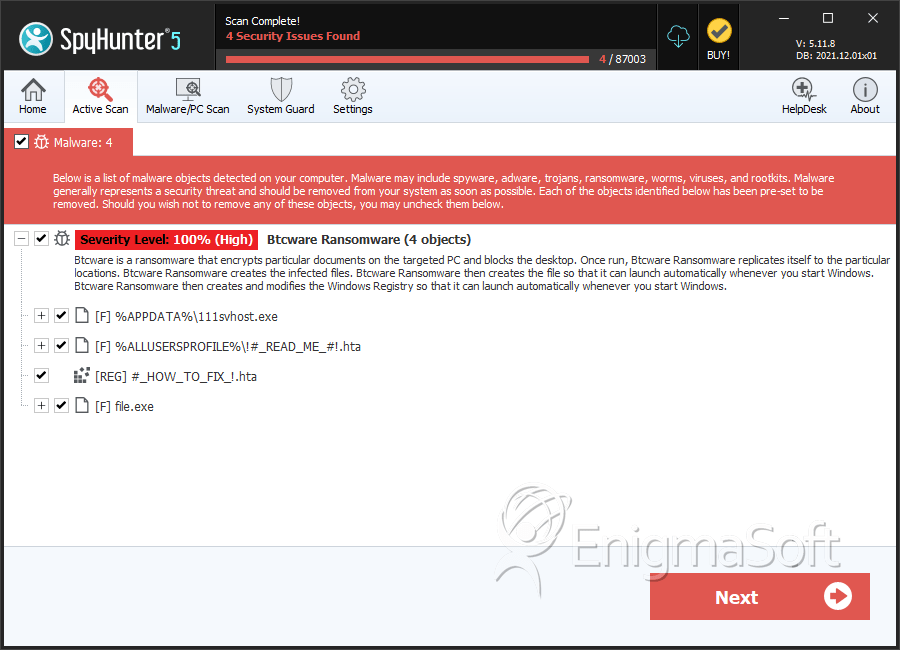

SpyHunter detecta e remove BTCWare Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | !#_READ_ME_#!.hta | 2075a6619aae0bf45bb9515988faf049 | 476 |

| 2. | !#_READ_ME_#!.hta | ec00a7b44e559c330eb2db44cb3b1519 | 155 |

| 3. | file.exe | 497c5a51d631d1cd79d5eae21eb2cb92 | 96 |

| 4. | !#_READ_ME_#!.hta | 4380fd010cddb70bc8abb0a755b6838b | 83 |

| 5. | !#_READ_ME_#!.hta | 209ed64326cef0d46b80e755af578827 | 54 |

| 6. | !#_READ_ME_#!.hta | d75f0bd5e01fc43c03278e735151da04 | 29 |

| 7. | !#_READ_ME_#!.hta | eab4241cc0da39462dd90eb748062068 | 27 |

| 8. | !#_READ_ME_#!.hta | e7d0a7d49a89452704def40486f32a32 | 24 |

| 9. | !#_READ_ME_#!.hta | 3bd2dea24d120cd624e84c41363706d5 | 19 |

| 10. | !#_READ_ME_#!.hta | 831b9e82c93ea2fe4f53a6272cf506a1 | 19 |

| 11. | 111svhost.exe | d0859aea3795ab294366ca5b5d3ef6cb | 17 |

| 12. | !#_READ_ME_#!.hta | cd682d02be86649571bf03bd1e69d9d2 | 15 |

| 13. | !#_READ_ME_#!.hta | 0a13b8f171275dc65e883fef727fbf77 | 15 |

| 14. | !#_READ_ME_#!.hta | f3c7da1139678cad16b2cd8b24a0be2f | 11 |

| 15. | !#_READ_ME_#!.hta | 059d4542b27a3f9b1d769a93c5b29127 | 8 |

| 16. | !#_READ_ME_#!.hta | 136ea58e7cb4b33598f3038583bfeb8a | 8 |

| 17. | !#_READ_ME_#!.hta | 10eb12c4749d83897bfcc2cb028fcc00 | 6 |

| 18. | !#_READ_ME_#!.hta | b0d2c6949a5ccb089af6f18c4a3fb8f8 | 6 |

| 19. | !#_READ_ME_#!.hta | b6c3fd2a886c74ab9cd0d4b0673d1927 | 5 |

| 20. | !#_READ_ME_#!.hta | 94ff7e538acb23d5ac598fbb2a39abf3 | 5 |

| 21. | !#_READ_ME_#!.hta | d8509e93dfa30c8d41f29c123b2e444a | 4 |

| 22. | !#_READ_ME_#!.hta | fa42610a9e8106df8b9467bf7195a112 | 3 |

| 23. | !#_READ_ME_#!.hta | a31ddee91c96512da46e2c2f39ebd7cc | 2 |

| 24. | !#_READ_ME_#!.hta | 0a0c688ead244f48a5731cec6ebf983d | 2 |

| 25. | !#_READ_ME_#!.hta | acb7e62659588fdbaf9f8e272343ab74 | 1 |

| 26. | !#_READ_ME_#!.hta | cab3262ed4e3649509aa5a6058200276 | 1 |

| 27. | !#_READ_ME_#!.hta | db5963ccd4c65e93e342781676c53bdb | 1 |

| 28. | file.exe | 2c1a9fff423a7afd1b25d1b4c7c5ae3c | 0 |