J3ster Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 4 |

| Först sett: | October 19, 2021 |

| Operativsystem som påverkas: | Windows |

Infosec -forskare har identifierat ett nytt hot mot skadlig kod som spåras som J3ster Ransomware. Att klassificeras som ransomware innebär att hotet är utformat för att skanna offrens datorer och sedan låsa filerna som lagras där med en okränkbar krypteringsalgoritm specifikt. Berörda användare kommer inte längre att kunna komma åt sina foton, bilder, dokument samt alla arkiv, databaser, PDF -filer och mer. Målet med hackarna är att sedan pressa offren för pengar genom att lova att hjälpa dem att återställa låsta data efter att ha gjort den begärda betalningen.

Som en del av sin hotfulla verksamhet kommer J3ster Ransomware också att markera de låsta filerna genom att ändra deras ursprungliga namn. Hotet kommer att lägga till '.j3ster' som ett nytt filtillägg. När alla riktade filtyper har krypterats fortsätter skadlig programvara att ändra den nuvarande skrivbordsbakgrunden med en bild av en skämt. Det kommer också att generera en fil med namnet 'J3ster ReadMe.txt' på det infekterade systemets skrivbord. Denna fil innehåller lösenanteckningen med instruktioner för offren.

Innehållsförteckning

Krav Översikt

Det lösenkrävande meddelandet från J3ster Ransomware är relativt kort. Den innehåller dock den viktigaste informationen som dessa lösenanteckningar innehåller. Det avslöjar att hackarna vill få exakt $ 1000 om de ska erbjuda hjälp med dekryptering av låsta data. Pengarna måste överföras till den angivna krypto-plånbokadressen och transaktionen måste göras med Bitcoin-kryptovalutan. Offer förväntas sedan ge bevis på betalningen i form av en skärmdump. Angriparna väntar på att få beviset bifogat ett meddelande som skickas till deras e -postadress på 'j3stertools@gmail.com'.

Hela texten i lösenanteckningen är:

'--- J3ster Ransomware ---

Din dator har infekterats av J3ster Ransomeware Betala 1000 $ till följande Bitcoin -adress och skicka en skärmdump från din betalning till e -postmeddelandet

E-post: j3stertools@gmail.com

Bitcoin Adress: 17CqMQFeuB3NTzJ2X28tfRmWaPyPQgvoHV

Lycka till!'

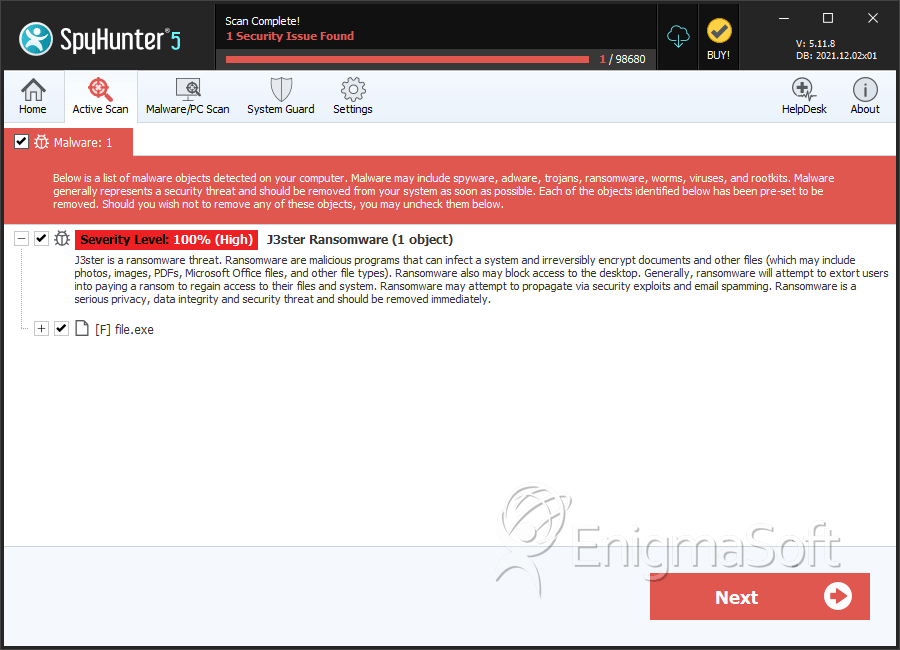

SpyHunter upptäcker och tar bort J3ster Ransomware

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | aa07d3711d0504e3fb769340d25d3aca | 4 |