J3ster-ransomware

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Dreigingsniveau: | 100 % (Hoog) |

| Geïnfecteerde computers: | 4 |

| Eerst gezien: | October 19, 2021 |

| Beïnvloede besturingssystemen: | Windows |

Infosec-onderzoekers hebben een nieuwe malwarebedreiging geïdentificeerd die wordt gevolgd als J3ster Ransomware. Geclassificeerd als ransomware betekent dat de dreiging is ontworpen om de computers van slachtoffers te scannen en vervolgens de bestanden die daar zijn opgeslagen te vergrendelen met een onkraakbaar coderingsalgoritme. Getroffen gebruikers zullen merken dat ze niet langer toegang hebben tot hun foto's, afbeeldingen, documenten, evenals alle archieven, databases, pdf's en meer. Het doel van de hackers is om de slachtoffers vervolgens af te persen voor geld door te beloven hen te helpen de vergrendelde gegevens te herstellen nadat ze de gevraagde betaling hebben gedaan.

Als onderdeel van zijn bedreigende activiteiten zal de J3ster Ransomware ook de vergrendelde bestanden markeren door hun oorspronkelijke namen te veranderen. De dreiging zal '.j3ster' toevoegen als een nieuwe bestandsextensie. Wanneer alle gerichte bestandstypen zijn versleuteld, zal de malware doorgaan met het veranderen van de huidige bureaubladachtergrond met een afbeelding van een nar. Het genereert ook een bestand met de naam 'J3ster ReadMe.txt' op het bureaublad van het geïnfecteerde systeem. Dit bestand bevat het losgeldbriefje met instructies voor de slachtoffers.

Inhoudsopgave

Overzicht van eisen

Het bericht waarin om losgeld wordt gevraagd door J3ster Ransomware is relatief kort. Het bevat echter wel de belangrijkste informatie die deze losgeldbriefjes bevatten. Het onthult dat de hackers precies $ 1000 willen ontvangen als ze hulp willen bieden bij het ontsleutelen van de vergrendelde gegevens. Het geld moet worden overgemaakt naar het opgegeven crypto-wallet-adres en de transactie moet worden gedaan met behulp van de Bitcoin-cryptocurrency. Van slachtoffers wordt dan verwacht dat ze de betaling bewijzen in de vorm van een screenshot. De aanvallers wachten op het bewijs dat is toegevoegd aan een bericht dat naar hun e-mailadres is gestuurd op 'j3stertools@gmail.com'.

De volledige tekst van het losgeld nota is:

'--- J3ster-ransomware ---

Uw pc is geïnfecteerd door J3ster Ransomeware Betaal 1000 $ naar het volgende Bitcoin-adres en stuur een screenshot van uw betaling naar de e-mail

E-mail: j3stertools@gmail.com

Bitcoin-adres: 17CqMQFeuB3NTzJ2X28tfRmWaPyPQgvoHV

Veel geluk!'

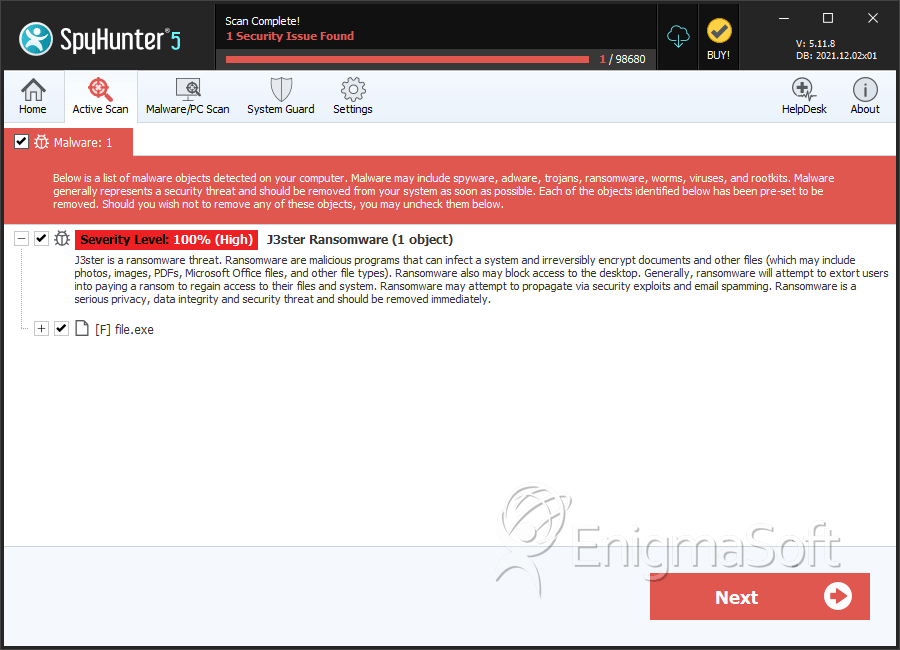

SpyHunter detecteert en verwijdert J3ster-ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | aa07d3711d0504e3fb769340d25d3aca | 4 |