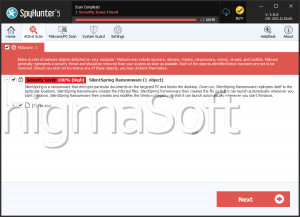

Spring Ransomware

À medida em que as ameaças cibernéticas evoluem, ransomwares como o Spring destacam a necessidade de defesas fortes contra ataques cada vez mais sofisticados. Essa ameaça, construída na estrutura CONTI Ransomware, visa criptografar dados confidenciais e extorquir vítimas para descriptografia. Entender o comportamento do Spring e como se proteger contra ele é vital para garantir a segurança de dispositivos pessoais e profissionais.

Índice

A Mecânica do Spring Ransomware

O Spring Ransomware criptografa arquivos em sistemas comprometidos, anexando a extensão exclusiva '.FIND_EXPLAIN.TXT.spring' a cada arquivo afetado. Por exemplo, 'document.docx' se torna 'document.docx.FIND_EXPLAIN.TXT.spring.' Junto com isso, uma nota de resgate, intitulada 'EXPLAIN.txt,' é deixada no sistema, descrevendo as exigências do invasor.

A nota avisa as vítimas que seus dados foram criptografados e exfiltrados. Ela as encoraja a enviar três arquivos criptografados (de até 5 MB cada) para provar que a descriptografia é possível, seguidos de instruções para pagar pelo software de descriptografia completo. A nota de resgate aconselha contra renomear arquivos ou tentar recuperar dados usando ferramentas de terceiros, ameaçando perda permanente de dados ou exploração financeira como consequências.

Os Riscos Ocultos nos Pagamentos de Resgate

Embora as vítimas possam se sentir pressionadas a pagar o resgate, fazê-lo é altamente desencorajado. Enviar dinheiro para os invasores não apenas os encoraja, mas também não oferece garantias de recuperação de arquivos. Muitas vítimas relatam terem ficado de mãos vazias, pois os cibercriminosos geralmente desaparecem sem entregar ferramentas de descriptografia.

Na maioria dos casos, recuperar dados criptografados sem o envolvimento dos invasores é impossível, a menos que o ransomware tenha falhas críticas de design. Para usuários afetados, o caminho mais seguro é remover o ransomware e restaurar os arquivos de um backup não comprometido.

As Táticas Comuns por Trás da Distribuição de Ransomware

O Spring ransomware emprega inúmeras táticas para se infiltrar em dispositivos, muitas vezes contando com phishing e engenharia social para enganar os usuários. Os cibercriminosos disfarçam arquivos maliciosos como conteúdo legítimo, como atualizações de software, documentos ou arquivos, para enganar as vítimas e fazê-las iniciar a cadeia de infecção.

Além disso, um ransomware frequentemente se espalha por meio de:

- E-mails de spam : Contendo anexos ou links maliciosos.

- Fontes de download duvidosas : Incluindo sites de freeware, plataformas de torrent ou cracks de software falsos.

- Atualizações de software falsas : Elas distribuem malware disfarçadas de atualizações legítimas.

- Trojans backdoor : Eles criam vulnerabilidades para ataques futuros.

- Downloads drive-by : Infecções silenciosas acionadas durante visitas a sites comprometidos ou maliciosos.

Algumas variantes de ransomware, como o Spring, podem se propagar por redes ou por dispositivos de armazenamento externos, aumentando seu impacto.

Aumentando a Sua Defesa contra Malware

A prevenção de infecções por ransomware começa com uma abordagem proativa à segurança digital. Aqui estão algumas práticas essenciais para proteger seus dispositivos:

- Mantenha backups regulares : Armazene backups em unidades externas ou plataformas de nuvem seguras. Garanta que os backups estejam isolados do seu sistema primário para evitar criptografia durante um ataque.

- Use ferramentas de segurança confiáveis : Empregue software anti-malware confiável para expor e bloquear ameaças antes que elas causem danos. Mantenha essas ferramentas atualizadas para permanecer protegido contra novas variantes.

- Tenha cuidado com e-mails : Evite abrir anexos ou clicar em links em e-mails não solicitados. Verifique a identidade do remetente antes de interagir com qualquer conteúdo de e-mail.

- Baixe software de fontes confiáveis : Confie apenas em sites oficiais ou distribuidores autorizados. Fique longe de software pirateado ou plataformas freeware questionáveis.

- Mantenha os sistemas atualizados : Aplique atualizações ao seu sistema operacional e software prontamente. Essas atualizações geralmente corrigem vulnerabilidades que os invasores exploram.

- Habilitar Firewalls e Segurança de Rede : Proteja sua rede com senhas fortes e criptografia. Desabilite portas e serviços não utilizados para reduzir a exposição.

- Mantenha-se informado : Aprenda a ficar atento às tentativas de phishing e outras táticas enganosas comumente usadas por criminosos cibernéticos.

Respondendo a um Incidente com um Ransomware

Se você suspeitar de uma infecção com o Spring Ransomware, desconecte imediatamente seu dispositivo da rede para conter a disseminação. Evite fazer o pagamento do resgate e, em vez disso, procure assistência profissional para remover o ransomware. Concentre-se em restaurar seus dados a partir de um backup limpo e sem comprometimentos.

Considerações Finais

O Spring Ransomware lembra os visitantes da Internet sobre a necessidade de permanecer vigilante em um cenário digital em constante evolução. Ao entender como ameaças como o Spring operam e implementar práticas de segurança robustas, os usuários podem minimizar seus riscos e proteger seus dados até mesmo contra os ataques mais sofisticados. Priorizar a segurança cibernética hoje garante um futuro digital mais seguro.