Spook Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 2 |

| Visto pela Primeira Vez: | October 13, 2021 |

| SO (s) Afetados: | Windows |

O Spook Ransomware é uma ameaça que parece ser implantada principalmente contra alvos corporativos. No entanto, de forma alguma isso significa que os sistemas individuais não podem ser afetados. Se o Spook Ransomware conseguir se infiltrar no dispositivo com sucesso, ele iniciará um processo de criptografia com um algoritmo criptográfico indecifrável. Todos os arquivos afetados não estarão mais acessíveis.

Exatamente como a maioria dos ransomware, o Spook também marca cada arquivo que bloqueia, modificando o nome original do arquivo. Nesse caso, em vez de usar uma palavra específica, a ameaça acrescenta uma sequência de caracteres - '.PUUEQS8AEJ' como uma nova extensão de arquivo. Ao bloquear todos os tipos de arquivo direcionados, o malware passa a entregar duas notas de resgate com instruções para suas vítimas. Os usuários verão mensagens idênticas em uma janela pop-up e dentro de um arquivo de texto chamado 'RESTORE_FILES_INFO.txt'

Índice

O Pedido de Resgate do Spook Ransomware

A longa nota de resgate afirma que, além de bloquear os arquivos armazenados nos dispositivos comprometidos, os invasores também conseguiram roubar uma grande quantidade de informações confidenciais. A nota menciona dados de faturamento, relatórios financeiros, detalhes do cliente e muito mais. Os cibercriminosos ameaçam divulgar as informações e causar graves repercussões para as empresas afetadas se suas demandas não forem atendidas.

A nota também menciona que as vítimas podem testar a capacidade dos hackers de restaurar os arquivos criptografados. Eles podem fazer isso visitando um site dedicado hospedado na rede TOR. Lá, as vítimas podem fazer upload de até 3 arquivos para serem descriptografados gratuitamente. O site também é a única forma de contatar os invasores.

O texto completo da nota é:

'SUA EMPRESA FOI HACKED E COMPROMETIDA !!!

Todos os seus arquivos importantes foram criptografados!

Nossos algoritmos de criptografia são muito fortes e seus arquivos estão muito bem protegidos,

a única maneira de recuperar seus arquivos é cooperar conosco e obter o programa de descriptografia.Não tente recuperar seus arquivos sem um programa de descriptografia, você pode danificá-los e, então, será impossível recuperá-los.

Para nós trata-se apenas de um negócio e para lhe provar a nossa seriedade, iremos desencriptar três ficheiros gratuitamente.

Basta abrir nosso site, fazer upload dos arquivos criptografados e obtê-los gratuitamente.! AVISO !

Toda a sua rede foi totalmente COMPROMETIDA!Fizemos o DOWNLOAD de seus dados SENSÍVEIS PRIVADOS, incluindo suas informações de faturamento, casos de Insuranse, relatórios financeiros,

Auditoria de negócios, contas bancárias! Também temos correspondência corporativa, informações sobre seus clientes.

Conseguimos ainda mais informações sobre seus parceiros e até mesmo sobre sua equipe.Além disso, você deve saber que seus dados confidenciais foram roubados por nossos analistas especialistas e se você optar por não cooperar conosco,

você está se expondo a grandes penalidades com ações judiciais e do governo se ambos não chegarmos a um acordo.

Já vimos casos com milhões de custos em multas e ações judiciais,

Isso sem falar na reputação da empresa e na perda da confiança dos clientes e nas mídias ligando incessantemente para respostas.

Venha conversar conosco e você ficará surpreso com a rapidez com que ambos podemos chegar a um acordo sem tornar este incidente público.SE VOCÊ É EMPREGADOR DE UMA EMPRESA, DEVE SABER QUE DIVULGAR INFORMAÇÕES SENSÍVEIS SOBRE SUA EMPRESA ESTÁ COMPROMETIDA É UMA VIOLAÇÃO DE CONFIDENCIALIDADE.

A REPUTAÇÃO DA SUA EMPRESA VAI SOFRER E AS SANÇÕES SERÃO LEVADAS CONTRA VOCÊ.SUGERIMOS ALTAMENTE QUE VOCÊ NÃO CONTATE AS AUTORIDADES SOBRE ESTE INCIDENTE, PORQUE SE O FIZER, ENTÃO AS AUTORIDADES FARÃO ESTE PÚBLICO QUE OCORRERÁ COM UM CUSTO PARA SUA EMPRESA.

O PROCESSO DE RECUPERAÇÃO DOS SEUS ARQUIVOS SERÁ MAIS RÁPIDO SE VOCÊ CHATAR CONOSCO CEDO. SE VOCÊ ESCOLHER COOPERAR, VERÁ QUE SOMOS PROFISSIONAIS QUE DAM UM BOM APOIO.Instruções para entrar em contato conosco:

Você tem jeito:

Usando um navegador TOR!

Baixe e instale o navegador TOR deste site: hxxps://torproject.org/

Abra o navegador Tor. Copie o link: hxxp://spookuhvfyxzph54ikjfwf2mwmxt572krpom7reyayrmxbkizbvkpaid.onion/chat.php? Track = PUUEQS8AEJ e cole-o no navegador Tor.

Inicie um bate-papo e siga as instruções adicionais.Identificador de chave: -

O número de arquivos processados é:'

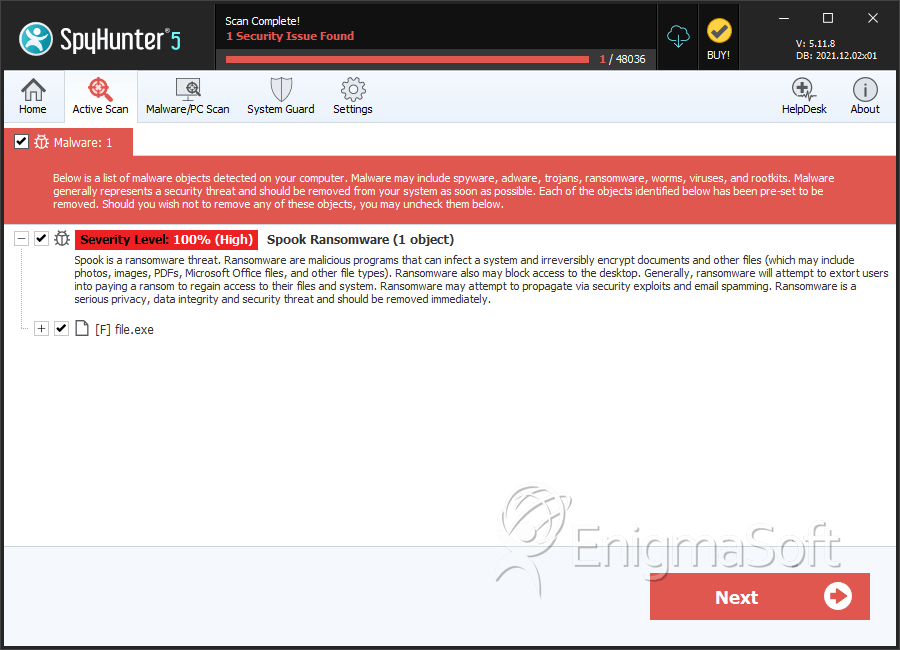

SpyHunter detecta e remove Spook Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 537a415bcc0f3396f5f37cb3c1831f87 | 1 |

| 2. | file.exe | 1c7b91546706f854891076c3c3c964c0 | 1 |