Spook ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 2 |

| Visto per la prima volta: | October 13, 2021 |

| Sistemi operativi interessati: | Windows |

Lo Spook Ransomware è una minaccia che sembra essere distribuita principalmente contro obiettivi aziendali. Tuttavia, ciò non significa in alcun modo che i singoli sistemi non possano essere interessati. Se Spook Ransomware riesce a infiltrarsi nel dispositivocon successo, avvierà un processo di crittografia con un algoritmo crittografico non decifrabile. Tutti i file interessati non saranno più accessibili.

Esattamente come la maggior parte dei ransomware, Spook contrassegna anche ogni file che blocca modificando il nome originale di quel file. In questo caso, invece di utilizzare una parola specifica, la minaccia aggiunge una stringa di caratteri - ".PUUEQS8AEJ" come nuova estensione del file. Dopo aver bloccato tutti i tipi di file mirati, il malware procede a consegnare due note di riscatto con le istruzioni per le sue vittime. Agli utenti verranno mostrati messaggi identici in una finestra pop-up e all'interno di un file di testo denominato 'RESTORE_FILES_INFO.txt'

Sommario

Richieste di Spook Ransomware

La lunga richiesta di riscatto afferma che oltre a bloccare i file archiviati sui dispositivi compromessi, gli aggressori sono stati anche in grado di rubare grandi quantità di informazioni sensibili. La nota menziona i dati di fatturazione, i rapporti finanziari, i dettagli del cliente e altro. I criminali informatici minacciano di divulgare le informazioni e causare gravi ripercussioni alle aziende colpite se le loro richieste non vengono soddisfatte.

La nota menziona anche che le vittime possono testare la capacità degli hacker di ripristinare i file crittografati. Possono farlo visitando un sito web dedicato ospitato sulla rete TOR. Lì, le vittime possono caricare fino a 3 file da decifrare gratuitamente. Il sito è anche l'unico modo per contattare gli aggressori.

Il testo integrale della nota è:

' LA TUA AZIENDA È STATA HACKERATA E COMPROMESSA!!!

Tutti i tuoi file importanti sono stati crittografati!

I nostri algoritmi di crittografia sono molto potenti e i tuoi file sono molto ben protetti,

l'unico modo per recuperare i tuoi file è collaborare con noi e ottenere il programma di decodifica.Non provare a recuperare i tuoi file senza un programma di decodifica, potresti danneggiarli e quindi sarà impossibile recuperarli.

Per noi si tratta solo di affari e per dimostrarti la nostra serietà, decritteremo gratuitamente tre file.

Basta aprire il nostro sito Web, caricare i file crittografati e ottenere gratuitamente i file decrittografati.! AVVERTIMENTO !

Tutta la tua rete è stata completamente COMPROMESSA!Abbiamo SCARICATO i tuoi dati PRIVATI SENSIBILI, inclusi i tuoi dati di fatturazione, casi assicurativi, rapporti finanziari,

Audit aziendale, conti bancari! Inoltre abbiamo corrispondenza aziendale, informazioni sui tuoi clienti.

Abbiamo ancora più informazioni sui tuoi partner e persino sul tuo personale.Inoltre, devi sapere che i tuoi dati sensibili sono stati rubati dai nostri esperti analisti e se scegli di non collaborare con noi,

ti esponi a sanzioni enormi con cause legali e governo se entrambi non troviamo un accordo.

Lo abbiamo visto prima di casi con costi multimilionari in multe e azioni legali,

per non parlare della reputazione dell'azienda e della perdita di fiducia dei clienti e dei media che chiedono risposte senza sosta.

Vieni a chattare con noi e potresti essere sorpreso di quanto velocemente entrambi possiamo trovare un accordo senza rendere pubblico questo incidente.SE SEI UN DATORE DI LAVORO DI UN'AZIENDA, ALLORA DEVI SAPERE CHE LA DIFFUSIONE DI INFORMAZIONI SENSIBILI SULLA COMPROMESSA DELLA TUA AZIENDA È UNA VIOLAZIONE DELLA RISERVATEZZA.

LA REPUTAZIONE DELLA TUA AZIENDA SOFFERÀ E SARANNO PRESE SANZIONI CONTRO DI TE.SUGGERIAMO VIVAMENTE DI NON CONTATTARE LE AUTORITÀ IN RELAZIONE A QUESTO INCIDENTE PERCHÉ SE LO FATE, POI LE AUTORITÀ RENDERANNO PUBBLICO QUESTO CHE HA UN COSTO PER LA VOSTRA IMPRESA.

IL PROCESSO DI RECUPERO DEI TUOI FILE SARÀ PI VELOCE SE VIENI A CHATTARE CON NOI IN ANTICIPO. SE SCEGLI DI COLLABORARE VEDERE CHE SIAMO PROFESSIONISTI CHE DANNO UN BUON SUPPORTO.Istruzioni per contattarci:

Hai modo:

Usando un browser TOR!

Scarica e installa il browser TOR da questo sito: hxxps://torproject.org/

Apri il browser Tor. Copia il link: hxxp://spookuhvfyxzph54ikjfwf2mwmxt572krpom7reyayrmxbkizbvkpaid.onion/chat.php?track=PUUEQS8AEJ e incollalo nel browser Tor.

Avvia una chat e segui le ulteriori istruzioni.Identificatore chiave: -

Il numero di file elaborati è: '

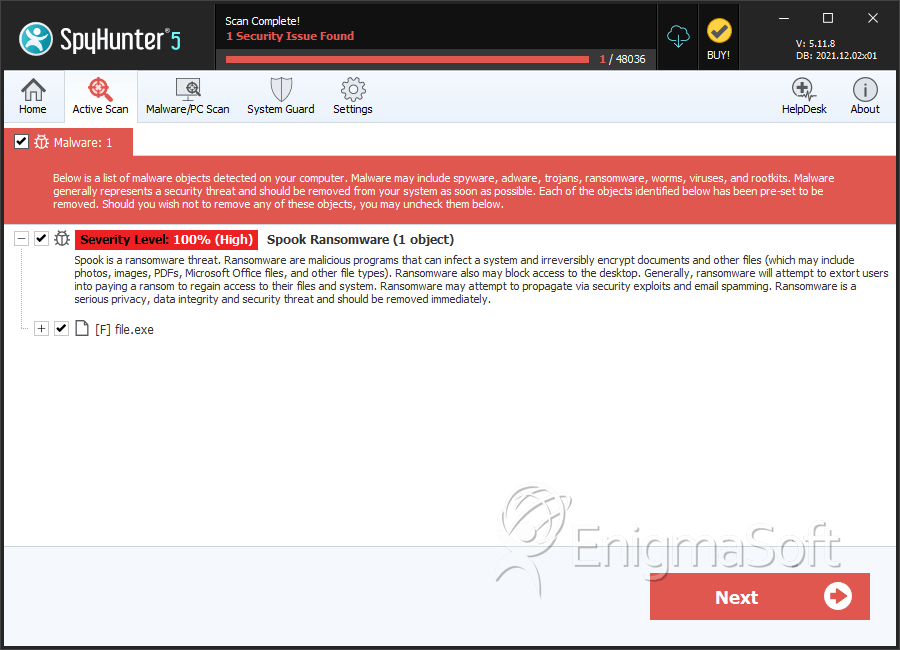

SpyHunter rileva e rimuove Spook ransomware

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 537a415bcc0f3396f5f37cb3c1831f87 | 1 |

| 2. | file.exe | 1c7b91546706f854891076c3c3c964c0 | 1 |