Spook Ransomware

Показател за заплахи

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards са доклади за оценка на различни заплахи от зловреден софтуер, които са събрани и анализирани от нашия изследователски екип. EnigmaSoft Threat Scorecards оценява и класира заплахите, като използва няколко показателя, включително реални и потенциални рискови фактори, тенденции, честота, разпространение и устойчивост. EnigmaSoft Threat Scorecards се актуализират редовно въз основа на нашите изследователски данни и показатели и са полезни за широк кръг компютърни потребители, от крайни потребители, търсещи решения за премахване на зловреден софтуер от техните системи, до експерти по сигурността, анализиращи заплахи.

EnigmaSoft Threat Scorecards показва разнообразна полезна информация, включително:

Класиране: Класирането на определена заплаха в базата данни за заплахи на EnigmaSoft.

Ниво на сериозност: Определеното ниво на сериозност на обект, представено числено, въз основа на нашия процес на моделиране на риска и изследване, както е обяснено в нашите критерии за оценка на заплахите .

Заразени компютри: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

Вижте също Критерии за оценка на заплахите .

| Ниво на заплаха: | 100 % (Високо) |

| Заразени компютри: | 2 |

| Първо видяно: | October 13, 2021 |

| Засегнати операционни системи: | Windows |

Spook Ransomware е заплаха, която изглежда се използва предимно срещу корпоративни цели. Това обаче по никакъв начин не означава, че отделните системи не могат да бъдат засегнати. Ако Spook Ransomware успее да се проникне в устройствотоуспешно, той ще започне процес на криптиране с неразбиваем криптографски алгоритъм. Всички засегнати файлове вече няма да бъдат достъпни.

Точно като повечето ransomware, Spook също маркира всеки файл, който заключва, като променя оригиналното име на файла. В този случай, вместо да използва определена дума, заплахата добавя низ от знаци - „.PUUEQS8AEJ“ като ново разширение на файла. След заключване на всички целеви типове файлове, зловредният софтуер продължава да доставя две бележки за откуп с инструкции за жертвите си. На потребителите ще се показват идентични съобщения в изскачащ прозорец и вътре в текстов файл с име „RESTORE_FILES_INFO.txt“

Съдържание

Призивите на исканията на Ransomware

Дългата бележка за откуп гласи, че освен да заключват файловете, съхранявани на компрометираните устройства, нападателите са успели да откраднат и огромни количества чувствителна информация. В бележката се споменават данни за фактуриране, финансови отчети, данни за клиента и др. Киберпрестъпниците заплашват да пуснат информацията и да причинят сериозни последици за засегнатите компании, ако техните изисквания не бъдат изпълнени.

В бележката се споменава също, че жертвите могат да тестват способността на хакерите да възстановяват шифрованите файлове. Те могат да направят това, като посетят специален уебсайт, хостван в мрежата на TOR. Там жертвите могат да качват до 3 файла, които да бъдат декриптирани безплатно. Сайтът е и единственият начин да се свържете с нападателите.

Пълният текст на бележката е:

„ ВАШАТА КОМПАНИЯ Е ХАКЦИРАНА И КОМПРОМИРАНА !!!

Всички важни файлове са криптирани!

Нашите алгоритми за криптиране са много силни и вашите файлове са много добре защитени,

единственият начин да си върнете файловете е да ни сътрудничите и да получите програмата за декриптиране.Не се опитвайте да възстановявате файловете си без програма за декриптиране, можете да ги повредите и тогава те ще бъдат невъзможни за възстановяване.

За нас това е просто бизнес и за да ви докажем нашата сериозност, ние ще ви дешифрираме три файла безплатно.

Просто отворете нашия уебсайт, качете шифрованите файлове и вземете декриптираните файлове безплатно.! ВНИМАНИЕ !

Цялата ви мрежа беше напълно КОМПРОМИРАНА!ИЗТЕГЛИхме вашите ЧАСТНИ ЧУВСТВИТЕЛНИ данни, включително вашата информация за фактуриране, случаи на застраховка, финансови отчети,

Бизнес одит, банкови сметки! Също така имаме корпоративна кореспонденция, информация за вашите клиенти.

Получихме още повече информация за вашите партньори и дори за вашия персонал.Освен това трябва да знаете, че вашите чувствителни данни са откраднати от нашите експерти -анализатори и ако решите да не ни сътрудничите,

излагате се на огромни наказания със съдебни дела и правителство, ако и двамата не намерим споразумение.

Виждали сме го преди случаи с многомилионни разходи в глоби и съдебни дела,

да не говорим за репутацията на компанията и загубата на доверие на клиентите и медиите, които непрекъснато се обаждат за отговори.

Елате в чат с нас и може да се изненадате колко бързо и двамата можем да постигнем споразумение, без да оповестяваме този инцидент.АКО СТЕ РАБОТОДАТЕЛ НА КОМПАНИЯ, ТРЯБВА ДА ЗНАЕТЕ, ЧЕ РАЗПРОСТРАНЯНЕТО НА ЧУВСТВИТЕЛНА ИНФОРМАЦИЯ ЗА КОМПРОМИРАНАТА ВАША КОМПАНИЯ Е НАРУШЕНИЕ НА КОНФИДЕНЦИАЛНОСТ.

РЕПУТАЦИЯТА НА ВАШАТА КОМПАНИЯ ЩЕ СТРАДИ И САНКЦИИТЕ ЩЕ БЪДАТ ПРОТИВ ВАС.ВИСНО ПРЕДЛАГАМЕ, ЧЕ НЕ СЕ СВЪРЖЕТЕ С ОРГАНИТЕ ПО ТОЗИ ИНЦИДЕНТ, ЗАЩОТО ПРАВИТЕ, ТОГАВА ОРГАНИТЕ ЩЕ НАПРАВЯТ ТОВА ОБЩЕСТВЕНОСТ, КОЯТО ИДЕ С РАЗХОДИ ЗА ВАШЕТО ПРЕДПРИЯТИЕ.

ПРОЦЕСЪТ НА ВЪЗСТАНОВЯВАНЕ НА ФАЙЛОВЕТЕ ВИ ЩЕ БЪДЕ ПО -БЪРЗО, АКО ИДВАТЕ И РАЗГОВОРИТЕ С НАС. АКО ИЗБЕРЕТЕ СЪТРУДНИЧЕСТВО, ЩЕ ВИДИТЕ, ЧЕ СМЕ ПРОФЕСИОНАЛИ, КОИТО ДАВА ДОБРА ПОДКРЕПА.Инструкции за връзка с нас:

Имаш начин:

Използване на браузър TOR!

Изтеглете и инсталирайте браузъра TOR от този сайт: hxxps: //torproject.org/

Отворете браузъра Tor. Копирайте връзката: hxxp: //spookuhvfyxzph54ikjfwf2mwmxt572krpom7reyayrmxbkizbvkpaid.onion/chat.php? Track = PUUEQS8AEJ и я поставете в браузъра Tor.

Започнете чат и следвайте допълнителните инструкции.Ключов идентификатор: -

Броят на обработените файлове е: '

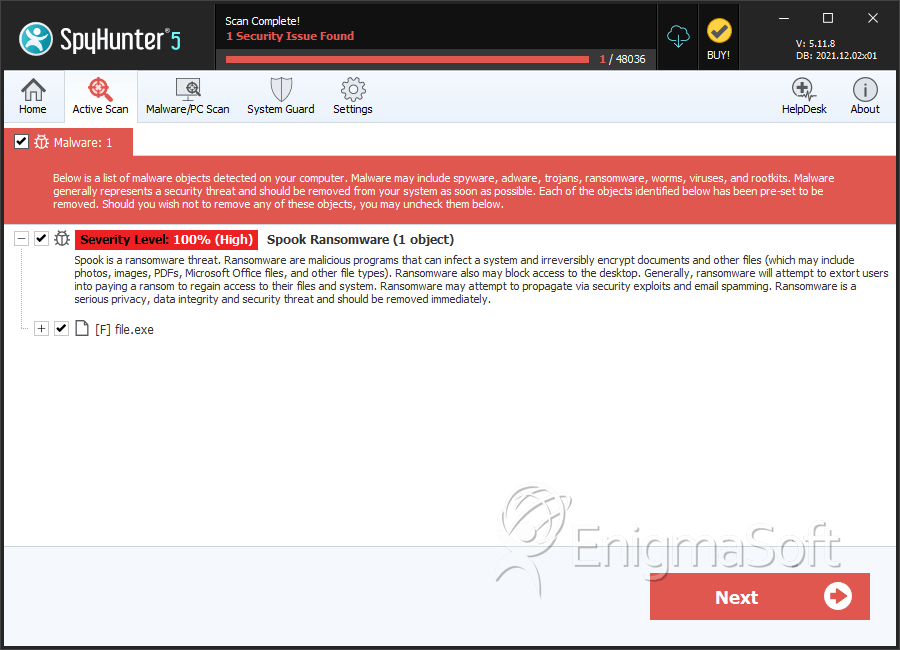

SpyHunter открива и премахва Spook Ransomware

Подробности за файловата система

| # | Име на файл | MD5 |

Откривания

Откривания: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 537a415bcc0f3396f5f37cb3c1831f87 | 1 |

| 2. | file.exe | 1c7b91546706f854891076c3c3c964c0 | 1 |