Some-one Try To Login Into Your Mailbox Address Scam

Um novo golpe de e-mail de phishing intitulado "Some-one Try To Login Into Your Mailbox Address" está mirando em destinatários desavisados. Disfarçado como um alerta de segurança sobre atividade de login suspeita, este e-mail tem como objetivo enganar os usuários para que visitem sites de phishing projetados para roubar suas credenciais de login de e-mail. Aqui está uma análise aprofundada deste golpe e como se proteger.

Índice

O Que é o Some-one Try To Login Into Your Mailbox Address Scam?

Este e-mail de spam geralmente carrega a linha de assunto "[endereço_de_email_do_destinatário]: Confirme para continuar" ou uma variação semelhante. Ele alega que uma tentativa de login suspeita foi detectada em sua conta de e-mail e pede que você verifique seus detalhes de login para proteger sua conta.

No entanto, essas alegações são totalmente falsas. Este e-mail não está associado a nenhum provedor de serviços legítimo. Em vez disso, é uma tentativa de phishing projetada para roubar credenciais de login redirecionando os destinatários para uma página de login falsa. No momento da pesquisa, o site de phishing vinculado a esta campanha estava inativo, mas os golpistas podem atualizá-lo e reativá-lo em iterações futuras.

Como Funcionam os E-Mails de Phishing como Esse?

E-mails de phishing geralmente redirecionam as vítimas para um site disfarçado como uma página de login de e-mail legítima. Se os usuários tentarem fazer login, suas credenciais serão capturadas e enviadas diretamente aos golpistas. Essas contas de e-mail comprometidas são então exploradas para vários propósitos, como:

- Acessar informações confidenciais armazenadas em e-mails.

- Sequestro de contas vinculadas (por exemplo, plataformas de mídia social, bancárias ou de comércio eletrônico).

- Se passar pela vítima para solicitar empréstimos ou doações de contatos.

- Espalhar golpes e malware na rede da vítima por meio do compartilhamento de links ou arquivos maliciosos.

Se contas financeiras vinculadas ao e-mail da vítima forem acessadas, os golpistas podem realizar transações não autorizadas, roubar fundos ou fazer compras online fraudulentas.

Os Riscos de Se Cair neste Golpe

Vítimas que caem em golpes como esse podem enfrentar consequências severas, incluindo:

- Violações de privacidade : Informações pessoais e profissionais armazenadas na conta de e-mail comprometida podem ser expostas.

- Perdas financeiras : Transações fraudulentas podem esvaziar contas bancárias ou carteiras digitais.

- Roubo de identidade : Os golpistas podem se passar pela vítima para cometer mais fraudes ou explorar sua identidade para ganho pessoal.

Exemplos de Campanhas de E-Mail de Phishing

O golpe "Alguém tentou fazer login no seu endereço de caixa de correio" é apenas uma das muitas tentativas de phishing. Outros exemplos recentes incluem:

- "Intuit QuickBooks - Não é possível processar o pagamento"

- "Presente especial de Natal para você"

- "O armazenamento da sua conta do Office está quase cheio"

Embora muitos e-mails de phishing sejam mal escritos e cheios de erros de ortografia e gramática, alguns são surpreendentemente bem elaborados. Eles podem imitar de forma convincente provedores de serviços legítimos, aumentando a probabilidade de as vítimas caírem no golpe.

Como as Campanhas de Spam Espalham Malware

Além do phishing para credenciais, campanhas de spam frequentemente distribuem malware. Esses programas maliciosos são tipicamente incorporados em anexos de arquivo ou vinculados dentro do e-mail. Formatos de arquivo comuns usados na distribuição de malware incluem:

- Arquivos (por exemplo, ZIP, RAR)

- Executáveis (por exemplo, .exe, .run)

- Documentos (por exemplo, Microsoft Word, Excel, PDFs)

- Scripts (por exemplo, JavaScript)

Abrir esses arquivos ou clicar em links incorporados pode desencadear uma infecção por malware. Alguns arquivos, como documentos do Microsoft Office, exigem que os usuários habilitem macros para ativar a cadeia de infecção, enquanto outros executam o ataque assim que são abertos.

Como Se Proteger

Para se proteger contra golpes de phishing e infecções de malware, siga estas práticas recomendadas:

- Verifique e-mails suspeitos : Se um e-mail alegar ser do seu provedor de serviços, entre em contato diretamente com ele usando os canais oficiais para confirmar sua legitimidade.

- Evite clicar em links ou baixar anexos : Não interaja com e-mails suspeitos, especialmente aqueles que parecem irrelevantes ou inesperados.

- Habilite a autenticação de dois fatores (2FA) : Adicionar uma camada extra de segurança às suas contas pode impedir acesso não autorizado, mesmo que suas credenciais estejam comprometidas.

- Use canais oficiais para downloads : Baixe software e atualizações somente de fontes confiáveis. Evite usar ferramentas de terceiros ou métodos de ativação ilegais ("cracks").

- Instale e atualize o software de segurança : Use um programa antivírus ou antimalware confiável e mantenha-o atualizado para se proteger contra ameaças emergentes.

O Que Fazer Se Você Caiu no Golpe

Se você inseriu suas credenciais em um site de phishing ou abriu um anexo suspeito, tome uma atitude imediata:

- Altere suas senhas : Atualize as senhas de quaisquer contas que possam ter sido comprometidas. Use senhas fortes e exclusivas para cada conta.

- Habilite a autenticação de dois fatores : Proteja suas contas habilitando a autenticação de dois fatores.

- Entre em contato com o suporte oficial : Notifique o provedor de serviços afetado sobre a violação.

- Monitore atividades não autorizadas : Fique de olho em suas contas financeiras e perfis on-line para detectar comportamentos incomuns.

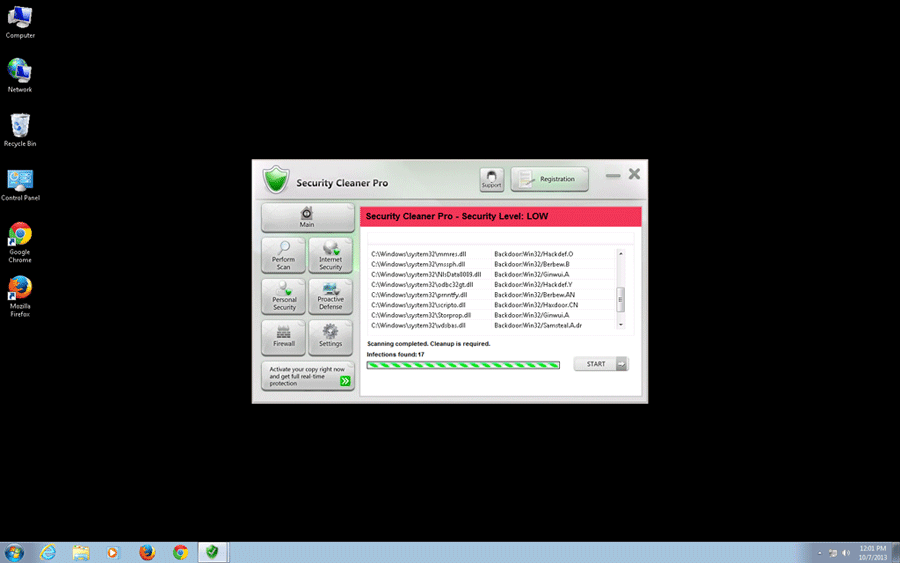

- Execute uma verificação de malware : Use uma ferramenta antimalware confiável para detectar e remover quaisquer ameaças que possam ter se infiltrado no seu sistema.

O e-mail "Alguém tentou fazer login no seu endereço de caixa de correio" é um excelente exemplo de como os criminosos cibernéticos exploram o medo e a urgência para enganar as vítimas. Ao permanecer vigilante e seguir práticas seguras online, você pode se proteger de ser vítima de golpes de phishing e ataques de malware.

Lembre-se : Organizações legítimas nunca pedirão que você verifique informações confidenciais de conta por meio de um e-mail não solicitado. Se algo parecer suspeito, sempre peque pelo excesso de cautela.