Ransomware Ripper

Proteger dispositivos pessoais e organizacionais contra malware deixou de ser opcional e tornou-se essencial. As ameaças modernas são projetadas para interromper operações, roubar informações confidenciais e extorquir vítimas com uma eficiência alarmante. Dentre essas ameaças, o ransomware se destaca por sua capacidade de negar instantaneamente o acesso a dados críticos, ao mesmo tempo em que exerce intensa pressão psicológica sobre as vítimas para que paguem o resgate.

Índice

Ransomware Ripper: Uma Ameaça Emergente e Calculada

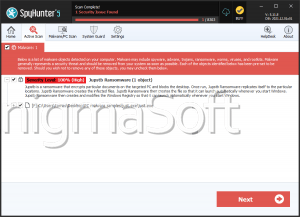

Durante investigações recentes sobre malware, analistas de cibersegurança identificaram uma variante sofisticada de ransomware, rastreada como Ripper Ransomware. Essa ameaça foi projetada especificamente para criptografar arquivos do usuário e dificultar a recuperação sem a intervenção do atacante. Uma vez executado, o Ripper bloqueia sistematicamente os dados e adiciona a extensão '.ripper12' aos arquivos afetados, transformando itens como '1.png' em '1.png.ripper12' e '2.pdf' em '2.pdf.ripper12'. Esse marcador claro sinaliza que o processo de criptografia foi concluído e os dados não são mais acessíveis por meios normais.

Intimidação visual e mensagens de resgate

Além da criptografia de arquivos, o Ripper emprega técnicas de intimidação projetadas para reforçar a gravidade do ataque. Ele altera o papel de parede da área de trabalho e exibe uma mensagem de resgate intitulada 'READ_NOTE.html'. A mensagem informa às vítimas que seus arquivos foram criptografados e adverte explicitamente contra o uso de ferramentas de recuperação de terceiros ou tentativas de modificação manual dos arquivos. Segundo os atacantes, somente eles possuem os meios para restaurar o acesso.

A mensagem intensifica ainda mais a pressão, alegando que dados confidenciais e pessoais foram extraídos e armazenados em um servidor remoto. As vítimas são informadas de que esses dados serão destruídos somente após o pagamento, e que a recusa em pagar poderá resultar na exposição pública ou na venda das informações roubadas. A comunicação é feita por meio de endereços de e-mail específicos ou de um chat baseado na rede Tor, com um ultimato adicional de que o valor do resgate aumentará caso o contato não seja feito em 72 horas.

A realidade da recuperação de arquivos e dos pagamentos de resgate

Na maioria dos ataques de ransomware, recuperar dados criptografados sem uma chave de descriptografia válida é extremamente difícil. A menos que as vítimas possuam backups confiáveis ou que pesquisadores de segurança desenvolvam uma ferramenta de descriptografia gratuita, as opções de restauração são limitadas. Mesmo assim, o pagamento do resgate é fortemente desencorajado. Não há garantia de que os cibercriminosos fornecerão uma ferramenta de descriptografia funcional, e o pagamento apenas alimenta ainda mais a atividade criminosa. Para piorar a situação, ransomwares como o Ripper podem continuar causando danos enquanto ativos, incluindo a propagação por redes locais ou a perda adicional de dados, o que torna a remoção rápida dos sistemas infectados crucial.

Como o Ripper e outros ransomwares semelhantes se espalham

O Ripper segue padrões de distribuição bem estabelecidos, comuns em campanhas modernas de ransomware. Os atacantes frequentemente exploram vulnerabilidades de software desatualizadas ou sem patches e atraem usuários por meio de aplicativos pirateados, geradores de chaves, ferramentas de cracking e downloaders de terceiros não verificados. As infecções também podem ter origem em redes ponto a ponto, dispositivos USB comprometidos ou anúncios online maliciosos.

Os ataques via e-mail continuam sendo especialmente eficazes. As vítimas são frequentemente enganadas e induzidas a abrir anexos aparentemente legítimos, como documentos do Word, PDFs, scripts, executáveis, imagens ISO ou arquivos compactados, que executam o ransomware silenciosamente assim que abertos. Golpes de suporte fraudulentos e sites comprometidos ampliam ainda mais a superfície de ataque.

Fortalecendo as Defesas: Melhores Práticas de Segurança que Fazem a Diferença

Construir resiliência contra ransomware como o Ripper exige uma abordagem de segurança em camadas e disciplinada. Os usuários devem priorizar a defesa proativa em vez da recuperação reativa. A proteção eficaz vem da manutenção de backups regulares offline ou na nuvem, da garantia de que os sistemas operacionais e aplicativos estejam sempre atualizados e da utilização de software de segurança confiável com proteção em tempo real.

Igualmente importante é a conscientização do usuário. Reconhecer tentativas de phishing, evitar softwares piratas e ter cautela com anexos de e-mail e downloads reduz significativamente o risco de infecção. A segmentação de rede e a restrição de privilégios de usuário também podem limitar a disseminação de ransomware caso ocorra uma invasão inicial. Combinadas, essas práticas criam uma postura defensiva robusta que torna os ataques de ransomware bem-sucedidos muito menos prováveis.

Considerações finais

O ransomware Ripper exemplifica como as ameaças cibernéticas modernas combinam sofisticação técnica com coerção psicológica. Ao criptografar arquivos, ameaçar expor dados e impor prazos rigorosos, ele visa forçar as vítimas a tomarem decisões precipitadas. A contramedida mais eficaz continua sendo a prevenção, por meio de uma forte higiene de segurança, usuários informados e backups confiáveis, garantindo que, mesmo que um ransomware ataque, seu impacto seja contido em vez de catastrófico.