Ra Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 18 |

| Visto pela Primeira Vez: | July 17, 2018 |

| Visto pela Última Vez: | September 15, 2018 |

| SO (s) Afetados: | Windows |

O Ra Ransomware é um Trojan ransomware de criptografia que foi observado em 9 de julho de 2018. O Ra Ransomware é entregue às vítimas através do uso de mensagens de phishing corrompidas contendo um anexo de arquivo que usa macros incorporadas para baixar e instalar o Ra Ransomware na vítima. computador. Por causa disso, aprender a reconhecer táticas de e-mail de spam e lidar com anexos de e-mail não solicitados é uma parte fundamental da prevenção de ataques como o Ra Ransomware.

Índice

Como Funciona o Ataque do Ra Ransomware

Uma vez que o Ra Ransomware estiver instalado no computador da vítima, o Ra Ransomware usará as criptografias RSA e AES para tornar os arquivos da vítima inacessíveis. O Ra Ransomware terá como alvo uma grande variedade de arquivos gerados pelo usuário, que podem incluir arquivos de mídia, documentos, bancos de dados, arquivos de configuração, arquivos e vários outros tipos de arquivos. Os arquivos que as ameaças como o Ra Ransomware terão como alvo em seus ataques incluem:

.ebd, .jbc, .pst, .ost, .tib, .tbk, .bak, .bac, .abk, .as4, .asd, .bak, .backup, .bck, .bdb, .bk1 , .bkc, .bkf, .bkp, .boe, .bpa, .bpd, .bup, .cmb, .fbf, .fbw, .fh, .ful, .gho, .ipd, .nb7, .nba,. nbd, .nbf, .nbi, .nbu, .nco, .oeb, .old, .qic, .sn1, .sn2, .sna, .spi, .stg, .uci, .win, .xbk, .iso, .htm, .html, .mht, .p7, .p7c, .pem, .sgn, .sec, .cer, .csr, .djvu, .der, .stl, .crt, .p7b, .pfx, .fb , .fb2, .tif, .tiff, .pdf, .doc, .docx, .docm, .rtf, .xls, .xlsx, .xlsm, .ppt, .pptx, .ppsx, .txt, .cdr,. jpg, .jpg, .jpeg, .png, .bmp, .jiff, .jpf, .ply, .pov, .raw, .cf, .cfn, .tbn, .xcf, .xof, .key, .eml, .tbb, .dwf, .egg, .fc2, .fcz, .fg, .fp3, .pab, .oab, .psd, .psb, .pcx, .dwg, .dws, .dxe, .zip, .zipx , .7z, .rar, .rev, .afp, .bfa, .bpk, .bsk, .enc, .rzk, .rzx, .sef, .shy, .snk, .accdb, .ldf, .accdc,. adp, .dbc, .dbx, .dbf, .dbt, .dxl, .edb, .eql, .mdb, .mxl, .mdf, .sql, .sqlite, .sqlite3, .sqlitedb, .kdb, .kdbx, .1cd, .dt, .erf, .lgp, .md, .epf, .efb, .eis, .efn, .emd, .emr, .end, .eog , .erb, .ebb, .prefab, .jif, .wor, .csv, .msg, .msf, .kwm, .pwm, .ai, .eps, .abd, .repx, .oxps,. fazer.

O Ra Ransomware foi projetado para renomear qualquer arquivo comprometido pelo ataque, adicionando uma seqüência de cinco letras aleatórias como uma nova extensão de arquivo aos arquivos afetados e misturando o nome dos arquivos afetados usando base64. O Ra Ransomware fornece uma nota de resgate na forma de um arquivo HTML chamado 'Recovery instructions.html', que é colocado no computador infectado. A nota de resgate do Ra Ransomware é a seguinte:

'Todos os seus arquivos pertencem a nós!

Todos os seus arquivos pessoais, incluindo, mas não limitados a:

Fotos, vídeos, bancos de dados e projetos de escritório foram criptografados usando uma combinação de dois algoritmos criptográficos muito fortes - AES-128 e RSA-1028. Os arquivos originais foram sobrescritos, as ferramentas de recuperação e o software não irão ajudá-lo.

A única maneira de recuperar seus arquivos é atender às nossas demandas.

Esteja avisado, não poderemos recuperar seus arquivos se você começar a brincar com eles.

Você tem 120 horas (5 dias) a partir deste momento para nos enviar o pagamento, ou seus arquivos serão perdidos na eternidade.

Para iniciar o processo de recuperação, você precisa baixar e instalar o navegador Tor, que é facilmente feito a partir de sua própria home page.

Depois de ter o navegador Tor em execução, você precisa navegar para hxxp: // recovery6m3lvkxg [.] Cebola e, em seguida, insira seu ID pessoal exibido abaixo.

Mais instruções de pagamento serão dadas uma vez logadas. '

Os especialistas em malware aconselham fortemente os usuários de computador a não se conectarem ao portal de pagamento do Ra Ransomware, já que pagar o resgate do Ra Ransomware permite que os criminosos continuem desenvolvendo e liberando variantes do Ra Ransomware.

Protegendo os Seus Dados contra Ameaças como o Ra Ransomware

A melhor proteção contra essas ameaças é ter backups de arquivos, armazenados em dispositivos externos, como a nuvem. Além dos backups de arquivos, os pesquisadores de segurança do PC recomendam que os usuários de computador tenham um programa de segurança. Como o Ra Ransomware é fornecido usando mensagens de spam, aprender a lidar com esse tipo de conteúdo também é importante.

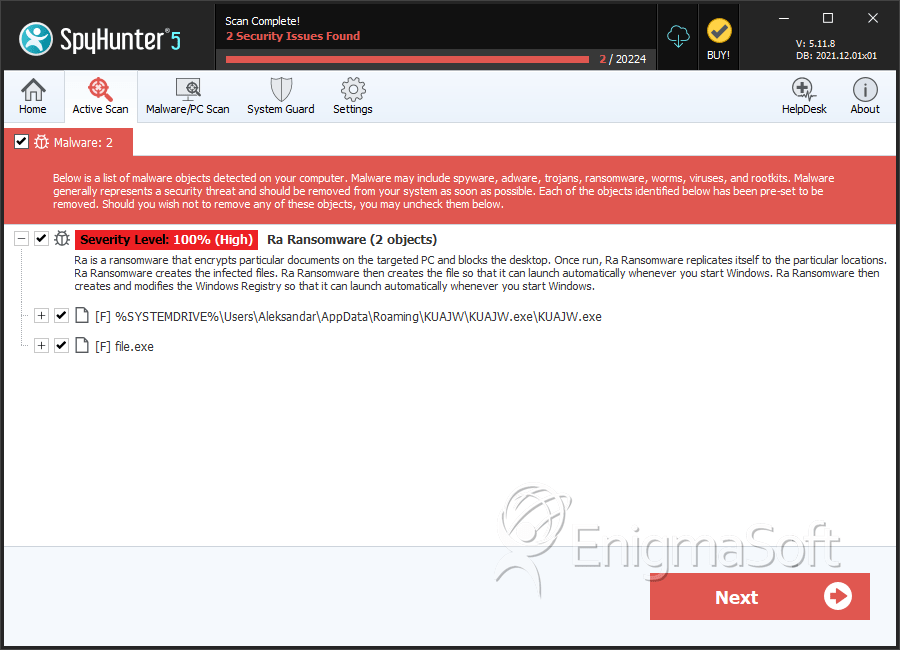

SpyHunter detecta e remove Ra Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | KUAJW.exe | 550a730bfcb7d164765fd8894548d375 | 14 |

| 2. | file.exe | c33c8eb72c1dbd7cdab54da0273ba679 | 0 |