Phenol Ransomware

O rápido crescimento de ransomwares sofisticados destaca a importância crucial de adotar uma rigorosa higiene de segurança cibernética. Famílias de malware como o Phenol Ransomware são projetadas não apenas para interromper operações, mas também para extorquir vítimas por meio de roubo de dados e chantagem financeira. Proteger dispositivos, dados e redes contra essas ameaças exige vigilância e medidas de segurança proativas.

Índice

Por dentro do ataque do ransomware Phenol

O Phenol pertence à notória categoria de ransomware, que criptografa arquivos e exige resgate para liberá-los. Uma vez infiltrado em um sistema, o malware criptografa uma ampla gama de arquivos e altera seus nomes, anexando o e-mail do invasor e a extensão ".phenol". Por exemplo, 1.jpg se transforma em "1.jpg.[Hulk67888@outlook.com].phenol".

Após a criptografia, as vítimas descobrem uma nota de resgate intitulada Encrypt.html. Esta mensagem informa que tanto a criptografia quanto o roubo de dados ocorreram. As vítimas são obrigadas a entrar em contato com os invasores em até 24 horas e a pagar um resgate de US$ 5.000 em Tether (USDT) em até 72 horas. O não cumprimento, alegam os criminosos, resultará no vazamento público dos dados roubados.

A nota de resgate também desencoraja as vítimas de tentar a recuperação manual ou interromper processos maliciosos, ameaçando perda permanente de dados se tais ações forem tentadas.

A armadilha do pagamento do resgate

Os cibercriminosos responsáveis por ransomware frequentemente enfatizam o pagamento como o único método de recuperação. No entanto, pagar o resgate acarreta riscos significativos:

- Não há garantia de que os invasores fornecerão uma chave de descriptografia funcional.

- O pagamento apoia e financia diretamente outras atividades criminosas.

- As vítimas podem ser alvos novamente, pois pagar uma vez sinaliza disposição de obedecer.

Especialistas em segurança, portanto, desaconselham veementemente o pagamento de resgates. Em vez disso, as vítimas devem se concentrar em isolar os sistemas infectados, relatar o ataque e restaurar arquivos de backups limpos sempre que possível.

Vias de infecção e métodos de distribuição

O Phenol Ransomware, como muitas ameaças modernas, utiliza diversas estratégias de distribuição. Ele geralmente se espalha por meio de:

- Campanhas de phishing e táticas de engenharia social, onde anexos ou links maliciosos se disfarçam de comunicações legítimas.

- Carregadores de trojans e backdoors que entregam cargas silenciosamente.

- Fontes de download não confiáveis, incluindo serviços gratuitos de hospedagem de arquivos, torrents e sites de software crackeado.

- Scripts maliciosos, atualizações falsas de software e malvertising projetados para desencadear downloads furtivos.

Além disso, o Phenol e malwares similares podem, às vezes, se propagar por redes locais ou se espalhar por dispositivos removíveis, como unidades USB, expandindo o impacto sem interação do usuário.

Fortalecendo suas defesas contra malware

Prevenir infecções por ransomware exige mais do que apenas um software antivírus. Usuários e organizações devem implementar práticas de segurança em camadas para reduzir a exposição a riscos. Algumas das estratégias mais eficazes incluem:

Backups regulares – Mantenha vários backups seguros (offline e na nuvem) para garantir que dados críticos possam ser restaurados sem pagar resgate.

Aplique patches e atualizações – Mantenha os sistemas operacionais, softwares e aplicativos atualizados para eliminar vulnerabilidades frequentemente exploradas por invasores.

Conscientização sobre e-mails – Desconfie de e-mails, anexos e links inesperados. Verifique o remetente antes de interagir com o conteúdo.

Controles de acesso fortes – Use autenticação multifator (MFA), senhas exclusivas e limite os privilégios do usuário para reduzir as superfícies de ataque.

Segmentação de rede – Divida as redes em zonas menores para limitar a propagação lateral de malware.

Desabilitar macros e scripts por padrão – Impedir que códigos maliciosos sejam executados automaticamente em documentos.

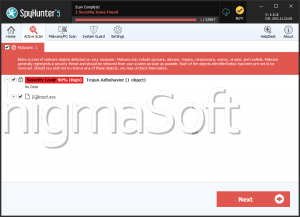

Ferramentas de proteção de endpoint – Implante soluções de segurança confiáveis capazes de detectar e bloquear comportamentos de ransomware.

Considerações finais

O Phenol Ransomware é um lembrete claro da natureza destrutiva e financeiramente motivada do crime cibernético atual. Embora recuperar arquivos criptografados sem backups seja quase impossível, a prevenção e a preparação continuam sendo defesas poderosas. Ao manter práticas de segurança rigorosas, ficar atento à engenharia social e proteger dados críticos por meio de backups, indivíduos e organizações podem reduzir significativamente sua exposição a ameaças de ransomware como o Phenol.