Monero Malware

Pesquisadores de segurança receberam queixas de infecções envolvendo o Monero Malware, que serão exibidas em um computador e serão muito trabalhosas para remover. Isso pode ocorrer devido a uma associação entre o Monero Malware e o malware do rootkit, o que mostra uma tendência a dificultar muito para os usuários de computador e o software antimalware tradicional combater uma ameaça. O Monero Malware é um minerador, uma ameaça de malware usada para gerar dinheiro às custas dos usuários de computador, utilizando os usuários infectados para extrair especificamente Monero, uma moeda digital. O Monero Malware possui inúmeras variantes, que geralmente são combinadas com outros componentes ameaçadores que oferecem recursos como recursos de worm ou componentes de rootkit. O Monero Malware pode causar superaquecimento e desempenho ruim do computador, pois o Monero Malware usa recursos adicionais do sistema, afastando-os da vítima. Os usuários de computador devem se certificar de usar um programa de segurança com recursos anti-rootkit ao lidar com ameaças de malware como o Monero Malware.

Índice

Como o Monero Malware Funciona

Os mineradores de Monero e BitCoin não são ameaçadores necessariamente, pois essa é a maneira como as cripto moedas como essas são geradas, usando mineradores para monetizar computadores processando tempo e recursos. No entanto, os criminosos ganharão dinheiro com isso instalando-os nos PCs das vítimas secretamente e, em seguida, utilizando os recursos das vítimas para minerar cripto moedas, mas mantendo todos os lucros para si mesmos. O minerador de moedas Monero está disponível on-line gratuitamente, e os usuários de PC podem usá-lo para minerar cripto moedas por conta própria (no entanto, como o Monero Malware usa tantos recursos, isso normalmente não é lucrativo para os usuários comuns de computador, mas, em vez disso, é reservado para grandes mineradoras operações e farms de servidores). Depois que o Monero Malware estiver ativo, ele gastará uma grande quantidade do poder de processamento do computador, em muitos casos, mais de 80% dos recursos de GPU e CPU do computador afetado. O Monero Malware realizará transações em moeda que gerarão Monero, mas também fará com que o computador afetado consuma mais energia, execute a temperaturas mais altas e apresente vários outros problemas, que podem diminuir o ciclo de vida do computador e dificultar o uso. o computador afetado efetivamente.

Como os Criminosos Abusam do Monero Malware

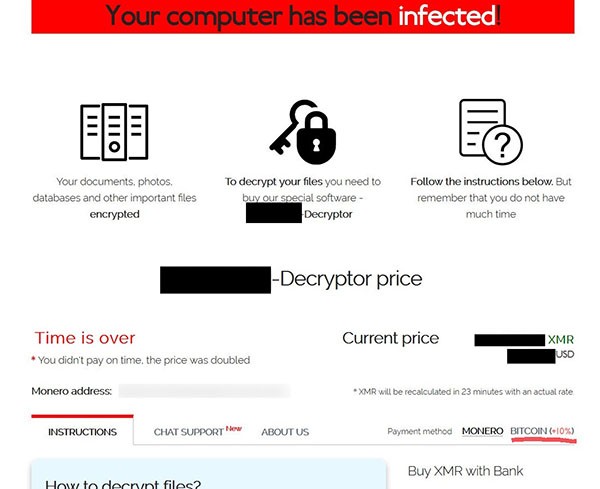

Enquanto qualquer pessoa pode baixar e usar o Monero Malware para gerar o Monero, os criminosos podem criar versões personalizadas do Monero Malware para executar suas próprias versões desses ataques. Os programadores podem modificar o arquivo executável principal do Monero Malware para instalá-lo nos sistemas de outros usuários de computadores, com o Monero Malware retransmitindo qualquer um dos lucros e gerando moeda para os criminosos. Os criminosos podem ganhar grandes quantias de dinheiro às custas dos usuários de computadores, alavancando o poder combinado de vários computadores infectados simultaneamente, comprometendo vários computadores com o Monero Malware. O Monero Malware também pode ser usado em conjunto com outros malwares para atacar um computador com mais eficiência ou dificultar a remoção do Monero Malware. As versões mais comuns do Monero Malware são baseadas no XMRig, que é usado para executar uma tática conhecida como jack criptográfico, assumindo o navegador da vítima e usando seus recursos para extrair o Monero.

Como o Monero Malware é Distribuído

As versões modificadas do Monero Malware podem ser disfarçadas como atualizações do Internet Explorer ou software semelhante de terceiros. Depois que o Monero Malware é instalado, os usuários de computador podem observar que seus computadores estão funcionando incorretamente e incorretamente, mas podem não conhecer essas ameaças para entender o motivo do ataque ou o mau desempenho de seus computadores. Se o seu PC tiver sido comprometido pelo Monero Malware, verifique se o seu programa anti-malware pode detectar rootkits usados para ajudar o Monero Malware em seu ataque, além de identificar e bloquear endereços IP associados à mineração da cripto moeda Monero, que pode ser usada pelo Monero Malware no computador infectado para se comunicar com o seu servidor de Comando e Controle e permitir que os criminosos acessem os lucros do ataque.