LockeR Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 3,025 |

| Visto pela Primeira Vez: | May 28, 2015 |

| Visto pela Última Vez: | February 8, 2026 |

| SO (s) Afetados: | Windows |

O LockeR Ransomware é um Trojan ransomware de criptografia que é instalado por pessoas inescrupulosas que se aproveitam das contas inseguras de desktop remoto ou usam, especificamente, mensagens de email de spam. O LockeR Ransomware parece ser um Trojan Ransomware independente em vez de pertencer a uma grande família de ameaças. Os ataques do LockeR Ransomware parecem priorizar servidores e empresas da Web e não indivíduos. O principal objetivo do LockeR Ransomware é criptografar os arquivos da vítima usando um forte algoritmo de criptografia.

Índice

O Resgate Exigido pelo LockeR Ransomware pode ser Muito Alto

O LockeR Ransomware usa um forte algoritmo de criptografia para tornar os arquivos das vítimas inacessíveis, visando os arquivos gerados pelo usuário, ou aqueles contendo especificamente as seguintes extensões de arquivo:

.3gp, .7z, .apk, .avi, .bmp, .cdr, .cer, .chm, .conf, .css, .csv, .dat, .db, .dbf, .djvu, .dbx, .docm, ,doc, .epub, .docx .fb2, .flv, .gif, .gz, .iso .ibooks, .jpeg, .jpg, .key, .mdb, .md2, .mdf, .mht, .mobi, .mhtm, .mkv, .mov, .mp3, .mp4, .mpg .mpeg, .pict, .pdf, .pps, .pkg, .png, .ppt .pptx, .ppsx, .psd, .rar, .rtf, .scr, .swf, .sav, .tiff, .tif, .tbl, .torrent, .txt, .vsd, .wmv, .xls, .xlsx, .xps, .xml, .ckp, .zip, .java, .py, .asm, .c, .cpp, .cs, .js, .php, .dacpac, .rbw, .rb, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite, .sqlitedb, .psd, .psp, .pdb, .dxf, .dwg, .drw, .casb, .ccp, .cal, .cmx, .cr2.

Um Trojan Ransomware, como o LockeR Ransomware, exige resgates extraordinariamente elevados porque os seus alvos tendem a ser corporações e não indivíduos. Não é incomum que o LockeR Ransomware exija um resgate de dezenas de milhares de dólares. O pagamento ao LockeR Ransomware é exigido em Bitcoins, os quais as vítimas devem transferir para essas pessoas usando o TOR. O LockeR Ransomware envia um arquivo de texto para fazer as suas exigências de resgate como parte do ataque. Um arquivo com o nome [How_To_Decrypt_Files].txt, é colocado na área de trabalho do computador infectado e diz o seguinte:

'O que aconteceu com os meus arquivos?

Todos os os seus arquivos importantes foram criptografados usando uma combinação de RSA-2048 e AES-256.

O que isso significa ?

Isso significa que seus arquivos foram modificados de forma a tornar impossível trabalhar com eles, a menos que você tenha as chaves para descriptografá-los.

É possível recuperar os meus arquivos?

Sim, é possível recuperar os seus arquivos, você precisará de um programa especial (decodificador) e da chave privada do par de chaves que foi usado para criptografá-los.

Como posso obter o desencriptador e a chave privada?

Você pode comprar os dois em qualquer um dos links abaixo. Basta visitar um deles e seguir as instruções.

[links para páginas de pagamento personalizadas na rede TOR]

Se você não puder acessar o site de qualquer um dos endereços acima, pode seguir as instruções abaixo para acessar o site usando o navegador do Tor.

Baixe o pacote do Navegador do Tor aqui: h[tt]ps://www.torproject.org.

Execute o arquivo que você baixou para extrair o Navegador do Tor de uma pasta no seu computador.

Então, simplesmente abra a pasta e clique em "Iniciar o Navegador do Tor".

Copie e cole o endereço da onion na barra de endereços: h[tt]p://lockerrwhuaf2jjx.onion/[unique ID]/'

Lidando com uma Infecção pelo LockeR Ransomware

Os usuários de computador são aconselhados pelos especialistas em segurança a absterem-se de pagar o resgate do LockeR Ransomware. O pagamento do resgate não significa que os arquivos afetados serão restaurados e não é incomum para as pessoas responsáveis por esses ataques comprometerem os arquivos das vítimas e nunca responder ao pagamento do resgate. Além disso, pagar o resgate do LockeR Ransomware permite que as pessoas responsáveis pelo LockeR Ransomware continuem financiando suas ameaças e criando novas variantes de ameaças. Em vez de pagar o resgate do LockeR Ransomware, os usuários de computador devem tomar medidas para proteger os seus arquivos usando uma aplicativo anti-malware totalmente atualizado. Uma combinação de backups de arquivos e um bom programa anti-malware pode garantir que a maioria dos usuários de computador estejam bem protegidos contra ameaças como o LockeR Ransomware.

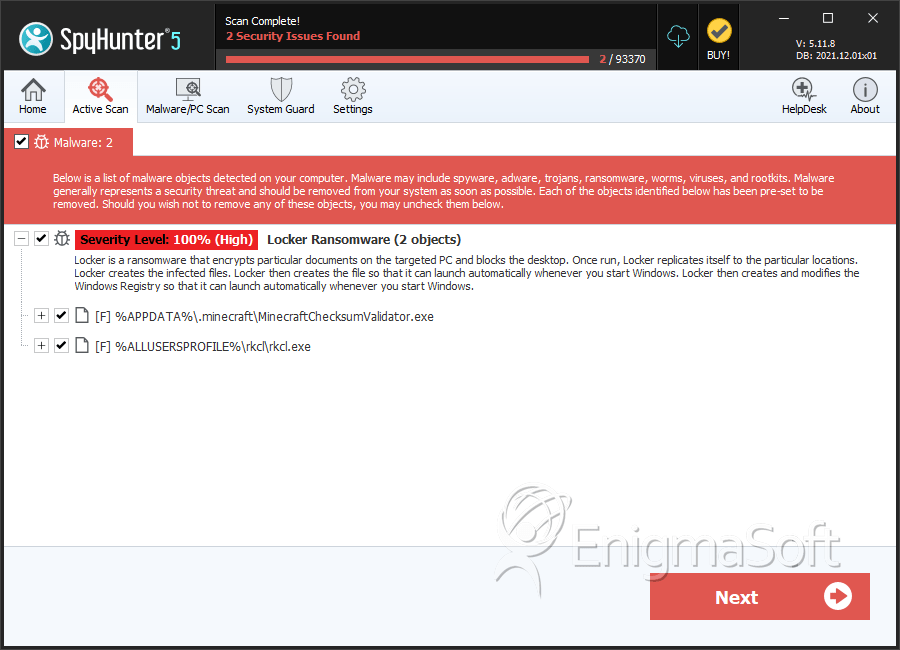

SpyHunter detecta e remove LockeR Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | rkcl.exe | 4c135a6fca99ecc6396e695226ba20da | 1 |

| 2. | MinecraftChecksumValidator.exe | 83ee68ce17e5ce5e9f63713006634610 | 1 |