Ghost Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 10,849 |

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 336 |

| Visto pela Primeira Vez: | November 21, 2018 |

| Visto pela Última Vez: | August 10, 2023 |

| SO (s) Afetados: | Windows |

O Ghost Ransomware é um Trojan ransomware de criptografia que apareceu pela primeira vez em 17 de novembro de 2018. O Ghost Ransomware normalmente é entregue às vítimas por meio de anexos de e-mail de spam corrompidos. Depois que o Ghost Ransomware é instalado no computador da vítima, ele é projetado para tomar os arquivos da vítima como reféns. O Ghost Ransomware não é muito diferente da maioria dos Trojans ransomware de criptografia, que executam uma tática semelhante.

Índice

Como funciona o Ataque do Ghost Ransomware

As vítimas do Ghost Ransomware receberão um arquivo PDF ou DOCX, que usa scripts de macros inseridos para baixar e instalar o Ghost Ransomware no computador da vítima. Depois que o Ghost Ransomware é instalado, ele usa as criptografias AES e RSA para tornar os arquivos da vítima inacessíveis, exigindo o pagamento de um resgate de aproximadamente 360 dólares da vítima por meio de uma nota de resgate. O Ghost Ransomware marcará os arquivos visados com a extensão de arquivo '.Ghost', que será adicionada ao nome do arquivo. A seguir estão exemplos dos tipos de arquivos que ameaças como o destino do Ghost Ransomware visam nesses ataques:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

Uma vez que o Ghost Ransomware criptografa os arquivos das vítimas, ele envia a sua nota de resgate em uma janela de programa chamada 'Ghost', que exibe a seguinte mensagem no computador da vítima:

'Todos os seus arquivos foram criptografados. mas não se preocupe. Eu não os deletei ainda. Para descriptografá-los. você tem que pagar 0.08116 bitcoin para o seguinte endereço:

h[tt]ps://blockchain[.]info/payment_reguest9 address=1N7AmgH12EN3yAkVMPB5rZoVX758jgLbzjaamount_local=5008currency=USD8nosa vecurrency=true8message=Pay%20me!

Então, mande um e-mail para o paymemen@gmail.com com o CÓDIGO do se ID.

Me desculpe pelo inconveniente causado.'

Protegendo os Seus Dados contra Ameaças como o Ghost Ransomware

Você pode remover a ameaça do Ghost Ransomware usando um programa de segurança confiável se os seus dados tiverem sido comprometidos por um ataque do Ghost Ransomware. Infelizmente, uma vez que o Ghost Ransomware termina a criptografia dos arquivos, esses arquivos não serão recuperáveis sem a chave de descriptografia. Portanto, os usuários de computador devem ter cópias de backup de todos os seus arquivos para compensar os danos causados por ameaças como o Ghost Ransomware, pois os usuários de computador podem restaurar os arquivos comprometidos pelo Ghost Ransomware substituindo-os por uma cópia de backup. Se você estiver disposto a pagar o resgate que os criminosos por trás do Ghost Ransomware exigem, lembre-se de que ele só permite que esses criminosos continuem exigindo pagamentos de resgate, distribuindo o Ghost Ransomware e atualizando essa ameaça ou criando novas variantes. Além dos backups dos arquivos e de um programa de segurança confiável, os usuários de computador devem estar cientes das táticas usadas para distribuir o Ghost Ransomware, especialmente por meio de anexos de e-mail de spam, reconhecê-las e impedi-las de instalar essas ameaças.

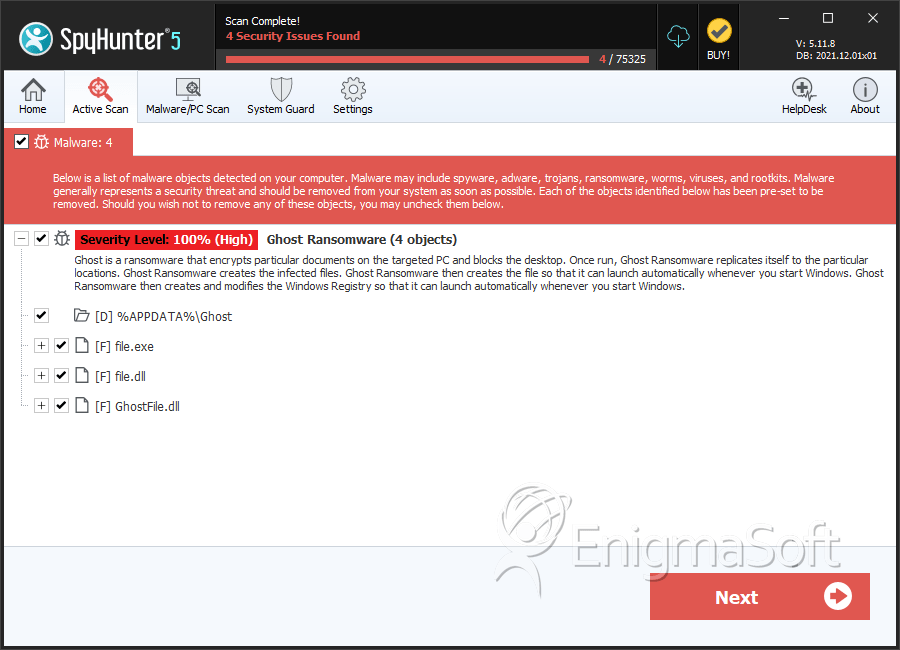

SpyHunter detecta e remove Ghost Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | cd0f7f29e337f2ebe455ba4a85fb2b70 | 2 |

| 2. | file.dll | 5db40b7c42376cc077383069a9c509eb | 0 |

| 3. | file.exe | 3a2633cd5152a229d1f986073082ecd0 | 0 |

| 4. | GhostFile.dll | 464da6c4465816cba2d278634e2b9d3e | 0 |

Diretórios

Ghost Ransomware pode criar o seguinte diretório ou diretórios:

| %APPDATA%\Ghost |