Ataque de engenharia social FileFix

Pesquisadores descobriram uma campanha recente de phishing que utiliza uma variante da técnica de engenharia social FileFix para entregar o StealC, um ladrão de informações. A campanha se baseia em um site falso, multilíngue e sofisticado (exemplos observados incluem uma página falsa de "Segurança do Facebook"), em ofuscação pesada e em truques antianálise, além de uma cadeia de entrega de payload incomum que abusa de serviços legítimos para evitar a detecção.

Índice

Como as vítimas são atraídas

O ataque geralmente começa com um e-mail informando aos destinatários que sua conta do Facebook corre o risco de ser suspensa por supostas violações de políticas e instando-os a recorrer. Ao clicar no link de recurso, o usuário é redirecionado para uma página de phishing convincente. Essa página promete um PDF da suposta violação e instrui o usuário a copiar e colar um caminho no Explorador de Arquivos para acessá-lo, mas a instrução amigável é apenas um truque.

O truque do FileFix

O FileFix difere de técnicas semelhantes na forma como executa o código localmente. Em vez de solicitar que as vítimas abram a caixa de diálogo Executar e colem um comando, o FileFix faz mau uso da funcionalidade de upload/cópia de arquivos do navegador, fazendo com que as vítimas colem uma string na barra de endereços do Explorador de Arquivos. O texto visível parece um caminho de arquivo inofensivo, mas a área de transferência, na verdade, contém um comando malicioso do PowerShell de várias etapas com espaços à direita, de modo que apenas o caminho inofensivo aparece quando colado. Quando a vítima abre o Explorador de Arquivos e cola, o comando oculto é executado localmente.

Cadeia de Ataque

O usuário é redirecionado de um e-mail de phishing para um site falso multilíngue altamente ofuscado.

- Clicar no botão do site aciona o fluxo do FileFix, e a área de transferência é preenchida com um comando oculto do PowerShell.

- O script do PowerShell baixa imagens aparentemente inofensivas de um repositório do Bitbucket.

- As imagens são decodificadas na carga útil do próximo estágio.

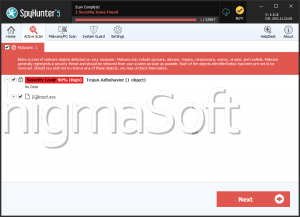

- Um carregador baseado em Go é executado, descompacta o shellcode e, finalmente, inicia o info-stealer StealC.

Abuso de serviços de hospedagem confiáveis

Os operadores hospedam payloads codificados dentro de imagens em um repositório Bitbucket. O uso de uma plataforma de hospedagem de código-fonte confiável ajuda os invasores a ocultar o tráfego em solicitações legítimas e reduz a chance de bloqueio automatizado com base na reputação do destino.

Técnicas de Ofuscação e Antianálise

As páginas e scripts de phishing não são simples: os operadores usaram ofuscação avançada, fragmentação e código lixo para frustrar analistas humanos e scanners automatizados. A infraestrutura é multilíngue e refinada, aumentando a chance de enganar pessoas que não falam inglês e fazendo com que o site pareça autêntico.

FileFix vs ClickFix

O FileFix abusa do fluxo de upload/cópia de arquivos do navegador para que as vítimas colem na barra de endereços do Explorador de Arquivos em vez de iniciar a caixa de diálogo Executar.

O ClickFix requer colagem na caixa de diálogo Executar (ou Terminal no macOS) e é gerado a partir do Explorer.exe ou de uma sessão de terminal.

Impacto prático : o FileFix pode ignorar defesas que bloqueiam o uso da caixa de diálogo Executar, porque ele aproveita um recurso amplamente utilizado do navegador.

Nuance de detecção : como o FileFix envolve o navegador da vítima acionando a cadeia de execução, a atividade pode ser mais visível para o monitoramento de endpoint ou investigação de incidentes do que os spawns de diálogo Executar usados pelo ClickFix — mas ainda assim ele derrota muitas proteções do usuário final por meio de engano.

Técnicas em evolução do Threat Actor

Esta campanha demonstra uma abordagem deliberada e bem equipada: infraestrutura de phishing cuidadosamente projetada, design de payload multiestágio e uso de hospedagem terceirizada confiável para maximizar a furtividade e o alcance operacional. A estratégia do adversário indica que ele planejava evitar a detecção genérica e obter execução confiável em diversos alvos.