DNS Changer

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 10,657 |

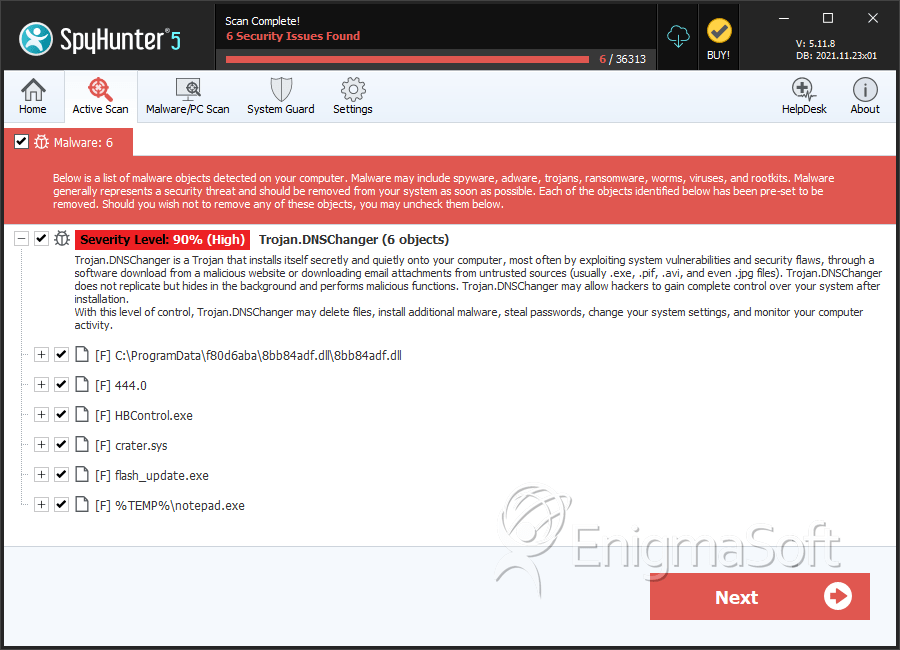

| Nível da Ameaça: | 90 % (Alto) |

| Computadores infectados: | 2,495 |

| Visto pela Primeira Vez: | July 24, 2009 |

| Visto pela Última Vez: | August 11, 2023 |

| SO (s) Afetados: | Windows |

O DNS Changer é um Trojan que foi projetado para forçar o sistema de um computador a usar servidores DNS desonestos. O DNS Changer também está sendo mencionado como o Internet Doomsday Virus, Ghost Click Malware, DNS Changer Rootkit, DNS Changer Malware, DNS Changer Trojan, DNS Changer Virus, FBI DNS Changer ou DNSChanger. Uma infecção pelo DNS Changer normalmente tem duas etapas, a fim de redirecionar o tráfego do computador infectado para esses servidores DNS maliciosos:

- Uma infecção pelo malware do DNS Changer vai mudar as configurações do sistema do computador infectado, a fim de substituir os servidores DNS por falsos servidores DNS que pertencem aos hackers ou criminosos on-line

- A infecção pelo malware do DNS Changer tentará obter acesso a outros dispositivos de rede do computador infectado (tal como um roteador ou um gateway). Usando senhas padrão comuns para esse tipo de dispositivo, a infecção pelo malware do DNS Changer tentará substituir os servidores DNS do ISP pelos seus próprios servidores DNS relacionados às atividades criminosas.

Enquanto a primeira etapa afetará somente o sistema de um computador específico, a segunda etapa afetará todos os computadores na rede do computador infectado, colocando-os sob o risco de serem infetados por outras ameaças de malware. A infecção pelo malware do DNS Changer tem sido associada a uma grande variedade de ameaças de malware, especialmente ao Trojan Zlob e o TDSS Rootkit.

Índice

O DNS Changer ou o FBI DNS Changer pode Desligar a Internet de Mais de 250.000 PCs na Segunda-Feira, 9 de Julho

Estima-se que incontáveis computadores ainda vão ser infectados pelo DNS Changer, e eles perderão toda a conexão com a Internet assim que os servidores forem desligados. Embora os servidores responsáveis pelos ataques do DNS Changer tenham sido desligados e substituídos por outros benignos na famosa operação Ghostclick, esses servidores 'seguros' serão desligados na segunda-feira. Até que esse desligamento ocorra, você pode não ver qualquer sintoma de uma infecção pelo DNS Changer, uma vez que muitos dos ataques feitos pelo DNS Changer foram neutralizados através da substituição em massa de servidores pelas autoridades.

Felizmente, vários sites divulgaram instruções para proteger os PCs infetados pelo DNS Changer, e mecanismos de busca populares e sites de redes sociais exibiram mensagens avisando quais os computadores que seriam infectados pelo DNS Changer. Os especialistas em malware do ESG observaram também a presença crescente de sites que foram concebidos explicitamente para verificar a presença do DNS Changer em um determinado computador, embora você deva ter cuidado para não confundir esses sites com sites que distribuem falsos softwares de segurança através de digitalizadores de sistema fraudulentos. O Dcwg.org é um exemplo de apenas um dos muitos sites respeitáveis que dedicam-se especificamente a erradicar o DNS Changer.

Embora possa não haver nenhum sintoma de uma infecção pelo DNS Changer, os especialistas de malware do ESG avisam sobre uma grande probabilidade dos seguintes problemas:

- Um enfraquecimento geral do seu PC, incluindo as atividades de navegação na rede ficando lentas.

- Programas de segurança deficientes, particularmente anti-vírus e anti-malware digitalizadores. Você também pode ver falsos pop-ups que fraudulentamente vão avisa-lo sobre estes programas estarem infectados. Os pesquisadores de malware do ESG também enfatizam que esse problema coloca o seu PC sob um risco excepcional de ser atacado por outras ameaças.

Embora vários governos, prestadores de serviços de Internet, empresas de notícias e as organizações de segurança da Internet tenham colaborado para tentar pôr fim às infecções pelo DNS Changer (que estão diminuindo rapidamente no momento em que este artigo foi escrito), as autoridades ainda estimam que mais de duzentos e cinqüênta mil PCs serão afetado pelo apagão da Internet na segunda-feira, conforme explicado no vídeo abaixo.

A data marcada para o desligamento do servidor é no dia 9 de julho, as 12:01 da manhã (horário de Brasília), e se você acredita que o seu computador pode estar infetado pelo DNS Changer, você deve agir para desinfetar o seu PC com um programa anti-malware adequado, antes que seja tarde demais. Procedimentos anti-malware padrões, tais como a inicialização do seu PC usando um equipamento de mídia removível, também podem ajudá-lo a desabilitar o DNS Changer e outras ameaças de PC se você achar que seu software de segurança está sendo bloqueado.

Embora esse apagão da Internet tenha recebido muita atenção dos noticiários, os pesquisadores de malware do ESG podem apresentar um raio de esperança nesse cenário sombrio: os ataques do DNS Changer não estão causando danos permanentes aos computadores, sob circunstâncias normais. No entanto, você pode precisar reparar as configurações de DNS do seu sistema operacional usando o CD original para recuperar o acesso completo à Internet.

Reconhecendo uma Infecção pelo DNS Changer no Seu Computador ou na Rede

De acordo com os pesquisadores de segurança do ESG, a melhor maneira de certificar-se de que o sistema do seu computador ou o roteador não foi atingido por uma invasão pelo malware do DNS Changer é contratar os serviços de um profissional qualificado. No entanto, você pode descobrir se o sistema do seu computador está usando os servidores DNS corretos, verificando as configurações do servidor DNS do seu computador. Se você suspeitar que as configurações de DNS do seu roteador foram alteradas, também é importante verificar as configurações do seu roteador. Os pesquisadores de segurança do ESG recomendam consultar o manual do proprietário do sistema operacional do seu roteador ou obter mais detalhes sobre como verificar as configurações do servidor DNS.

Embora ter o seu computador direcionado para falsos servidores DNS seja perigoso, o DNS Changer é particularmente perigoso devido as ameaças de malware a ele associadas. Se o seu computador estiver infectado, provavelmente todas as atualizações de segurança pararam. Também é possível que o seu software anti-malware já esteja bloqueado ou desabilitado. Isso aumenta exponencialmente a probabilidade de ser atingido por outras infecções. Os pesquisadores de segurança do ESG recomendam usar um programa anti-malware legítimo para remover uma infecção pelo DNS Changer, bem como possíveis ameaças a ele associadas. Também é importante verificar as suas contas on-line bem como os seus demonstrativos de cartão de crédito para certificar-se de que as suas informações pessoais e a sua segurança não foram comprometidas.

Como Procurar Manualmente por Servidores DNS Desonestos e pelo Malware do DNS Changer no Windows

Abaixo estão duas opções que você pode usar para conseguir informações detalhadas sobre o seu IP e identificar se o seu computador está usando DNSs desonestos.

#1 Opção para o Windows: Usar o site do FBI para verificar se seu computador foi afetado pelo DNS Changer

- Vá para o Menu Iniciar.

- Digite cmd na caixa Iniciar Pesquisa e pressione Enter.

- Digitar ipconfig/all no Prompt de Comando e pressione Enter.

- Localize e copie o endereço de IP ao lado do título dos servidores DNS e digite esses números, exatamente como você os vê, no formulário que você encontra em: https://forms.fbi.gov/check-to-see-if-your-computer-is-using-rogue-DNS. Depois que o endereço de IP for preenchido, o site do FBI vai identificar o endereço DNS para determinar se ele está sendo desligado ou não.

#2 Opção para o Windows: Execute o Ncpa.cpl para verificar se a sua máquina foi infectada pelo vírus do DNS Changer

- Execute o aplicativo ncpa.cpl digitando-o na caixa Executar dentro do Menu Iniciar ou digitar ncpa.clp na caixa do 'Pesquisar Programas ou Arquivos' do Menu Iniciar. Pressione Enter.

- Clique com o lado direito do mouse no ícone Conexão de área Local e selecione Propriedades para entrar na página Propriedades do Interface de rede .

- Clique uma vez sobre o item Protocolo da Internet (TCP/IP). Clique em Propriedades.

- Verifique se o item 'Usar o seguinte endereço de servidor DNS' está definido. Tome nota do seu status e endereço de IP.

- Compare o seu endereço de IP com a lista de IPs mal-formados fornecida pelo FBI:

- De 85.255.112.0 até 85.255.127.255

- De 67.210.0.0 até 67.210.15.255

- De 93.188.160.0 até 93.188.167.255

- De 77.67.83.0 até 77.67.83.255

- De 213.109.64.0 até 213.109.79.255

- De 64.28.176.0 até 64.28.191.255

Se o seu endereço de IP estiver dentro de qualquer um dos IPs listados acima, você pode estar infectado pelo malware do DNS Changer e ser atingido pelo desligamento do servidor do FBI.

Se você for capaz de obter automaticamente um endereço de servidor DNS, você pode substituir o seu DNS para usar o DNS público do Google.

IPs do servidor DNS gratuito do Google:

- 8.8.8.8

- 8.8.4.4

Abra a opção de servidor DNS gratuito:

- 208.67.222.222

- 208.67.220.220

Como Procurar Manualmente o Malware do DNS Changer no Mac

Para verificar se o seu endereço de IP faz parte dos endereços DNS malformados, execute as seguintes etapas no seu computador Mac:

- Clique no menu Apple.

- Selecione Preferências do Sistema.

- Clique em Rede.

- Localize e clique a conexão (aparece em verde).

- Clique em Avançado.

- Clique na tecla DNS.

- Copie o endereço de IP na caixa Servidores de DNS e digite-o no site do FBI: https://forms.fbi.gov/check-to-see-if-your-computer-is-using-rogue-DNS.

Depois que o endereço IP for preenchido, o site do FBI irá encontrar o endereço DNS para ver se ele está sendo desligado ou não.

Se você for capaz de obter automaticamente um endereço de servidor DNS, você pode substituir o seu DNS por um DNS público do Google.

IPs do servidor DNS gratuito do Google:

- 8.8.8.8

- 8.8.4.4

Abra a opção de servidor gratuito de DNS:

- 208.67.222.222

- 208.67.220.220

Como Corrigir Manualmente as as Configurações do Servidor DNS

Você pode redefinir manualmente as suas configurações DNS através de um DHCP. Se você estiver conectado a um provedor de serviços da Internet ou a uma rede corporativa que permita configurações automáticas de DNS, você pode seguir os passos abaixo para redefinir a sua configuração.

Por favor note: Esses passos são para usuários avançados de PC. Não é aconselhável que usuários que não estão familiarizados com o registro do Windows ou com as configurações de rede personalizada utilizem este procedimento.

- Fazer o backup de suas configurações de rede usando o Editor de Registro para fazer uma cópia no HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP

- Execute o ncpa.cpl na caixa Iniciar Executar do menu ou na caixa Pesquisar.

- Uma vez que as Conexões de Rede aparecerem, clique com o lado direito do mouse na sua conexão de rede ativa. Clique em Protocolo da Internet (TCP/IP) uma vez e, em seguida, clique em Propriedades.

- Selecione o dial onde diz 'Obter automaticamente o endereço do Servidor DBS'.

- Clique em OK e depois OK novamente.

Como Evitar o Malware do DNS Changer

Não há nenhuma garantia sobre a prevenção de uma infecção pelo malware do DNS Changer por qualquer método específico. No entanto, você pode seguir as nossas dicas de prevenção recomendadas para ajudar a evitar o malware do DNS Changer no futuro.

- Bloqueie e monitore os sistemas de rede que tentam acessar um dos servidores DNS desonestos.

- Crie regras personalizadas de registro para proteger chaves de registro específicas. Antes de alterar as chaves, certifique-se de ter marcado o 'Obter automaticamente o endereço do servidor DNS' no Protocolo da Internet (TCP/IP), encontrado na janela Propriedades. As seguintes chaves de registro podem ser editadas por uma Regra de Proteção de Acesso, para protegê-los:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP\PARAMETERS\DHCPNAMESERVER = {Value Specified}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP\PARAMETERS\NAMESERVER = {Value Specified}

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP\Parameters\Interface\{YOUR CLSID}\DHCPNAMESERVER

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet\SERVICES\TCPIP\Parameters\Interface\{YOUR CLSID}\NAMESERVER

Outros Nomes

15 fornecedores de segurança sinalizaram este arquivo como malicioso.

| Software antivírus | Detecção |

|---|---|

| Prevx1 | High Risk Cloaked Malware |

| Panda | Trj/CI.A |

| NOD32 | probably a variant of Win32/DNSChanger |

| McAfee-GW-Edition | Rootkit.Rootkit.XCP.6 |

| McAfee | DNSChanger.gen |

| Ikarus | Trojan.Win32.DNSChanger |

| F-Secure | Trojan.Win32.DNSChanger.gtb |

| Comodo | TrojWare.Win32.DNSChanger.gtb |

| BitDefender | Trojan.Generic.792834 |

| AVG | Generic11.GUS |

| Avast | Win32:Rootkit-gen |

| Authentium | W32/Trojan2.EBTM |

| Antiy-AVL | Trojan/Win32.DNSChanger |

| AntiVir | RKIT/Rootkit.XCP.6 |

| a-squared | Trojan.Win32.DNSChanger!IK |

SpyHunter detecta e remove DNS Changer

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | 8bb84adf.dll | 4575093a4eb00e33121ea8fc5da4417d | 122 |

| 2. | ndisprot.sys | ||

| 3. | MSIVXserv.sys | ||

| 4. | C:\resycled\bootmatrix.com | ||

| 5. | msqpdxserv.sys | ||

| 6. | D:\resycled\ntldr.com | ||

| 7. | G:\resycled\ntldr.com | ||

| 8. | %SYSTEM_DRIVE%\resycled\ntldr.com | ||

| 9. | %SYSTEM%\kdlly.exe | ||

| 10. | %SYSTEM%\kdkgg.exe | ||

| 11. | %SYSTEM%\msmgs.exe | ||

| 12. | %SYSTEM%\cmd32.exe | ||

| 13. | %SYSTEM%\krl32mainweq.dll | ||

| 14. | %PROGRAM_FILES%\videosoft\Uninstall.exe | ||

| 15. | %COMMON_DOCUMENTS%\cmijj.exe | ||

| 16. | %COMMON_DOCUMENTS%\LSSAS.exe | ||

| 17. | %WINDOWS%\vkl_1253053752.exe | ||

| 18. | %WINDOWS%\vkl_1252834085.exe | ||

| 19. | %WINDOWS%\vkl_1253173827.exe | ||

| 20. | %WINDOWS%\vkl_1252481066.exe | ||

| 21. | %WINDOWS%\vkl_1253181421.exe | ||

| 22. | _VOIDd.sys | ||

| 23. | seneka.sys | ||

| 24. | C:\Windows\system32\wdmaud.sys | ||

| 25. | TDSSserv.sys | ||

| 26. | I:\resycled\ntldr.com | ||

| 27. | H:\resycled\ntldr.com | ||

| 28. | M:\resycled\ntldr.com | ||

| 29. | %SYSTEM%\MSlgx.exe | ||

| 30. | %SYSTEM%\lsass.exe | ||

| 31. | %SYSTEM%\kdgzh.exe | ||

| 32. | %SYSTEM%\mssms.exe | ||

| 33. | %SYSTEM%\kduev.exe | ||

| 34. | %SYSTEM%\drivers\ndisprot.sys | ||

| 35. | %COMMON_DOCUMENTS%\mstsc.exe | ||

| 36. | %COMMON_DOCUMENTS%\msert.exe | ||

| 37. | %WINDOWS%\vkl_1252834079.exe | ||

| 38. | %WINDOWS%\vkl_1252765671.exe | ||

| 39. | %WINDOWS%\vkl_1253165426.exe | ||

| 40. | %WINDOWS%\vkl_1252768743.exe | ||

| 41. | %WINDOWS%\vkl_1253181420.exe | ||

| 42. | %WINDOWS%\vkl_1252768769.exe | ||

| 43. | ESQULserv.sys | ||

| 44. | H8SRTd.sys | ||

| 45. | gaopdxserv.sys | ||

| 46. | gxvxcserv.sys | ||

| 47. | UACd.sys | ||

| 48. | F:\resycled\ntldr.com | ||

| 49. | E:\resycled\ntldr.com | ||

| 50. | %SYSTEM%\csrcs.exe | ||

| 51. | %SYSTEM%\cmd64.exe | ||

| 52. | %SYSTEM%\kdqwt.exe | ||

| 53. | %SYSTEM%\msnqp.exe | ||

| 54. | %SYSTEM%\csrns.exe | ||

| 55. | %SYSTEM%\csrss.exe | ||

| 56. | %PROFILE_TEMP%\AlfaBR.exe | ||

| 57. | %COMMON_DOCUMENTS%\csrss.exe | ||

| 58. | %WINDOWS%\vkl_1252511207.exe | ||

| 59. | %WINDOWS%\vkl_1252511321.exe | ||

| 60. | %WINDOWS%\vkl_1253165416.exe | ||

| 61. | %WINDOWS%\vkl_1252968719.exe | ||

| 62. | %WINDOWS%\vkl_1253173833.exe | ||

| 63. | %WINDOWS%\vkl_1252765651.exe | ||

| 64. | D:\resycled | ||

| 65. | B:\resycled | ||

| 66. | C:\resycled | ||

| 67. | P:\resycled | ||

| 68. | T:\resycled | ||

| 69. | Q:\resycled | ||

| 70. | S:\resycled | ||

| 71. | %SYSTEM_DRIVE%\resycled | ||

| 72. | %PROGRAM_FILES%\DigitalHQ | ||

| 73. | %PROGRAM_FILES%\Network Monitor | ||

| 74. | %PROGRAM_FILES%\SiteEntry | ||

| 75. | %PROGRAM_FILES%\DVDConv | ||

| 76. | %PROGRAM_FILES%\AccessMV | ||

| 77. | %PROGRAM_FILES%\DecodingHQ | ||

| 78. | %PROGRAM_FILES%\PlayMe | ||

| 79. | %PROGRAM_FILES%\QuickTiming | ||

| 80. | %PROGRAM_FILES%\FullMovies | ||

| 81. | %PROGRAM_FILES%\PlusCodec | ||

| 82. | %PROGRAM_FILES%\PLDivX | ||

| 83. | %PROGRAM_FILES%\DVDextraPL | ||

| 84. | %PROGRAM_FILES%\freshplay | ||

| 85. | %PROGRAM_FILES%\HDQuality | ||

| 86. | %PROGRAM_FILES%\aquaplay | ||

| 87. | %PROGRAMS%\HDtvcodec | ||

| 88. | %PROGRAMS%\HeroCodec | ||

| 89. | %PROGRAMS%\totalvid | ||

| 90. | %PROGRAMS%\MoviesPlay | ||

| 91. | %PROGRAMS%\UNICCodec | ||

| 92. | %PROGRAMS%\FreeHDplay | ||

| 93. | %PROGRAMS%\QuickyPlaeyr | ||

| 94. | %PROGRAMS%\HDExtrem | ||

| 95. | %PROGRAMS%\DVDTool | ||

| 96. | %PROGRAMS%\PLDivX | ||

| 97. | %PROGRAMS%\DVDextraPL | ||

| 98. | %PROGRAMS%\Mediaview | ||

| 99. | F:\autorun.inf | ||

| 100. | %WINDOWS%\vkl_1250424439 | ||

| 101. | %WINDOWS%\vkl_1250425267 | ||

| 102. | %WINDOWS%\vkl_1251463593 | ||

| 103. | %WINDOWS%\vkl_1250425328 | ||

| 104. | %WINDOWS%\Tasks\MSWD-5d240b12.job | ||

| 105. | %WINDOWS%\Tasks\MSWD-2969d51d.job | ||

| 106. | %WINDOWS%\Tasks\MSWD-6145903c.job | ||

| 107. | %WINDOWS%\Tasks\MSWD-28d8d31d.job | ||

| 108. | %WINDOWS%\Tasks\MSWD-3e4ae7ad.job | ||

| 109. | %WINDOWS%\Tasks\MSWD-1b4abb06.job | ||

| 110. | %WINDOWS%\Tasks\MSWD-b868995b.job | ||

| 111. | %WINDOWS%\Temp\tempo-289.tmp | ||

| 112. | %WINDOWS%\Temp\tempo-B7D.tmp | ||

| 113. | %WINDOWS%\Temp\tempo-97265.tmp | ||

| 114. | %WINDOWS%\Temp\tempo-394365031.tmp | ||

| 115. | M:\resycled | ||

| 116. | I:\resycled | ||

| 117. | G:\resycled | ||

| 118. | E:\resycled | ||

| 119. | W:\resycled | ||

| 120. | R:\resycled | ||

| 121. | J:\resycled | ||

| 122. | O:\resycled | ||

| 123. | %MYPICTURES%\resycled | ||

| 124. | %PROGRAM_FILES%\BestHD | ||

| 125. | %PROGRAM_FILES%\DDnsFilter | ||

| 126. | %PROGRAM_FILES%\HDExtrem | ||

| 127. | %PROGRAM_FILES%\HDtvcodec | ||

| 128. | %PROGRAM_FILES%\UltraVideo | ||

| 129. | %PROGRAM_FILES%\videoplay | ||

| 130. | %PROGRAM_FILES%\Convert2Play | ||

| 131. | %PROGRAM_FILES%\HeroCodec | ||

| 132. | %PROGRAM_FILES%\AlfaBR | ||

| 133. | %PROGRAM_FILES%\EZVideo | ||

| 134. | %PROGRAM_FILES%\SunPorn | ||

| 135. | %PROGRAM_FILES%\ExpressVids | ||

| 136. | %PROGRAM_FILES%\PornoPlayer | ||

| 137. | %PROGRAM_FILES%\Mediaview | ||

| 138. | %PROGRAMS%\SiteEntry | ||

| 139. | %PROGRAMS%\QuickTiming | ||

| 140. | %PROGRAMS%\coolplay | ||

| 141. | %PROGRAMS%\DVDConv | ||

| 142. | %PROGRAMS%\homeview | ||

| 143. | %PROGRAMS%\PlayMe | ||

| 144. | %PROGRAMS%\aquaplay | ||

| 145. | %PROGRAMS%\DivxFree | ||

| 146. | %PROGRAMS%\PlayMYDVD | ||

| 147. | %PROGRAMS%\videoplay | ||

| 148. | %PROGRAMS%\BlueRaTech | ||

| 149. | %PROGRAMS%\BHVideo | ||

| 150. | D:\autorun.inf | ||

| 151. | %SYSTEM_DRIVE%\Users\Manuel | ||

| 152. | %WINDOWS%\vkl_1251803401 | ||

| 153. | %WINDOWS%\vkl_1250425221 | ||

| 154. | %WINDOWS%\vkl_1251745894 | ||

| 155. | %WINDOWS%\Tasks\MSWD-af53409d.job | ||

| 156. | %WINDOWS%\Tasks\MSWD-c61509c8.job | ||

| 157. | %WINDOWS%\Tasks\MSWD-27e0d013.job | ||

| 158. | %WINDOWS%\Tasks\MSWD-95cf3d27.job | ||

| 159. | %WINDOWS%\Tasks\MSWD-56802d43.job | ||

| 160. | %WINDOWS%\Tasks\MSWD-ee6b7301.job | ||

| 161. | %WINDOWS%\Tasks\MSWD-88e4ae02.job | ||

| 162. | %WINDOWS%\Temp\tempo-44B.tmp | ||

| 163. | %WINDOWS%\Temp\tempo-45B.tmp | ||

| 164. | %WINDOWS%\Temp\tempo-76546.tmp | ||

| 165. | %WINDOWS%\Temp\tempo-161797121.tmp | ||

| 166. | %WINDOWS%\Temp\DAB.tmp | ||

| 167. | H:\resycled | ||

| 168. | K:\resycled | ||

| 169. | Z:\resycled | ||

| 170. | F:\resycled | ||

| 171. | L:\resycled | ||

| 172. | X:\resycled | ||

| 173. | N:\resycled | ||

| 174. | V:\resycled | ||

| 175. | %PERSONAL%\resycled | ||

| 176. | %PROGRAM_FILES%\ubervid | ||

| 177. | %PROGRAM_FILES%\FreeHDplay | ||

| 178. | %PROGRAM_FILES%\totalvid | ||

| 179. | %PROGRAM_FILES%\DVDTool | ||

| 180. | %PROGRAM_FILES%\homeview | ||

| 181. | %PROGRAM_FILES%\VideoKey | ||

| 182. | %PROGRAM_FILES%\DigitalLabs | ||

| 183. | %PROGRAM_FILES%\QuickyPlaeyr | ||

| 184. | %PROGRAM_FILES%\MpegBuster | ||

| 185. | %PROGRAM_FILES%\iVideo | ||

| 186. | %PROGRAM_FILES%\TonsOfPorn | ||

| 187. | %PROGRAM_FILES%\BlueRaTech | ||

| 188. | %PROGRAM_FILES%\XXXHoliday | ||

| 189. | %PROGRAM_FILES%\PluginVideo | ||

| 190. | %PROGRAMS%\DigitalHQ | ||

| 191. | %PROGRAMS%\AccessMV | ||

| 192. | %PROGRAMS%\HDQuality | ||

| 193. | %PROGRAMS%\DecodingHQ | ||

| 194. | %PROGRAMS%\UltraVideo | ||

| 195. | %PROGRAMS%\DigitalLabs | ||

| 196. | %PROGRAMS%\FullMovies | ||

| 197. | %PROGRAMS%\Convert2Play | ||

| 198. | %PROGRAMS%\ExpressVids | ||

| 199. | %PROGRAMS%\PluginVideo | ||

| 200. | %PROGRAMS%\sexvid | ||

| 201. | %PROGRAMS%\TonsOfPorn | ||

| 202. | K:\autorun.inf | ||

| 203. | %SYSTEM_DRIVE%\autorun.inf | ||

| 204. | %WINDOWS%\vkl_1250424989 | ||

| 205. | %WINDOWS%\vkl_1250425116 | ||

| 206. | %WINDOWS%\vkl_1251734499 | ||

| 207. | %WINDOWS%\vkl_1250733143 | ||

| 208. | %WINDOWS%\Tasks\MSWD-db3968bf.job | ||

| 209. | %WINDOWS%\Tasks\MSWD-4535c222.job | ||

| 210. | %WINDOWS%\Tasks\MSWD-469d5901.job | ||

| 211. | %WINDOWS%\Tasks\MSWD-b2be9e3f.job | ||

| 212. | %WINDOWS%\Tasks\MSWD-44fcb0c6.job | ||

| 213. | %WINDOWS%\Tasks\MSWD-4354122e.job | ||

| 214. | %WINDOWS%\Temp\tempo-E2B.tmp | ||

| 215. | %WINDOWS%\Temp\tempo-66D.tmp | ||

| 216. | %WINDOWS%\Temp\tempo-1145640.tmp | ||

| 217. | %WINDOWS%\Temp\tempo-161796561.tmp | ||

| 218. | %WINDOWS%\Temp\tempo-394365218.tmp | ||

| 219. | CLADD | b4960ba4f1d5b62e8e1f2ddaeb09199b | 0 |

| 220. | CLADD | 6f6c87b2dba431dbc2f3b63af5a040c7 | 0 |

| 221. | CLADD | e8b3efb412f7dfb5a476e38bc54fe704 | 0 |

| 222. | CLADD | 5df184d2bce3f1a9ab1490c4fc2c7f78 | 0 |

| 223. | CLADD | c76425b68572b801674014c4fd0165dc | 0 |

| 224. | CLADD | a481fa00af99a3d5ae563d4caa18448b | 0 |

| 225. | CLADD | 7d092ed8cf34ed6e6b382a3fcaab1376 | 0 |

| 226. | CLADD | da5a2a83888bef5034a8ee7d008ed337 | 0 |

| 227. | CLADD | bd508f1e5da986d94f5c07fd01724fe1 | 0 |

| 228. | CLADD | e381897df008bdecc66bc9d049cda629 | 0 |

| 229. | CLADD | 53f7acfa5993e48da6449222d91857d9 | 0 |

| 230. | CLADD | 502794cf64c5c49a4e264b5d912b8837 | 0 |

| 231. | CLADD | 8b67a8e98d72b506c26661cd9119f3b6 | 0 |

| 232. | CLADD | 464f1352973317cda3f1b88dfa706f52 | 0 |

| 233. | CLADD | b5bf9a8d699a642e4e0a70b4e728bbc6 | 0 |

| 234. | CLADD | 91d0c05343dfc9fc8a26efc5e788ed08 | 0 |

| 235. | CLADD | 4764cf4b585f3b6d6db0390e8525b680 | 0 |

| 236. | CLADD | 00ed95b196598c41fd99211ee071a239 | 0 |

| 237. | CLADD | d63caa4550a08435913c7bf70b80a719 | 0 |

| 238. | CLADD | 3aada12fae37c81ed52558bf7472210c | 0 |

| 239. | CLADD | 6cfbbcc3cc8f11395ebb1afdbfedbab7 | 0 |

| 240. | CLADD | 710fa7e6083c8a9c136ad09fdc25b499 | 0 |

| 241. | CLADD | 429e73c9da88a78d5f7d05fe870ab20d | 0 |

| 242. | crater.sys | 93db3a3e09ab5dca68e2f2dca92f64c3 | 0 |

| 243. | flash_update.exe | 8e3f18c030049ad18e2889821cff96e2 | 0 |

| 244. | notepad.exe | fdc6f4169bc2fcb4f047511e6002523f | 0 |