CMD Ransomware

Nestes tempos, é mais fácil do que nunca criar Trojans com bloqueio de dados. Até cibercriminosos com pouca experiência podem criar um se emprestar o código de ameaças de ransomware já existentes e apenas ajustá-lo um pouco. E foi isso que os criadores do recém-descoberto CMD Ransomware fizeram.

Índice

Propagação e Criptografia

Ao inspecionar o CMD Ransomware, os pesquisadores de malware concluíram que este Trojan de criptografia de arquivos é uma variante do popular Dharma Ransomware . As técnicas de propagação envolvidas na disseminação do CMD Ransomware ainda não são conhecidas. Alguns especialistas em segurança acreditam que emails contendo anexos com macros, atualizações falsas de software e variantes falsas de aplicativos populares podem estar entre os vetores de infecção responsáveis pela propagação do CMD Ransomware. Quando o CMD Ransomware compromete um PC, ele executa uma breve varredura. A verificação localizou os arquivos que são do interesse dessa ameaça. Geralmente, os cibercriminosos que criam ameaças de ransomware atendem a todos os tipos de arquivos populares, para garantir o máximo de dano. Após a conclusão da verificação, o CMD Ransomware continuará na próxima etapa do ataque - o processo de criptografia. Depois que o CMD Ransomware criptografa um arquivo, ele adiciona uma nova extensão no final do nome do arquivo afetado - '.id-

A Nota de Resgate

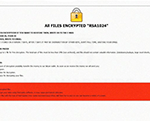

No próximo estágio do ataque, o CMD Ransomware eliminará sua nota de resgate. O nome da nota provavelmente é 'info.hta' e/ou 'RETURN FILES.txt' e diz:

'Todos os arquivos criptografados "RSA1024"

Todos os seus arquivos foram criptografados !!! Se você deseja restaurá-los, escreva-nos para o e-mail jsmith1974@mail.fr

NA CARTA ESCREVA SEU ID, SEU ID

Se você não tiver resposta, escreva para e-mail: jsmith1974@mail.fr

SUA CHAVE SECRETA SERÁ ARMAZENADA EM UM SERVIDOR 7 DIAS, APÓS 7 DIAS, PODE SER ESCRITO POR OUTRAS CHAVES, NÃO PUXE O TEMPO, ESPERANDO O SEU E-MAIL

Descriptografia GRÁTIS para Prova

Você pode enviar até 1 arquivo para descriptografia gratuita. O tamanho total dos arquivos deve ser menor que 1Mb (não arquivado) e os arquivos não devem conter informações valiosas. (bancos de dados, backups, grandes folhas de excel etc.)

Processo de descriptografia:

Quando você tiver certeza da possibilidade de descriptografia, transfira o dinheiro para a nossa carteira de bitcoin. Assim que recebermos o dinheiro, enviaremos a você:

1. Programa de descriptografia.

2. Instruções detalhadas para descriptografia.

3. E chaves individuais para descriptografar seus arquivos.

!AVISO!

Não renomeie arquivos criptografados.

Não tente descriptografar seus dados usando software de terceiros, pois isso pode causar perda permanente de dados.

A descriptografia de seus arquivos com a ajuda de terceiros pode causar aumento de preço (eles adicionam sua taxa à nossa) ou você pode ser vítima de uma fraude. '

Na mensagem, os atacantes não especificam uma soma referente à taxa de resgate. No entanto, eles exigem que o usuário entre em contato com eles por e-mail para receber mais instruções sobre como pagar a quantia exigida. O endereço de e-mail fornecido é 'jsmith1974@mail.fr.' Os invasores estão dispostos a desbloquear um arquivo gratuitamente, desde que seu tamanho não exceda 1 MB. Eles também alertam o usuário que, se não entrar em contato dentro de uma semana, é provável que sua chave de descriptografia seja apagada permanentemente.

Mantenha distância de criminosos cibernéticos, como os responsáveis pelo CMD Ransomware. É provável que eles aceitem seu dinheiro com prazer e o deixem pendurado, já que não há garantia de que eles irão fornecer a chave de descriptografia prometida. Uma opção mais segura é procurar obter um aplicativo antivírus respeitável e usá-lo para remover o CMD Ransomware do seu PC com segurança.