CheaterChecker

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Popularity Rank: | 7,778 |

| Nível da Ameaça: | 10 % (Normal) |

| Computadores infectados: | 2,276 |

| Visto pela Primeira Vez: | July 24, 2009 |

| Visto pela Última Vez: | March 24, 2026 |

| SO (s) Afetados: | Windows |

O CheaterChecker é um aplicativo de keylogger de spyware. Esse aplicativo registra as teclas digitadas no computador, e se esconde do usuário sendo executado no modo furtivo. O CheaterChecker pode ser configurado para tirar instantâneos da tela, com um intervalo de tempo determinado. Ele pode ser configurado para registrar cada página da rede que você visita, grava todas as teclas digitadas, bem como as conversas de mensagens instantâneas e e-mails. Esse programa viola gravemente a sua privacidade e a segurança dos seus dados pessoais e financeiros, inclusive informações bancárias e números de cartão de crédito.

O CheaterChecker é um aplicativo de keylogger de spyware. Esse aplicativo registra as teclas digitadas no computador, e se esconde do usuário sendo executado no modo furtivo. O CheaterChecker pode ser configurado para tirar instantâneos da tela, com um intervalo de tempo determinado. Ele pode ser configurado para registrar cada página da rede que você visita, grava todas as teclas digitadas, bem como as conversas de mensagens instantâneas e e-mails. Esse programa viola gravemente a sua privacidade e a segurança dos seus dados pessoais e financeiros, inclusive informações bancárias e números de cartão de crédito.

Índice

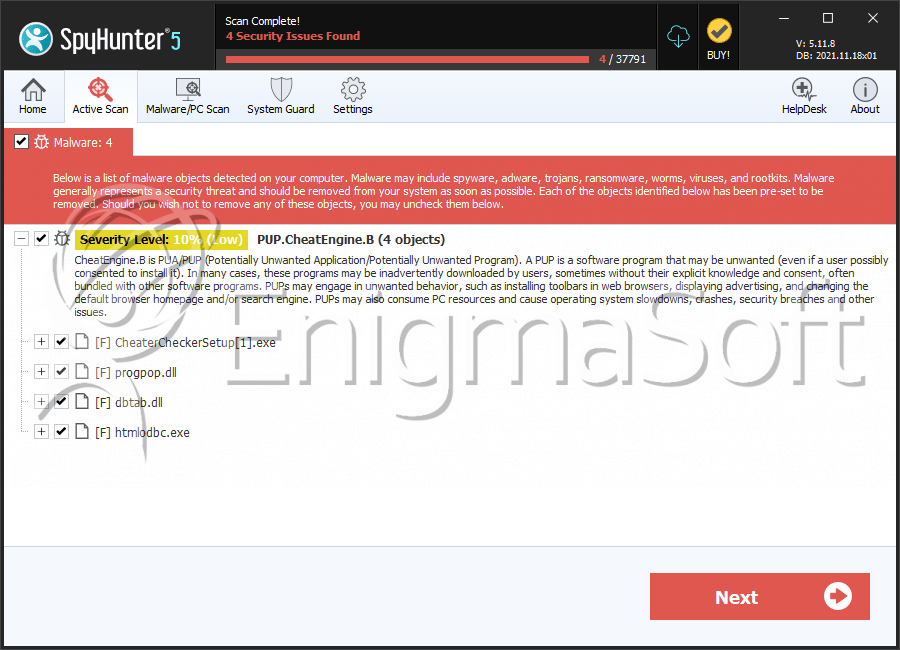

SpyHunter detecta e remove CheaterChecker

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | CheaterCheckerSetup[1].exe | 5f4c4356b0cdb3c6ba6108a244503d6a | 1 |

| 2. | progpop.dll | 25c3048e1398b9d84d792917ea2e4de2 | 0 |

| 3. | dbtab.dll | f2dc5eac29902f9a78d451ab49dbe09a | 0 |

| 4. | htmlodbc.exe | 69bef43d708f6ab6b1523ffb0fb2473b | 0 |

Relatório de análise

Informação geral

| Family Name: | PUP.CheatEngine.B |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

cde27f434f959161c71a0c2aa9161eb9

SHA1:

657442feb5ee722f0fb227992d6e77e5d9478f54

SHA256:

4EC5DA76B7948FD44B21AF16101DB888A6F1B1DF9C17E9A07012545007C9F5E5

Tamanho do Arquivo:

207.66 KB, 207658 bytes

|

|

MD5:

c02d4d18ffba2b294b65424f8b819735

SHA1:

04f1316334f20febfc2973b30f607118f7ddc4f6

SHA256:

A7A82E32817CBE271968D62B494CC5675DCAD168ADE3010AFC8818D80C1497C6

Tamanho do Arquivo:

821.08 KB, 821078 bytes

|

|

MD5:

f0b8f3b8c1e9b88b9d3943fa3987e27b

SHA1:

35b1c1bfcde33bb610ca46d0a86c217ae0cf05e4

SHA256:

E565376DA78D7FF5968826A86DF4A8BCD1A4E0F6029D88E380DE42E75D5CE0EC

Tamanho do Arquivo:

779.06 KB, 779059 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has been packed

- File has TLS information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

Show More

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| Nome | Valor |

|---|---|

| Cheat Engine Homepage | http://www.cheatengine.org/ |

| File Version |

|

| Internal Name | Cheat Engine Trainer |

| Product Version | 1.2 |

File Traits

- big overlay

- packed

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 2,135 |

|---|---|

| Potentially Malicious Blocks: | 147 |

| Whitelisted Blocks: | 1,988 |

| Unknown Blocks: | 0 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Agent.LDA

- Banload.XA

- Injector.FCH

- Injector.FHBF

- Injector.FHBG

Show More

- Injector.KDG

- Injector.KS

- Injector.KSJ

- Injector.KZP

- Injector.PMB

- Injector.XN

- Kryptik.YHB

- Lokibot.G

- PWS.Onlinegames.AS

- Trojan.Injector.Gen.FBD

- Trojan.Injector.Gen.GEZ

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\appdata\local\temp\1016-0.jpg | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\1016-1.jpg | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\1016-2.jpg | Generic Read,Write Data,Write Attributes,Write extended,Append data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Anti Debug |

|

| User Data Access |

|

| Other Suspicious |

|

| Keyboard Access |

|