Cerber

Czasami zamiast używać własnych narzędzi hakerskich w różnych niebezpiecznych operacjach, cyberprzestępcy decydują się na sprzedaż ich jako usługi. Ten trend nazywa się malware-as-a-service i jest dość popularny w świecie cyberprzestępczości. W ten sposób nawet osoby bez umiejętności technicznych mogą obsługiwać zagrożenie i generować przychody na plecach niewinnych użytkowników. Niedawno badacze złośliwego oprogramowania odkryli nowe złośliwe oprogramowanie jako usługę oferowane na forum hakerskim. To zagrożenie nazywa się Cerberus i uważa się, że powstało w Federacji Rosyjskiej. Cerberus to trojan bankowy oparty na systemie Android o imponujących możliwościach gromadzenia ważnych danych i unikania oprogramowania debugującego złośliwe oprogramowanie.

Czasami zamiast używać własnych narzędzi hakerskich w różnych niebezpiecznych operacjach, cyberprzestępcy decydują się na sprzedaż ich jako usługi. Ten trend nazywa się malware-as-a-service i jest dość popularny w świecie cyberprzestępczości. W ten sposób nawet osoby bez umiejętności technicznych mogą obsługiwać zagrożenie i generować przychody na plecach niewinnych użytkowników. Niedawno badacze złośliwego oprogramowania odkryli nowe złośliwe oprogramowanie jako usługę oferowane na forum hakerskim. To zagrożenie nazywa się Cerberus i uważa się, że powstało w Federacji Rosyjskiej. Cerberus to trojan bankowy oparty na systemie Android o imponujących możliwościach gromadzenia ważnych danych i unikania oprogramowania debugującego złośliwe oprogramowanie.

Spis treści

Tanie i regularnie aktualizowane

W przeciwieństwie do popularnego trojana bankowego Anubis, trojan bankowy Cerberus jest dość tani, co prawdopodobnie sprawi, że natychmiast przyciągnie on znaczną uwagę. Ponadto twórca trojana Cerberus regularnie aktualizuje narzędzie hakerskie, dzięki czemu to złośliwe oprogramowanie jako usługa będzie jeszcze bardziej atrakcyjne dla potencjalnych nabywców.

W tym tygodniu złośliwe oprogramowanie odc.8: Blokada COVID-19 powoduje wzrost liczby oszustw związanych z telepracą #thisweekinmalware

Nakładki phishingowe

Trojan bankowy Cerberus polega na wyświetlaniu nakładek phishingowych, gdy użytkownik próbuje przede wszystkim wejść w interakcję z legalną aplikacją bankową. Ten trojan posiada również moduł keyloggera, który umożliwi jego operatorom zbieranie danych od ofiary, takich jak nazwy użytkowników i hasła do różnych kont. Co więcej, to zagrożenie może również zbierać listę kontaktów użytkownika.

Hakerzy Cerberusa próbują modyfikować ustawienia urządzenia i promować złośliwe oprogramowanie za pośrednictwem mediów społecznościowych

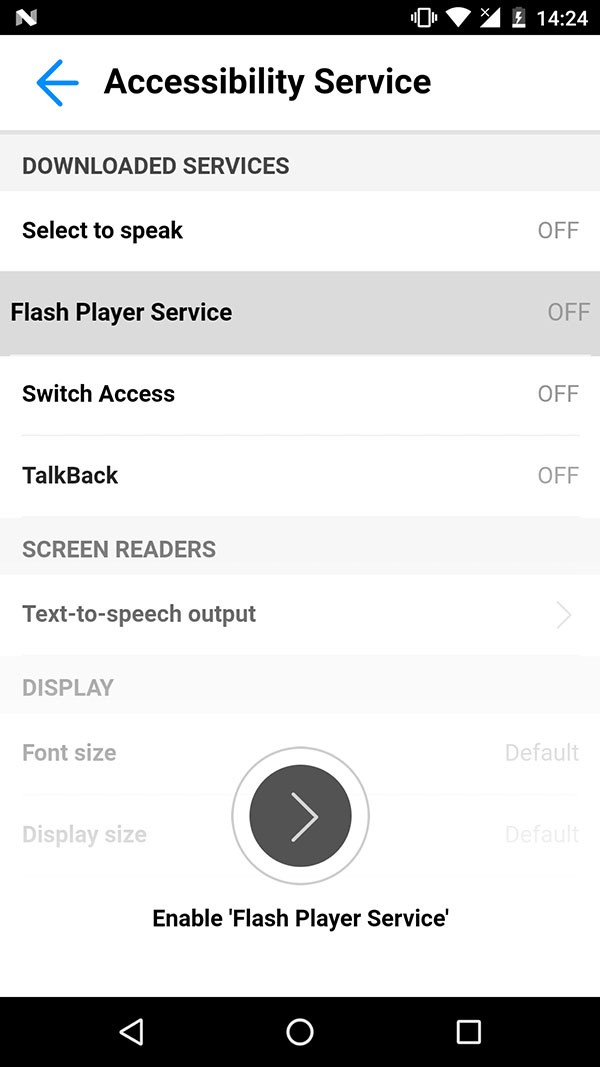

Podstawowy kod, który pozwala Cerberusowi uzyskać dostęp do zainfekowanego urządzenia, zaczyna się od zmodyfikowania usług ułatwień dostępu urządzeń z Androidem w celu uzyskania określonych uprawnień, jak pokazano na poniższym obrazku.

Urządzenie z Androidem zainfekowane Cerberusem po modyfikacji ustawień usługi ułatwień dostępu – źródło: Threatfabric.com

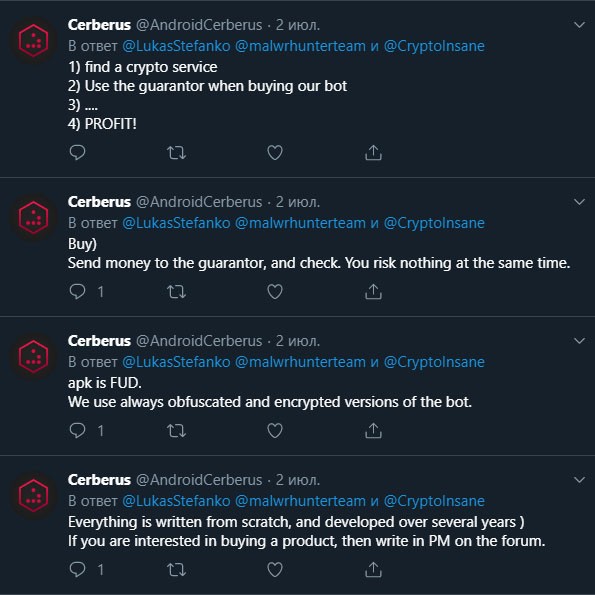

Wielu badaczy bezpieczeństwa odkryło, że cyberprzestępcy stojący za złośliwym oprogramowaniem bankowym Cerberus mają oficjalne konto na Twitterze, które było używane w przeszłości do promowania treści i treści multimedialnych w celu rozpowszechniania złośliwego oprogramowania. Poniższy zrzut ekranu pochodzi z ich konta na Twitterze z ostatniej kampanii reklamowej.

Obraz konta Twittera hakerów Cerberusa i tweety promujące ich złośliwe oprogramowanie — źródło: Threatfabric.com

Ograniczona liczba docelowych aplikacji bankowych

Liczba stron internetowych i aplikacji bankowych, do których atakowania został zaprogramowany trojan Cerberus, jest nadal dość ograniczona. Wśród nich jest siedem amerykańskich aplikacji bankowych, siedem francuskich aplikacji bankowych i jedna japońska aplikacja bankowa. Oprócz aplikacji bankowych trojan Cerberus ma na swojej liście celów także piętnaście aplikacji niebankowych. Zagrożenie jest w stanie wykryć, kiedy użytkownik otworzy jedną z aplikacji ze swojej listy i nakłoni go do wprowadzenia danych logowania w fałszywej nakładce phishingowej, która jest prawie identyczna z legalną nakładką portalu bankowego. Trojan bankowy Cerberus może również być w stanie uniknąć uwierzytelniania dwuskładnikowego, które wiele stron bankowych oferuje jako dodatkowy środek bezpieczeństwa.

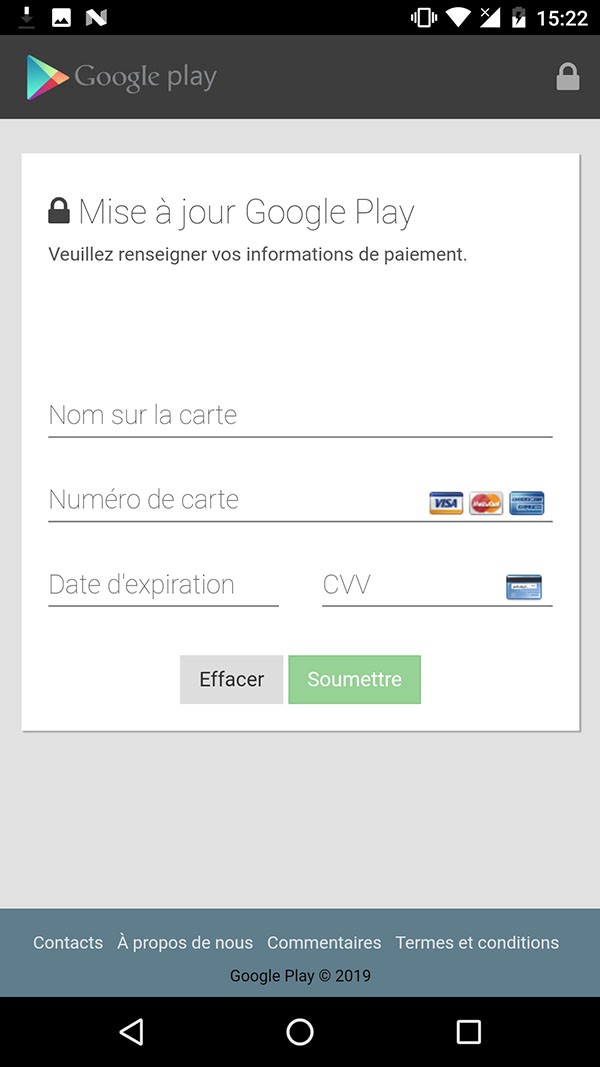

Wiele sprytnych działań trojana Cerberus obejmuje nakładki Flash. Taki proces obejmuje kierowanie do użytkownika poprzez wyświetlenie nakładki Flash, która wygląda jak nieszkodliwy ekran logowania, jak pokazano na poniższym obrazku. Dzięki takiej nakładce Cerberus może uzyskać dane bankowe lub informacje o karcie kredytowej od użytkownika, który nie może podejrzewać problemu, ponieważ formularz wyświetlania wygląda na zgodny z prawem. Środowisko piaskownicy może skłonić Cerberusa do zebrania danych i wykonania złośliwych funkcji.

Przykład formularza karty nakładki Flash z urządzenia zainfekowanego Cerberusem — źródło: Threatfabric.com

Aby uniknąć potencjalnego środowiska piaskownicy, trojan bankowy Cerberus wykorzystuje interesującą technikę. Ten trojan sprawdza, czy jest uruchomiony na legalnym urządzeniu, korzystając z jednego z czujników odpowiedzialnych za zliczanie kroków użytkownika - jeśli pozostanie na poziomie zero, złośliwe oprogramowanie pozostanie uśpione. Jeśli jednak zostanie osiągnięta określona liczba kroków, Cerberus będzie kontynuował swoją szkodliwą działalność.

Jest prawdopodobne, że wielu cyberprzestępców zainteresuje się tą ofertą złośliwego oprogramowania jako usługi, aw niedalekiej przyszłości możemy zaobserwować falę ataków z wykorzystaniem trojana Cerberus. Użytkownicy Androida muszą przestać lekceważyć znaczenie bezpieczeństwa swoich urządzeń i upewnić się, że zainstalowali legalną aplikację anty-malware, która ochroni ich inteligentne urządzenia przed zagrożeniami, takimi jak trojan bankowy Cerberus.