Cerberus

Soms kiezen cybercriminelen ervoor om ze als een service te verkopen in plaats van hun eigen hacktools te gebruiken bij verschillende bedreigende operaties. Deze trend wordt malware-as-a-service genoemd en is vrij populair in de wereld van cybercriminaliteit. Op deze manier kunnen zelfs personen zonder technische vaardigheden een bedreiging bedienen en inkomsten genereren over de ruggen van onschuldige gebruikers. Onlangs ontdekten malwareonderzoekers een nieuwe malware-as-a-service die wordt aangeboden op een hackforum. Deze dreiging heet Cerberus en wordt verondersteld te zijn gedaan in de Russische Federatie. Cerberus is een op Android gebaseerde banktrojan met indrukwekkende mogelijkheden om belangrijke gegevens te verzamelen en software voor het opsporen van malware te vermijden.

Soms kiezen cybercriminelen ervoor om ze als een service te verkopen in plaats van hun eigen hacktools te gebruiken bij verschillende bedreigende operaties. Deze trend wordt malware-as-a-service genoemd en is vrij populair in de wereld van cybercriminaliteit. Op deze manier kunnen zelfs personen zonder technische vaardigheden een bedreiging bedienen en inkomsten genereren over de ruggen van onschuldige gebruikers. Onlangs ontdekten malwareonderzoekers een nieuwe malware-as-a-service die wordt aangeboden op een hackforum. Deze dreiging heet Cerberus en wordt verondersteld te zijn gedaan in de Russische Federatie. Cerberus is een op Android gebaseerde banktrojan met indrukwekkende mogelijkheden om belangrijke gegevens te verzamelen en software voor het opsporen van malware te vermijden.

Inhoudsopgave

Goedkoop en regelmatig bijgewerkt

In tegenstelling tot de populaire Anubis banking trojan, is de Cerberus banking trojan vrij goedkoop, waardoor het waarschijnlijk onmiddellijk veel aandacht zal trekken. Bovendien zorgt de maker van de Cerberus-trojan ervoor dat de hacktool regelmatig wordt bijgewerkt, waardoor deze malware-as-a-service nog aantrekkelijker wordt voor potentiële kopers.

Deze week in Malware Ep8: COVID-19 Lockdown veroorzaakt een toename van telewerken oplichting #thisweekinmalware

Phishing-overlays

De Cerberus banking-trojan vertrouwt op weergave-phishing-overlays wanneer de gebruiker voornamelijk probeert te communiceren met een legitieme banktoepassing. Deze Trojan heeft ook een keylogger-module, waarmee de operators gegevens van het slachtoffer kunnen verzamelen, zoals gebruikersnamen en wachtwoorden voor verschillende accounts. Bovendien kan deze dreiging ook de lijst met contactpersonen van de gebruiker verzamelen.

Cerberus-hackers proberen apparaatinstellingen te wijzigen en malware te promoten via sociale media

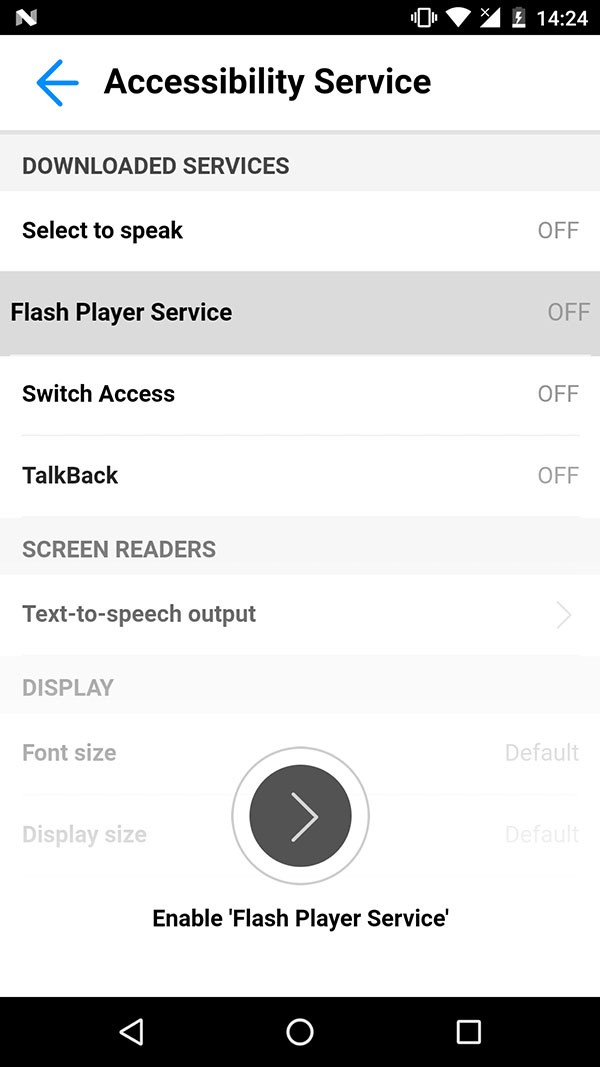

De onderliggende code waarmee Cerberus toegang kan krijgen tot een geïnfecteerd apparaat, begint met het aanpassen van de toegankelijkheidsservices van Android-apparaten voor bepaalde privileges, zoals weergegeven in de onderstaande afbeelding.

Android-apparaat geïnfecteerd met Cerberus waarvan de instellingen voor de toegankelijkheidsservice zijn gewijzigd - Bron: Threatfabric.com

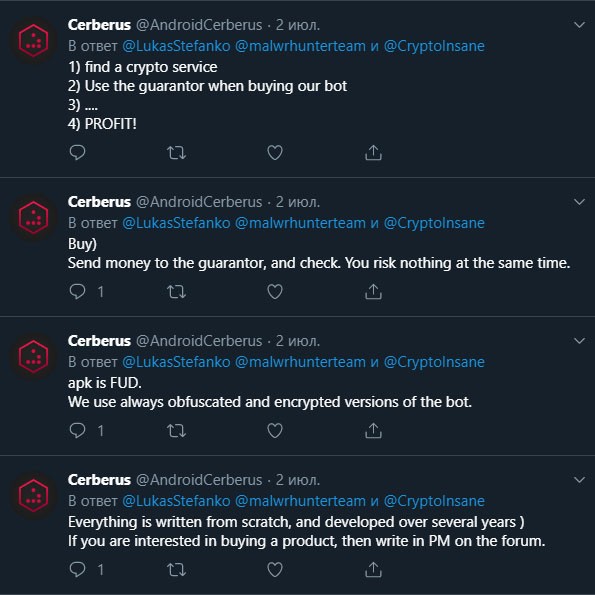

Meerdere beveiligingsonderzoekers hebben ontdekt dat de bedreigingsactoren achter de Cerberus banking-malware een officieel Twitter-account hebben dat in het verleden is gebruikt om inhoud en media-inhoud te promoten om de malware te verspreiden. De onderstaande schermafbeelding is afkomstig van hun Twitter-account van een recente advertentiecampagne.

Afbeelding van het Twitter-account van Cerberus-hackers en tweets die hun malware promoten – Bron: Threatfabric.com

Beperkt aantal getargete banktoepassingen

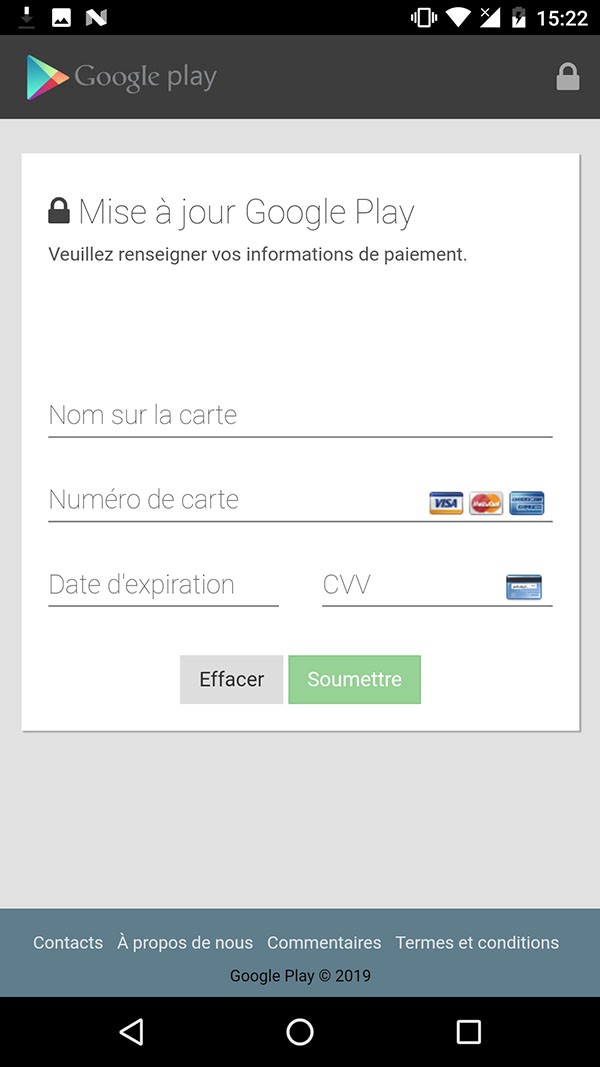

Het aantal bancaire websites en applicaties waarop de Cerberus Trojan was geprogrammeerd, is nog vrij beperkt. Onder hen zijn zeven Amerikaanse bankapplicaties, zeven Franse bankapplicaties en één Japanse bankapplicatie. Naast de bancaire applicaties heeft de Cerberus Trojan ook vijftien niet-bancaire applicaties op zijn doellijst. De dreiging kan detecteren wanneer een gebruiker een van de applicaties op de lijst opent en hen zou misleiden om hun inloggegevens in te voeren in een nep-phishing-overlay die bijna identiek is aan de legitieme overlay van het bankportaal. De Cerberus banking-trojan kan mogelijk ook de tweefactorauthenticatie vermijden, die veel bankwebsites als extra veiligheidsmaatregel aanbieden.

De vele slimme acties van Cerberus Trojan omvatten Flash-overlays. Een dergelijk proces houdt in dat de gebruiker wordt getarget door een Flash-overlay weer te geven die eruitziet als een onschadelijk inlogscherm, zoals aangetoond in de onderstaande afbeelding. Via een dergelijke overlay kan Cerberus bankgegevens of creditcardgegevens verkrijgen van de gebruiker die het probleem mogelijk niet vermoedt, aangezien het weergaveformulier er legitiem uitziet. De sandbox-omgeving kan Cerberus ertoe aanzetten om vervolgens de gegevens te verzamelen en zijn kwaadaardige functies uit te voeren.

Voorbeeld van een Flash-overlaykaartformulier van een met Cerberus geïnfecteerd apparaat - Bron: Threatfabric.com

Om een potentiële sandbox-omgeving te vermijden, gebruikt de Cerberus banking-trojan een interessante techniek. Deze trojan controleert of het op een legitiem apparaat wordt uitgevoerd door een van de sensoren te gebruiken die verantwoordelijk zijn voor het tellen van de voetstappen van de gebruiker - als het op nul blijft, blijft de malware inactief. Als echter een bepaald aantal voetstappen wordt bereikt, zal Cerberus doorgaan met zijn schadelijke activiteit.

Het is waarschijnlijk dat veel cybercriminelen interesse zullen hebben in dit malware-as-a-service-aanbod, en in de nabije toekomst kunnen we een golf van aanvallen zien waarbij de Cerberus-trojan betrokken is. Android-gebruikers moeten het belang van de beveiliging van hun apparaten niet langer onderschatten en ervoor zorgen dat ze een legitieme anti-malwaretoepassing installeren, die hun slimme apparaten beschermt tegen bedreigingen zoals de Cerberus banking-trojan.