GozNym

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

排名:特定威脅在 EnigmaSoft 的威脅數據庫中的排名。

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 50 % (中等的) |

| 受感染的计算机: | 3 |

| 初见: | April 15, 2016 |

| 最后一次露面: | February 14, 2019 |

| 受影响的操作系统: | Windows |

GozNym是一種特洛伊木馬病毒感染,結合了兩個非常破壞性的威脅:Gozi ISFB和Nymaim。 GozNym的名稱分別由這兩個威脅的名稱組成。 GozNym已成為對計算機安全的嚴重威脅。通過利用其所基於的兩種威脅的最佳功能,GozNym創造了一種特別複雜且難以應對的新威脅。有關該惡意軟件的最新消息表明,它是由一群組織良好的網絡騙子操縱的,其主要目標是全世界的銀行,信用合作社和流行的電子商務平台。按照其性質,GozNym在2016年4月首次亮相後的短短幾週內,便從美國,德國和加拿大的金融機構挪用了數百萬美元。當時,GozNym與另一個名為Avalanche的惡意軟件操作相關聯,該軟件為包括GozNym在內的多個大型惡意軟件家族提供了託管,但在同一年被拆除。

GozNym是一種特洛伊木馬病毒感染,結合了兩個非常破壞性的威脅:Gozi ISFB和Nymaim。 GozNym的名稱分別由這兩個威脅的名稱組成。 GozNym已成為對計算機安全的嚴重威脅。通過利用其所基於的兩種威脅的最佳功能,GozNym創造了一種特別複雜且難以應對的新威脅。有關該惡意軟件的最新消息表明,它是由一群組織良好的網絡騙子操縱的,其主要目標是全世界的銀行,信用合作社和流行的電子商務平台。按照其性質,GozNym在2016年4月首次亮相後的短短幾週內,便從美國,德國和加拿大的金融機構挪用了數百萬美元。當時,GozNym與另一個名為Avalanche的惡意軟件操作相關聯,該軟件為包括GozNym在內的多個大型惡意軟件家族提供了託管,但在同一年被拆除。

目錄

全球GozNym惡意軟件操作已被撤銷

在六個國家的警察當局,歐洲刑警組織和美國司法部的參與下,經過協調的國際調查,2019年5月,GozNym惡意軟件操作被撤銷。黑客組的十名成員中有五名已被捕,其餘的則設法逃脫並據稱在俄羅斯躲藏起來。據估計,GozNym惡意軟件在其生存期間已感染了41,000台計算機,並試圖從受害者中提取1億美元。然而,目前還不清楚騙子實際上成功賺了多少錢。起訴書中的細節揭示了操作GozNym惡意軟件的黑客人員的組織嚴密。小組成員由來自俄羅斯和其他多個國家/地區的自由職業者網絡犯罪專家組成,每個專家都高度專注於惡意軟件運營鏈中的特定任務-編碼人員,惡意軟件開發人員,“防彈項目”託管提供商,監督者,“帳戶接管”經理,人們可以“兌現”和洗劫被盜的資金,“ mu子”等。似乎乘員組是從在線論壇中招募來的,他們通過聊天協調活動。

最終成為GozNym木馬的致命組合

早在2016年,PC安全研究人員就發現GozNym的同時觀察到Gozi ISFB和Nymaim的混合體。顯然,Nymaim的創建者重新編譯了該威脅的源代碼,並將以前洩漏的Gozi ISFB的一部分包含在其代碼中,以賦予其新功能。因此,這兩種威脅的組合導致了一種威脅,該威脅已被用來對美國和加拿大的24多家銀行進行重大的金融欺詐攻擊。

GozNym具有每個組件的最佳功能。該木馬使用了Nymaim的高效滴管和滲透機制。同時,它實現了Gozi ISFB提取受害者的金錢和財務數據的功能。 Nymaim以其持久性和隱身性而聞名,它允許GozNym進入未被檢測到的計算機並在後台運行,而不會向受害人或受影響的計算機的安全軟件發出警報。 GozNym從Gozi ISFB中獲得了通過其Web瀏覽器欺騙計算機用戶的功能。事實證明,兩種強大的惡意軟件威脅的融合對於對毫無戒心的計算機用戶進行攻擊非常有效。

GozNym如何在野外傳播

GozNym已通過損壞的電子郵件附件傳播。與GozNym相關的惡意文件可能利用Microsoft Office中的漏洞,當啟用宏時,該漏洞允許執行損壞的代碼。 GozNym使用Nymaim的兩階段Trojan滴管進行攻擊,此功能已引起PC安全研究人員的注意。這意味著GozNym通過漏洞利用工具包進入受害者的計算機,然後惡意軟件在受害者的計算機上傳遞其負載的第二階段。本質上,GozNym使用兩個可執行文件進行攻擊。有跡象表明這兩種威脅可能混合在一起。此威脅的早期版本將使用Nymaim的刪除程序以損壞的DLL文件的形式註入Gozi ISFB的財務模塊。

一旦GozNym進入受害者的計算機,惡意軟件便會充當鍵盤記錄程序。它劫持了受害者的網絡瀏覽器,並使他們向網絡銀行網站注入網絡釣魚域。然後,當用戶登錄其在線銀行帳戶時,惡意軟件會竊取憑據並接管該帳戶。此外,GozNym在被劫持的瀏覽器中插入一個旨在誘騙用戶輸入第二個代碼的字段。然後捕獲此代碼,以後將其用於破壞兩因素身份驗證。 GozNym還具有混淆的代碼,可使其逃避反惡意軟件程序。

一旦受害者的憑證被盜,它們將被發送到管理面板,“帳戶接管”專家將使用該面板登錄帳戶,並嘗試通過電子轉帳來竊取資金。接下來是“兌現”步驟,在該步驟中,機組的其他成員收到被盜的資金並負責洗錢。最後,低級運營商或所謂的“錢mu子”從ATM機上取款。 GozNym黑客小組的這些最後成員尚未被定罪。

GozNym用作殭屍網絡並連接到C&C服務器

可以追溯到GozNym的許多行為,它充當一個殭屍網絡,其中包含多個系統。在那些系統中,可以通過特定的IP(Internet協議)地址利用GozNym進行連接。這些IP來自計算機安全研究人員發現的特定國家/地區。

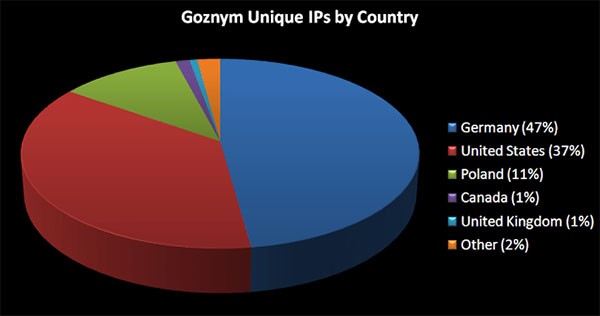

思科Talos團隊的GozNym IP按國家/地區圖表進行連接

在接收信標以與受GozNym感染的系統進行通信的國家中,德國位居首位,佔47%,美國緊隨其後,佔37%。上面的圖表代表了被發現用於GozNym威脅和服務器的國家(地區)的獨特IP,這些數據是由Cisco Talos團隊的專家確定的,他們已經分析了威脅並確定了變體。