GozNym

威胁评分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威胁记分卡是针对不同恶意软件威胁的评估报告,由我们的研究团队收集和分析。 EnigmaSoft 威胁记分卡使用多个指标对威胁进行评估和排名,包括现实世界和潜在风险因素、趋势、频率、普遍性和持续性。 EnigmaSoft 威胁记分卡会根据我们的研究数据和指标定期更新,对广泛的计算机用户有用,从寻求解决方案以从系统中删除恶意软件的最终用户到分析威胁的安全专家。

EnigmaSoft 威胁记分卡显示各种有用的信息,包括:

排名: EnigmaSoft 威胁数据库中特定威胁的排名。

严重性级别:根据我们的风险建模过程和研究,确定的对象的严重性级别,以数字形式表示,如我们的威胁评估标准中所述。

受感染计算机: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

另请参阅威胁评估标准。

| 威胁级别: | 50 % (中等的) |

| 受感染的计算机: | 3 |

| 初见: | April 15, 2016 |

| 最后一次露面: | February 14, 2019 |

| 受影响的操作系统: | Windows |

GozNym是一种特洛伊木马病毒感染,结合了两个非常破坏性的威胁:Gozi ISFB和Nymaim。 GozNym的名称分别由这两个威胁的名称组成。 GozNym已成为对计算机安全的严重威胁。通过利用其所基于的两种威胁的最佳功能,GozNym创造了一种特别复杂且难以应对的新威胁。有关该恶意软件的最新消息表明,它是由一群组织良好的网络骗子操纵的,其主要目标是全世界的银行,信用合作社和流行的电子商务平台。按照其性质,GozNym在2016年4月首次亮相后的短短几周内,便从美国,德国和加拿大的金融机构挪用了数百万美元。当时,GozNym与另一个名为Avalanche的恶意软件操作相关联,该软件为包括GozNym在内的多个大型恶意软件家族提供了托管,但在同一年被拆除。

GozNym是一种特洛伊木马病毒感染,结合了两个非常破坏性的威胁:Gozi ISFB和Nymaim。 GozNym的名称分别由这两个威胁的名称组成。 GozNym已成为对计算机安全的严重威胁。通过利用其所基于的两种威胁的最佳功能,GozNym创造了一种特别复杂且难以应对的新威胁。有关该恶意软件的最新消息表明,它是由一群组织良好的网络骗子操纵的,其主要目标是全世界的银行,信用合作社和流行的电子商务平台。按照其性质,GozNym在2016年4月首次亮相后的短短几周内,便从美国,德国和加拿大的金融机构挪用了数百万美元。当时,GozNym与另一个名为Avalanche的恶意软件操作相关联,该软件为包括GozNym在内的多个大型恶意软件家族提供了托管,但在同一年被拆除。

目录

全球GozNym恶意软件操作已被撤销

在六个国家的警察当局,欧洲刑警组织和美国司法部的参与下,经过协调的国际调查,2019年5月,GozNym恶意软件操作被撤销。黑客组的十名成员中有五名已被捕,其余的则设法逃脱并据称在俄罗斯躲藏起来。据估计,GozNym恶意软件在其生存期间已感染了41,000台计算机,并试图从受害者中提取1亿美元。然而,目前还不清楚骗子实际上成功赚了多少钱。起诉书中的细节揭示了操作GozNym恶意软件的黑客人员的组织严密。小组成员由来自俄罗斯和其他多个国家/地区的自由职业者网络犯罪专家组成,每个专家都高度专注于恶意软件运营链中的特定任务-编码人员,恶意软件开发人员,“防弹项目”托管提供商,监督者,“帐户接管”经理,人们可以“兑现”和洗劫被盗的资金,“ mu子”等。似乎乘员组是从在线论坛中招募来的,他们通过聊天协调活动。

最终成为GozNym木马的致命组合

早在2016年,PC安全研究人员就发现GozNym的同时观察到Gozi ISFB和Nymaim的混合体。显然,Nymaim的创建者重新编译了该威胁的源代码,并将以前泄漏的Gozi ISFB的一部分包括在其代码中,以赋予其新功能。因此,这两种威胁的组合导致了一种威胁,该威胁已被用来对美国和加拿大的24多家银行进行重大的金融欺诈攻击。

GozNym具有每个组件的最佳功能。该木马使用了Nymaim的高效滴管和渗透机制。同时,它实现了Gozi ISFB提取受害者的金钱和财务数据的功能。 Nymaim以其持久性和隐身性而闻名,它允许GozNym进入未被检测到的计算机并在后台运行,而不会向受害人或受影响的计算机的安全软件发出警报。 GozNym从Gozi ISFB中获得了通过其Web浏览器欺骗计算机用户的功能。事实证明,两种强大的恶意软件威胁的融合对于对毫无戒心的计算机用户进行攻击非常有效。

GozNym如何在野外传播

GozNym已通过损坏的电子邮件附件传播。与GozNym相关的恶意文件可能利用Microsoft Office中的漏洞,当启用宏时,该漏洞允许执行损坏的代码。 GozNym使用Nymaim的两阶段Trojan滴管进行攻击,此功能已引起PC安全研究人员的注意。这意味着GozNym通过漏洞利用工具包进入受害者的计算机,然后恶意软件在受害者的计算机上传递其有效负载的第二阶段。本质上,GozNym使用两个可执行文件进行攻击。有迹象表明这两种威胁可能混合在一起。此威胁的早期版本将使用Nymaim的删除程序以损坏的DLL文件的形式注入Gozi ISFB的财务模块。

一旦GozNym进入受害者的计算机,恶意软件便会充当键盘记录程序。它劫持了受害者的网络浏览器,并使他们向网络银行网站注入网络钓鱼域。然后,当用户登录其在线银行帐户时,恶意软件会窃取凭据并接管该帐户。此外,GozNym在被劫持的浏览器中插入一个旨在诱骗用户输入第二个代码的字段。然后捕获此代码,以后将其用于破坏两因素身份验证。 GozNym还具有混淆的代码,可使其逃避反恶意软件程序。

一旦受害者的凭证被盗,它们将被发送到管理面板,“帐户接管”专家将使用该面板登录帐户,并尝试通过电子转帐来窃取资金。接下来是“兑现”步骤,在该步骤中,机组的其他成员收到被盗的资金并负责洗钱。最后,低级运营商或所谓的“钱mu子”从ATM机上取款。 GozNym黑客小组的这些最后成员尚未被定罪。

GozNym用作僵尸网络并连接到C&C服务器

GozNym的许多动作可以追溯到它充当僵尸网络时,其中包含多个系统。在那些系统中,可以通过特定的IP(Internet协议)地址利用GozNym进行连接。这些IP来自计算机安全研究人员发现的特定国家/地区。

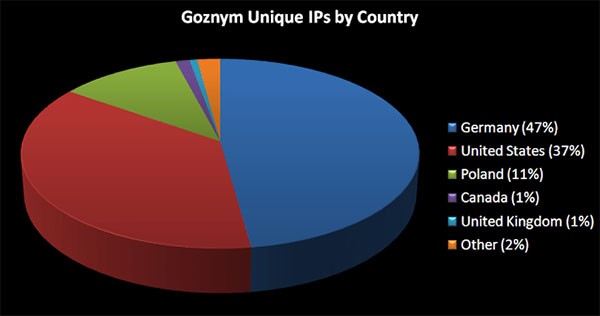

思科Talos团队的GozNym IP按国家/地区图表进行连接

在接收信标以与受GozNym感染的系统进行通信的国家中,德国位居首位,占47%,美国紧随其后,占37%。上面的图表代表了被发现用于GozNym威胁和服务器的各个国家(地区)的独特IP,这些数据是由Cisco Talos团队的专家确定的,他们已经分析了威胁并确定了变体。