GarrantyDecrypt勒索软件

威胁评分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威胁记分卡是针对不同恶意软件威胁的评估报告,由我们的研究团队收集和分析。 EnigmaSoft 威胁记分卡使用多个指标对威胁进行评估和排名,包括现实世界和潜在风险因素、趋势、频率、普遍性和持续性。 EnigmaSoft 威胁记分卡会根据我们的研究数据和指标定期更新,对广泛的计算机用户有用,从寻求解决方案以从系统中删除恶意软件的最终用户到分析威胁的安全专家。

EnigmaSoft 威胁记分卡显示各种有用的信息,包括:

排名: EnigmaSoft 威胁数据库中特定威胁的排名。

严重性级别:根据我们的风险建模过程和研究,确定的对象的严重性级别,以数字形式表示,如我们的威胁评估标准中所述。

受感染计算机: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

另请参阅威胁评估标准。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 11 |

| 初见: | October 14, 2018 |

| 最后一次露面: | July 23, 2019 |

| 受影响的操作系统: | Windows |

GarrantyDecrypt勒索软件是一种加密勒索软件木马。 GarrantyDecrypt勒索软件于2018年10月10日首次报道。GarrantyDecrypt勒索软件正通过使用垃圾邮件附件分发给受害者。受害者通常会收到带有嵌入式宏的Microsoft Word文件,该文件在打开后会在目标计算机上安装GarrantyDecrypt Ransomware。安装后,GarrantyDecrypt勒索软件旨在劫持受害者的文件作为人质,之后要求勒索赎金。

目录

您是否应该信任GarrantyDecrypt勒索软件的名称的承诺?

GarrantyDecrypt勒索软件针对用户生成的文件,该文件可能包括许多文档,例如视频,音频,文本和其他文件类型。诸如GarrantyDecrypt Ransomware之类的威胁将针对此类攻击的数据示例包括:

.jpg,.jpeg,.raw,.tif,.gif,.png,.bmp,.3dm,.max,.accdb,.db,.dbf,.mdb,.pdb,.sql,.dwg,.dxf ,.cpp,.cs,.h,.php,.asp,.rb,.java,.jar,.class,.py,.js,.aaf,.aep,.aepx,.plb,.prel 、. prproj,.aet,.ppj,.psd,.indd,.indl,.indt,.indb,.inx,.idml,.pmd,.xqx,.xqx,.ai,.eps,.ps,.svg, .swf,.fla,.as3,.as,.txt,.doc,.dot,.docx,.docm,.dotx,.dotm,.docb,.rtf,.wpd,.wps,.msg,.pdf ,.xls,.xlt,.xlm,.xlsx,.xlsm,.xltx,.xltm,.xlsb,.xla,.xlam,.xll,.xlw,.ppt,.pot,.pps,.pptx 、. pptm,.potx,.potm,.ppam,.ppsx,.ppsm,.sldx,.sldm,.wav,.mp3,.aif,.iff,.m3u,.m4u,.mid,.mpa,.wma, .ra,.avi,.mov,.mp4,.3gp,.mpeg,.3g2,.asf,.asx,.flv,.mpg,.wmv,.vob,.m3u8,.dat,.csv,.efx ,.sdf,.vcf,.xml,.ses,.qbw,.qbb,.qbm,.qbi,.qbr,.cnt,.des,.v30,.qbo,.ini,.lgb,.qwc 、. qbp,.aif,.qba,.tlg,.qbx,.qby,.1pa,.qpd,.txt,.set,.iif,.nd,.rtp,.tlg,.wav,.qsm,.qss, .qst,.fx0,.fx1,.mx0,.fpx,.fxr,.fim,.ptb,.ai,.pfb,.cgn,.vsd 、. cdr,.cmx,.cpt,.csl,.cur,.des,.dsf,.ds4,.drw,.eps,.ps,.prn,.gif,.pcd,.pct,.pcx,.plt, .rif,.svg,.swf,.tga,.tiff,.psp,.ttf,.wpd,.wpg,.wi,.raw,.wmf,.txt,.cal,.cpx,.shw,.clk ,.cdx,.cdt,.fpx,.fmv,.img,.gem,.xcf,.pic,.mac,.met,.pp4,.pp5,.ppf,.nap,.pat,.ps 、. prn,.sct,.vsd,.wk3,.wk4,.xpm,.zip,.rar。

GarrantyDecrypt勒索软件将在攻击中使用强大的加密算法,以使受害者的文件无法访问。在文件被劫持为人质后,GarrantyDecrypt勒索软件将通过在文件名中添加文件扩展名'.garrantydecrypt'来重命名文件。 GarrantyDecrypt勒索软件以名为“#RECOVERY_FILES#.txt”的文本文件的形式提供赎金记录,该文件被放置在受感染计算机的桌面上。以下是GarrantyDecrypt Ransomware勒索注释的全文:

'您的所有文件都已加密

您真的要还原文件吗?

写信给我们-garrantydecrypt@airmail.cc

告诉我们您的唯一ID

[随机字符]

威胁研究人员强烈建议计算机用户不要支付GarrantyDecrypt勒索软件勒索或联系负责此攻击的犯罪分子。这样做只会使罪犯继续制造和散布这种威胁。

保护您的数据免受GarrantyDecrypt Ransomware等威胁的威胁

不幸的是,GarantyDecrypt勒索软件和类似的威胁使用了一种非常强大的加密方法,并且无法还原当前受到攻击的文件。由于勒索软件感染可能导致许多问题,因此计算机用户应采取措施来抢先保护其数据。用户可以拥有的最佳保护计算机,应包括更新的安全程序和所有数据的备份副本。拥有数据的备份副本可确保在发生攻击时无需联系犯罪分子或花费金钱就可以恢复数据。

2018年12月28日更新— Nostro Ransomware

Nostro Ransomware是GarrantyDecrypt系列加密木马的第二个主要版本。最初的威胁于2018年10月10日出现,而新的威胁于2018年12月28日发布。Nostro Ransomware使用了新的赎金记录,新的文件扩展名,新的电子邮件以及略有改动的加密技术。 Nostro勒索软件被归类为另一种常规加密威胁,它消除了Windows中的“卷影”快照,覆盖了目标数据,并删除了系统还原点以防止轻松恢复。已知Nostro Ransomware可以扫描当前连接到PC的本地和可移动驱动器,并对标准数据容器进行编码。 Microsoft Word文件,演示文稿,PDF,电子书,数据库,音频和视频资料不可访问,但是您仍然可以复制/粘贴,移动和删除它们。这些文件带有“ .NOSTRO”后缀,并且类似“ Sabathon-Inmate 4859.acc”的名称被重命名为“ Sabathon-Inmate 4859.acc.NOSTRO”。新的赎金记录保留名称“#RECOVERY_FILES#.txt”,可以在用户的桌面上找到。但是,它具有一个全新的消息和电子邮件帐户:

恭喜!

您的所有文件都已加密!

现在,您应该向我们发送包含您个人识别码的电子邮件。

这封电子邮件将确认您已准备好支付解密密钥。

您必须为比特币的解密支付费用。价格取决于您写给我们的速度。

付款后,我们将向您发送解密工具,该工具将解密所有文件。

使用此电子邮件地址与我们联系

nostro19@protonmail.com

并告诉我们您的唯一ID

[随机字符]

使用勒索软件样本的计算机安全专家对此感到悲观,认为可以为Nostro Ransomware的受害者免费提供解密器。该恶意软件不包含硬编码的解密密钥,不会在受感染的主机上保留任何信息,并且在成功加密数据后会自毁。请勿联系“ nostro19@protonmail.com”并尝试商定一个优惠的价格。如果威胁作者怀疑您失去了对重要文件的访问权限,则他们可能会尝试对您进行概要分析并为您的数据提供荒谬的价格。使用受人尊敬的反恶意软件服务删除Nostro Ransomware,并确保您具有可移动存储磁盘来存储备份。

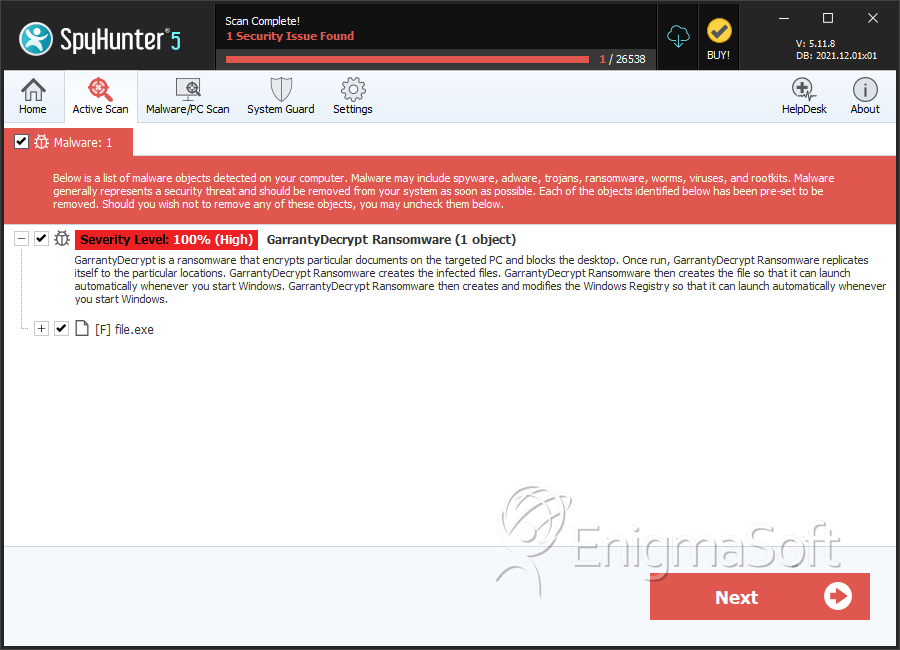

SpyHunter 检测并删除 GarrantyDecrypt勒索软件

文件系统详情

| # | 文件名 | MD5 |

检测

检测数: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

|

|---|---|---|---|

| 1. | file.exe | 7b16fbd06e3442bc9055208abd8f1ef3 | 0 |