Trojan.Agent.DFGI

Threat Scorecard

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards are assessment reports for different malware threats which have been collected and analyzed by our research team. EnigmaSoft Threat Scorecards evaluate and rank threats using several metrics including real-world and potential risk factors, trends, frequency, prevalence, and persistence. EnigmaSoft Threat Scorecards are updated regularly based on our research data and metrics and are useful for a wide range of computer users, from end users seeking solutions to remove malware from their systems to security experts analyzing threats.

EnigmaSoft Threat Scorecards display a variety of useful information, including:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

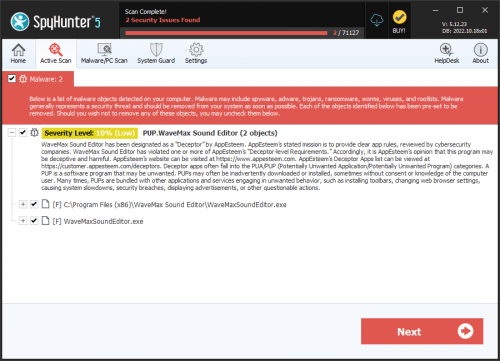

Severity Level: The determined severity level of an object, represented numerically, based on our risk modeling process and research, as explained in our Threat Assessment Criteria.

Infected Computers: The number of confirmed and suspected cases of a particular threat detected on infected computers as reported by SpyHunter.

See also Threat Assessment Criteria.

| Popularity Rank: | 12,985 |

| Threat Level: | 80 % (High) |

| Infected Computers: | 12 |

| First Seen: | February 28, 2025 |

| Last Seen: | March 17, 2026 |

| OS(es) Affected: | Windows |

Table of Contents

Analysis Report

General information

| Family Name: | Trojan.Agent.DFGI |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

dd5e878361721ff272ed7a0b558f2625

SHA1:

c55e5aa2bc2c014dbf59484ca3fc141196335dbc

SHA256:

0959112EF92F193393F006F3E449625BA310221BED44194B9F5A9BE4C679E523

File Size:

2.15 MB, 2150400 bytes

|

|

MD5:

ce8612d684aa6202decbd18858e8e6b1

SHA1:

348e3989bc8525b7cc23b1c9386afe5df810b029

SHA256:

7A33F85BF7CFAB8298CA8C49CA80045FF534BB54883A43E8B86EB46BD3CDC50B

File Size:

1.41 MB, 1409908 bytes

|

|

MD5:

e45536ffc585677fd44be2a452688d24

SHA1:

de4591573cdfc50e76abca877dd2d146a7289c3d

SHA256:

1863BBD4F9D2F84E482B13C67ACCE0BE4F5AFFA2128BFEE0C01C45DC8741CBF9

File Size:

4.57 MB, 4568576 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have exports table

- File doesn't have security information

- File has exports table

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

Show More

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.File Traits

- big overlay

- dll

- No Version Info

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 16,320 |

|---|---|

| Potentially Malicious Blocks: | 29 |

| Whitelisted Blocks: | 14,618 |

| Unknown Blocks: | 1,673 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Registry Modifications

Registry Modifications

This section lists registry keys and values that were created, modified and/or deleted by samples in this family. Windows Registry activity can provide valuable insight into malware functionality. Additionally, malware often creates registry values to allow itself to automatically start and indefinitely persist after an initial infection has compromised the system.| Key::Value | Data | API Name |

|---|---|---|

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\content::cacheprefix | RegNtPreCreateKey | |

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\cookies::cacheprefix | Cookie: | RegNtPreCreateKey |

| HKCU\software\microsoft\windows\currentversion\internet settings\5.0\cache\history::cacheprefix | Visited: | RegNtPreCreateKey |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Anti Debug |

|

| Process Terminate |

|

| Syscall Use |

Show More

|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

C:\WINDOWS\SysWOW64\rundll32.exe C:\WINDOWS\system32\rundll32.exe c:\users\user\downloads\de4591573cdfc50e76abca877dd2d146a7289c3d_0004568576.,LiQMAxHB

|