Программа-вымогатель Titancrypt

Угроза Titancrypt Ransomware использует невзламываемый алгоритм шифрования для блокировки данных своих жертв. Как и большинство угроз этого типа, целью злоумышленников является использование зашифрованных файлов в качестве рычага для вымогательства денег у пострадавших пользователей. Это конкретное вредоносное ПО было впервые обнаружено исследователем кибербезопасности под ником S!Ri в Твиттере.

При активации на скомпрометированных устройствах Titancrypt будет нацелен на широкий спектр данных и оставит файлы жертвы в непригодном для использования состоянии. Каждый зашифрованный файл будет отмечен добавлением «.titancrypt» к его исходному имени. После этого пострадавшие пользователи получат две записки о выкупе с инструкциями от хакеров. Один будет содержаться в текстовом файле с именем «_RECOVER__FILES.titancrypt.txt», а другой будет представлен во всплывающем окне.

Оглавление

Обзор требований

Инструкции, доставляемые через сообщения угрозы с требованием выкупа, очень короткие. Киберпреступники просто заявляют, что их жертвы должны заплатить выкуп в размере 20 злотых (польских злотых). Сумма составляет около 4,50 долларов США и должна быть отправлена на учетную запись Discord (titanware # 1405) с помощью службы предоплаты PaySafeCard. Конкретный выбор PLN может означать либо то, что угроза Titancrypt нацелена конкретно на пользователей из Польши, либо хакеры находятся в стране.

Сообщение о выкупе, найденное внутри текстового файла:

« Все ваши файлы были зашифрованы.

Чтобы разблокировать их, отправьте 20PLN PaySafeCard на дискорд: titanware#1405

Спасибо и хорошего дня!Всплывающее окно содержит следующее сообщение:

Ваши файлы (число) были зашифрованы!

Чтобы восстановить ваши данные…Пожалуйста, пришлите карту PaySafeCard на 20 злотых и пришлите мне на дискорд titanware#1405

Удачи 😀 '

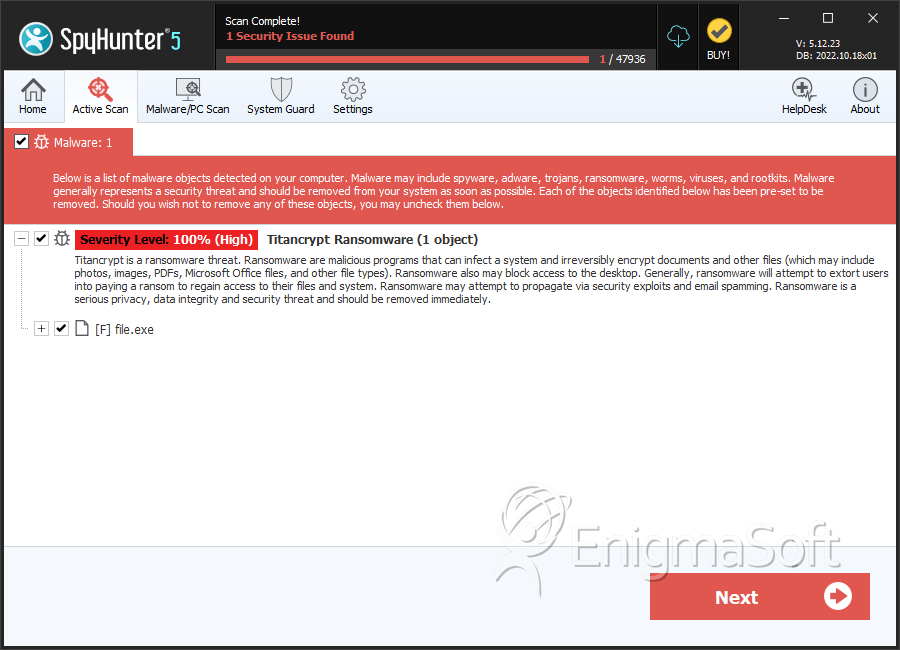

SpyHunter обнаруживает и удаляет Программа-вымогатель Titancrypt

Сведения о файловой системе

| # | Имя файла | MD5 |

Обнаружения

Обнаружения: количество подтвержденных и предполагаемых случаев конкретной угрозы, обнаруженных на зараженных компьютерах, согласно данным SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 24d547b886bfe8ca1898c124730a74f5 | 0 |