Ransomware Titancrypt

Zagrożenie Titancrypt Ransomware wykorzystuje niemożliwy do złamania algorytm szyfrowania do blokowania danych swoich ofiar. Podobnie jak w przypadku większości zagrożeń tego typu, celem atakujących jest wykorzystanie zaszyfrowanych plików do wyłudzenia pieniędzy od zaatakowanych użytkowników. To konkretne złośliwe oprogramowanie zostało po raz pierwszy zidentyfikowane przez badacza cyberbezpieczeństwa, który przechodzi na Twitterze przez S!Ri.

Po aktywacji na zaatakowanych urządzeniach Titancrypt będzie atakował szeroki zakres danych i pozostawi pliki ofiary w stanie bezużytecznym. Każdy zaszyfrowany plik zostanie oznaczony przez dodanie „.titancrypt” do jego oryginalnej nazwy. Następnie dotknięci użytkownicy otrzymają dwie notatki dotyczące okupu z instrukcjami hakerów. Jeden będzie zawarty w pliku tekstowym o nazwie „_RECOVER__FILES.titancrypt.txt”, podczas gdy drugi będzie prezentowany w wyskakującym oknie.

Spis treści

Przegląd wymagań

Instrukcje dostarczane za pośrednictwem wiadomości z żądaniem okupu są niezwykle krótkie. Cyberprzestępcy twierdzą po prostu, że ich ofiary muszą zapłacić okup w wysokości 20 zł. Kwota jest warta około 4,50 USD i powinna zostać wysłana na konto discord (tytanware nr 1405) za pomocą usługi płatności przedpłaconych PaySafeCard. Szczególny wybór PLN może oznaczać, że zagrożenie Titancrypt jest skierowane konkretnie do użytkowników z Polski lub hakerzy znajdują się w tym kraju.

Wiadomość z okupem znaleziona w pliku tekstowym to:

' Wszystkie twoje pliki zostały zaszyfrowane.

Aby je odblokować, wyślij 20 zł PaySafeCard na discord: titanware#1405

Dziękuję i miłego dnia!Wyskakujące okienko zawiera następujący komunikat:

Twoje pliki (liczba) zostały zaszyfrowane!

W celu odzyskania danych…Proszę o przesłanie 20 zł PaySafeCard i wyślij do mnie na discord titanware#1405

Powodzenia 😀 '

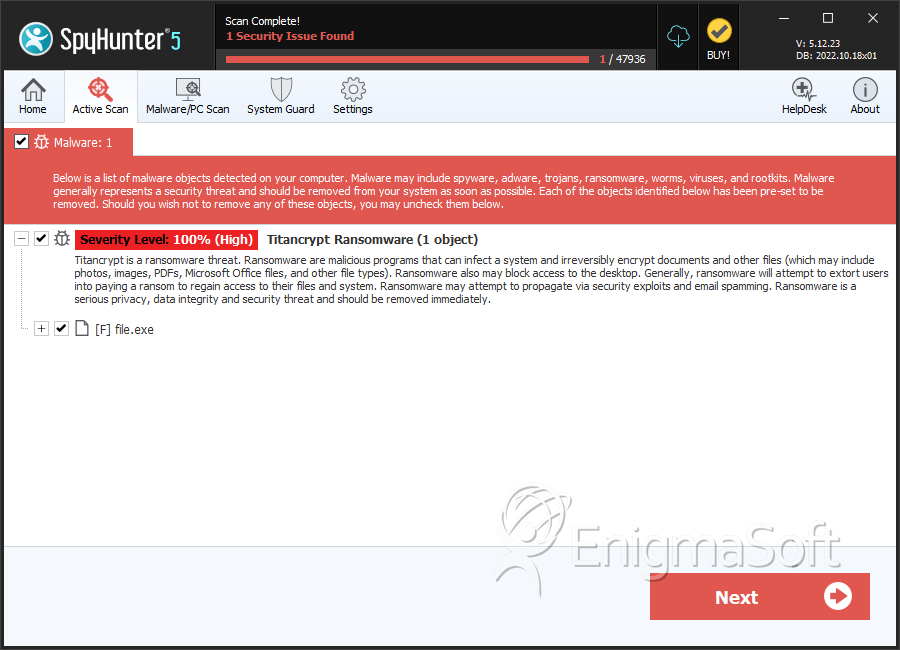

SpyHunter wykrywa i usuwa Ransomware Titancrypt

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 24d547b886bfe8ca1898c124730a74f5 | 0 |