Xctdoor Backdoor

O servidor de atualização de um fornecedor sul-coreano de ERP (Enterprise Resource Planning) foi descoberto comprometido, distribuindo um backdoor baseado em Go chamado Xctdoor. Os pesquisadores descobriram esse ataque em maio de 2024 e, embora não tenham identificado um ator ou grupo de ameaça específico, notaram semelhanças com as táticas usadas por Andariel, um subgrupo ligado ao notório Grupo Lazarus.

Estas tácticas reflectem incidentes passados envolvendo o adversário norte-coreano, que anteriormente explorou a solução ERP para disseminar malware como o HotCroissant (também conhecido como Rifdoor) em 2017. Isto foi conseguido através da implantação de código malicioso num mecanismo de actualização de software.

Índice

O Xctdoor Backdoor Fornece aos Invasores Inúmeras Capacidades Prejudiciais

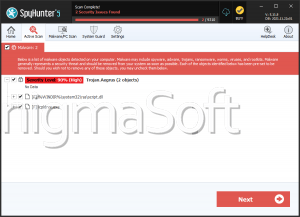

Durante a análise do ataque, foi determinado que o executável foi alterado para executar um arquivo DLL de um caminho específico usando o processo regsvr32.exe em vez de iniciar um downloader. Este arquivo DLL, conhecido como Xctdoor, possui recursos para capturar informações do sistema, como pressionamentos de teclas, capturas de tela e conteúdo da área de transferência, e executar comandos emitidos pelo invasor.

O Xctdoor se comunica com um servidor de Comando e Controle (C2) via HTTP, com criptografia de pacotes utilizando os algoritmos Mersenne Twister (MT19937) e Base64. O ataque também envolve outra variante de malware chamada XcLoader, projetada para injetar o Xctdoor em processos legítimos como ‘explorer.exe’. Descobertas recentes indicam casos em que servidores Web inadequadamente protegidos foram comprometidos para instalar o XcLoader desde pelo menos março de 2024.

O Mesmo Processo é Utilizado por Outras Ameaças de Malware

O processo regsvr32.exe foi explorado em outras campanhas ligadas à Coreia do Norte, nomeadamente pelo grupo Kimsuky APT. Eles utilizaram um backdoor não divulgad chamado HappyDoor, operacional desde pelo menos julho de 2021.

Essas sequências de ataque geralmente começam com e-mails de spearphishing distribuindo um arquivo compactado. Dentro deste arquivo, é encontrado um JavaScript ou conta-gotas ofuscado que, após a execução, inicia o HappyDoor junto com um arquivo chamariz. HappyDoor, implementado como um arquivo DLL através de regsvr32.exe, estabelece comunicação com um servidor remoto via HTTP. Suas funcionalidades incluem roubo de dados, recursos de download/upload de arquivos e a capacidade de autoatualização e encerramento de processos.

As Infecções Por um Backdoor podem Ter Consequências Graves para as Vítimas

As vítimas de infecções por malware backdoor podem enfrentar consequências graves devido à natureza furtiva e persistente dessas ameaças. Aqui estão alguns impactos potenciais:

- Roubo de dados : Os backdoors geralmente permitem que os invasores coletem informações privadas, como credenciais de login, dados financeiros, propriedade intelectual e arquivos pessoais. Esses dados coletados podem ser explorados para obter ganhos financeiros ou usados em ataques adicionais.

- Vigilância e monitoramento : Os backdoors podem permitir que invasores monitorem e vigiem as atividades da vítima, incluindo pressionamentos de teclas, capturas de tela, feeds de webcam e entrada de microfone. Esta invasão de privacidade pode levar à espionagem pessoal ou corporativa.

- Acesso não autorizado : Os invasores podem obter acesso não autorizado prolongado aos sistemas comprometidos. Esse acesso pode ser usado para manipular ou sabotar sistemas, interromper operações ou até mesmo implantar malware adicional.

- Comprometimento do sistema : Os backdoors geralmente enfraquecem a postura geral de segurança do sistema, tornando-o vulnerável a futuras explorações. Isso pode levar ao comprometimento de outros sistemas ou recursos conectados na rede.

- Perdas Financeiras : As empresas podem sofrer perdas financeiras devido ao roubo de fundos, perda de oportunidades de negócios, responsabilidades legais e custos associados aos esforços de remediação e recuperação.

- Danos à reputação : Para as organizações, uma infecção backdoor pode levar a danos à reputação, perda de confiança do cliente e diminuição do valor da marca. Isso pode ter consequências de longo prazo nas relações e operações comerciais.

- Interrupção operacional : Backdoors podem interromper as operações normais, causando falhas no sistema, lentidão ou condições de negação de serviço. Isso pode resultar em tempo de inatividade, perda de produtividade e impactos financeiros devido a interrupções nos serviços.

- Questões regulatórias e de conformidade : As organizações podem enfrentar multas regulatórias e consequências legais se os sistemas comprometidos lidarem com dados confidenciais sujeitos a leis de privacidade ou regulamentos do setor.

- Dificuldade de detecção e remoção : Backdoors são projetados para evitar a detecção por medidas de segurança, como software antimalware e firewalls. Detectá-los e removê-los completamente pode ser um desafio, exigindo conhecimento e ferramentas especializadas.

- Vulnerabilidade de longo prazo : Mesmo após a correção inicial, os sistemas comprometidos podem permanecer vulneráveis a ataques futuros ou a tentativas persistentes de reativação de backdoor por determinados invasores.

No geral, as consequências das infecções por malware backdoor podem ser graves e multifacetadas, afectando indivíduos e organizações em termos de danos financeiros, operacionais e de reputação, bem como comprometendo a sua privacidade e segurança.