TodoSwift Mac Malware

Pesquisadores de segurança cibernética descobriram uma nova cepa de malware para macOS chamada TodoSwift, que compartilha características com malware conhecido vinculado a grupos de hackers norte-coreanos.

Este aplicativo exibe vários comportamentos semelhantes a malwares anteriormente atribuídos à Coreia do Norte (DPRK), particularmente o grupo de ameaças BlueNoroff, que está associado a malwares como KANDYKORN e RustBucke. RustBucket, relatado pela primeira vez em julho de 2023, é um backdoor baseado em AppleScript projetado para recuperar payloads adicionais de um servidor Command-and-Control (C2).

Índice

Ameaças de Malware Vinculadas à Coreia do Norte

No final do ano passado, pesquisadores descobriram outro malware para macOS conhecido como KANDYKORN, que foi usado em um ataque cibernético direcionado a engenheiros de blockchain em uma bolsa de criptomoedas não identificada.

O KANDYKORN é entregue por meio de uma cadeia de infecção complexa de vários estágios e é equipado para acessar e exfiltrar dados do computador da vítima. Além disso, ele pode encerrar processos arbitrários e executar comandos no sistema host.

Uma similaridade fundamental entre as duas famílias de malware é o uso de domínios linkpc.net para operações de Comando e Controle (C2). Acredita-se que RustBucket e KANDYKORN sejam obra do Lazarus Group, incluindo seu subcluster conhecido como BlueNoroff.

A Coreia do Norte, por meio de grupos como o Lazarus Group, continua a visar empresas no setor de criptomoedas com o objetivo de coletar criptomoedas para contornar sanções internacionais que restringem seu crescimento econômico e suas ambições.

A Cadeia de Ataque do TodoSwift

No ataque TodoSwift, os cibercriminosos atacaram engenheiros de blockchain em um servidor de bate-papo público com uma isca adaptada às suas habilidades e interesses, prometendo recompensas financeiras.

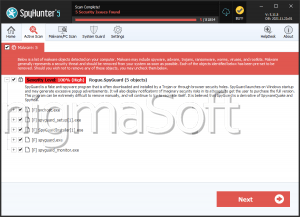

Descobertas recentes revelam que o TodoSwift é distribuído como um arquivo assinado chamado TodoTasks, que contém um componente dropper. Este componente é um aplicativo GUI construído com SwiftUI, projetado para apresentar um documento PDF armado para a vítima enquanto secretamente baixa e executa um binário de segundo estágio, uma técnica também usada pelo RustBucket.

A isca em PDF é um documento benigno relacionado ao Bitcoin hospedado no Google Drive, enquanto a carga ameaçadora é recuperada de um domínio controlado pelo ator, 'buy2x.com'. Essa carga é criada para coletar informações do sistema e implantar malware adicional.

Uma vez instalado, o malware pode reunir detalhes sobre o dispositivo, como a versão do sistema operacional e o modelo de hardware, comunicar-se com o servidor Command-and-Control (C2) via API e gravar dados em um arquivo executável no dispositivo. O uso de uma URL do Google Drive para a isca e a passagem da URL C2 como um argumento de lançamento para o binário de segundo estágio se alinha com as táticas vistas em malwares anteriores da DPRK visando sistemas macOS.

TodoSwift Mac Malware Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.