MAGA Ransomware

A crescente sofisticação das ameaças de ransomware destaca a necessidade crítica de medidas proativas de segurança cibernética. Entre as inúmeras cepas que assolam usuários em todo o mundo, o MAGA Ransomware — um membro da notória família do Dharma — surgiu como uma preocupação significativa. Sua capacidade de criptografar arquivos, alterar nomes de arquivos e exigir pagamentos de resgate ressalta a urgência de defesas robustas.

Índice

O Que é o MAGA Ransomware?

O MAGA Ransomware é projetado para interromper o acesso a dados pessoais ou organizacionais criptografando-os e exigindo pagamento pela descriptografia. Ele consegue isso anexando um ID exclusivo, um endereço de e-mail controlado pelo invasor e a extensão '.MAGA' a cada arquivo criptografado. Por exemplo, um arquivo chamado '1.png' é transformado em '1.png.id-9ECFA84E.[MAGA24@cyberfear.com].MAGA.'

Depois que os arquivos são criptografados, o MAGA entrega sua nota de resgate por meio de uma mensagem pop-up e um arquivo de texto chamado 'MAGA_info.txt'. As vítimas são direcionadas a contatar os invasores em endereços de e-mail específicos, fornecendo sua ID exclusiva para identificação. Notavelmente, a nota desencoraja as vítimas de buscar assistência de terceiros e as incentiva a cumprir com as exigências de resgate — embora especialistas em segurança cibernética desaconselhem fortemente isso, pois não há garantia de que os invasores fornecerão uma ferramenta de descriptografia funcional.

Como o MAGA Opera nos Bastidores

Como parte da família Dharma, a MAGA emprega técnicas avançadas para maximizar seu impacto:

- Criptografia de arquivos : Ele tem como alvo arquivos de rede locais e compartilhados, bloqueando-os atrás de um algoritmo de criptografia forte.

- Desabilitando defesas : O MAGA desabilita firewalls e exclui cópias de sombra de volume, eliminando possíveis vias de recuperação de arquivos.

- Mecanismos de persistência : O ransomware garante que será reativado após uma reinicialização do sistema, copiando-se para o diretório %LOCALAPPDATA% e adicionando entradas às chaves de execução do sistema.

- Coleta de dados : Ele coleta dados de localização e exclui seletivamente locais de arquivos específicos da criptografia, possivelmente para evitar detecção ou interrupção de suas próprias operações.

Os Caminhos para uma Infecção

O MAGA Ransomware se espalha por meio de uma variedade de métodos, explorando vulnerabilidades e hábitos do usuário:

- Serviços RDP vulneráveis : As configurações fracas do Protocolo de Área de Trabalho Remota (RDP) são um alvo principal, frequentemente violadas por meio de ataques de força bruta ou de dicionário.

- E-mails de phishing : Links ou anexos fraudulentos enviados por e-mail continuam sendo um vetor comum.

- Software pirata : Baixar programas crackeados ou geradores de chaves geralmente traz consigo cargas de ransomware.

- Táticas de suporte técnico : Os esquemas falsos de suporte técnico podem induzir os usuários a instalar ransomware.

- Downloads rápidos : Os anúncios enganosos ou sites comprometidos podem distribuir ransomware sem o conhecimento do usuário.

As Melhores Práticas para Proteger os Seus Dispositivos

Aa ameaças de ransomware como o MAGA podem ser devastadoras, mas implementar medidas de segurança fortes pode reduzir significativamente o risco de infecção:

- Mantenha backups regulares: Armazene cópias de arquivos importantes em dispositivos externos ou serviços de nuvem seguros. Garanta que os backups estejam desconectados dos seus sistemas primários para evitar criptografia durante um ataque.

- Use senhas fortes: Fortaleça as credenciais de login para contas RDP e outros sistemas críticos. Use senhas longas e complexas e considere habilitar a autenticação multifator (MFA).

- Mantenha o software atualizado: Atualize regularmente os sistemas operacionais, aplicativos e software de segurança para corrigir vulnerabilidades que o ransomware pode explorar.

- Cuidado com tentativas de phishing: Tenha cuidado ao lidar com e-mails não solicitados, especialmente aqueles que contêm anexos ou links. Verifique a legitimidade do remetente antes de interagir.

- Limitar acesso RDP: Desative serviços RDP se não forem necessários ou restrinja o acesso a IPs específicos e use VPNs para maior segurança.

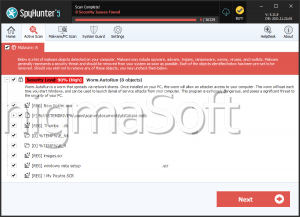

- Instale um software de segurança confiável: Use uma solução antivírus confiável para detectar e bloquear programas maliciosos. Além disso, ferramentas anti-ransomware devem ser empregadas para proteger contra ameaças de criptografia especificamente.

- Tenha cuidado online: Evite baixar arquivos de fontes não confiáveis ou clicar em anúncios suspeitos. Use apenas lojas de aplicativos oficiais e plataformas verificadas.

Por Que Pagar o Resgate não é a Resposta

Embora as vítimas de ransomware possam se sentir compelidas a pagar, especialistas desencorajam fortemente essa ação. Pagar não apenas encoraja os cibercriminosos, mas também traz o risco de receber uma ferramenta de descriptografia defeituosa ou inexistente. Em vez disso, priorize a prevenção e considere consultar profissionais de segurança cibernética para lidar com infecções.

Conclusão: Vigilância é Fundamental

A ascensão de ransomware como o MAGA ressalta a importância da conscientização do usuário e de medidas proativas. Proteger seus dados e dispositivos requer uma combinação de salvaguardas técnicas, comportamento cauteloso online e um compromisso de se manter informado sobre ameaças emergentes. Ao aderir às melhores práticas e manter uma mentalidade defensiva, você pode reduzir significativamente a probabilidade de ser vítima de ransomware.

MAGA Ransomware Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.