LockerGoga Ransomware

Embora os pesquisadores de segurança esperem que os ataques de ransomware diminuam em 2019, os recentes surtos de ransomware nos lembram que devemos permanecer sempre vigilantes. Um desses surtos que apareceu nas manchetes envolveu um ransomware conhecido como LockerGoga. O ransomware visava a empresa norueguesa Norsk Hydro, um dos principais produtores de alumínio do mundo, forçando-o a interromper as operações em várias fábricas. Isso prejudicou gravemente a produção da empresa e fez com que seus estoques caíssem 0,8%. Também se suspeita que uma variante do LockerGoga tenha sido usada para atingir a empresa francesa de engenharia Altran Technologies no início de janeiro.

Embora os pesquisadores de segurança esperem que os ataques de ransomware diminuam em 2019, os recentes surtos de ransomware nos lembram que devemos permanecer sempre vigilantes. Um desses surtos que apareceu nas manchetes envolveu um ransomware conhecido como LockerGoga. O ransomware visava a empresa norueguesa Norsk Hydro, um dos principais produtores de alumínio do mundo, forçando-o a interromper as operações em várias fábricas. Isso prejudicou gravemente a produção da empresa e fez com que seus estoques caíssem 0,8%. Também se suspeita que uma variante do LockerGoga tenha sido usada para atingir a empresa francesa de engenharia Altran Technologies no início de janeiro.

O ransomware é um tipo de malware que criptografa os arquivos de um sistema de computador para extorquir um resgate do seu destino. Existem várias famílias de ransomware e um número ainda maior de variantes dentro de cada uma dessas famílias. Cada um deles usa um conjunto diferente de ferramentas e bibliotecas para infectar e criptografar um sistema. O ransomware em questão, LockerGoga, foi desenvolvido usando C ++ e implementa a biblioteca Crypto ++ para suas operações de criptografia e a biblioteca Boost para gerenciar processos do sistema.

Ainda não se sabe qual vetor o malware usa para infectar um sistema. No caso da Altra Technologies, a investigação forense sugere que a infecção ocorreu através de um ataque de phishing. Também é possível que a rede alvo já tenha sido comprometida por outros métodos de hackers, criando um backdoor para eliminar a carga útil do malware. O executável também possui um certificado assinado emitido pelo Sectigo. A partir de agora, esses certificados foram revogados.

Uma vez no sistema, o LockerGoga usa uma versão renomeada da ferramenta de administração do sistema PsEXEC para executar a carga útil. Não se sabe como o malware se espalha dentro de uma rede; no entanto, os pesquisadores acreditam que ele se espalha usando o protocolo RDP (roubado de área de trabalho remota). Isso significa que o malware pode se espalhar de um terminal infectado para outros dentro da rede.

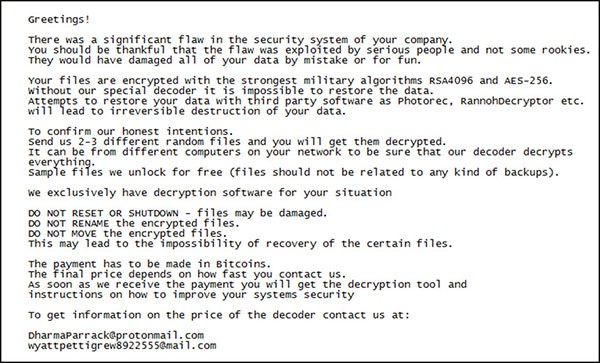

Quando o código do LockerGoga é executado, ele emite um comando na linha de comando para realocá-lo na pasta TEMP e renomeia a si mesmo com um número aleatório. O ransomware executará dois comandos adicionais que usam a biblioteca Boost para criar um processo mestre que enumera arquivos no sistema e vários processos filhos encarregados da criptografia de dados. O usuário receberá uma nota de resgate contendo instruções sobre como entrar em contato e pagar o agente mau para descriptografar o sistema.

Figura 1. Nota de resgate do LockerGoga

Após a conclusão do processo de criptografia, os arquivos criptografados terão a extensão ".locked" anexada a eles. O LockerGoga tem como alvo as seguintes extensões de arquivo em um sistema:

.doc, .dot, .pot, .ppsx, .pptx, .posx, .potx, .sldx, .pdf, .db, .sql, .cs, .ts, .js, .js, .py, .docb, .dotx , .docx, .xlt, .xltx, .xlsb, .xlw, .ppt, .pps, .wkb, .xlm, .xml, .xls, .xlsx.

Embora o LockerGoga atinja essas extensões específicas, ele pode criptografar qualquer arquivo em um disco rígido. O LockerGoga também bloqueará conexões de rede externas, desativando quaisquer adaptadores Wi-Fi ou Ethernet no sistema. Variantes específicas do ransomware, como a usada na Norsk Hydro, também desconectam todos os usuários e alteram suas senhas para "HuHuHUHoHo283283 @ dJD".

Uma variação da nota de resgate do LockerGoga é a seguinte:

Saudações!

Houve uma falha significativa no sistema de segurança da sua empresa.

Você deve estar agradecido por a falha ter sido explorada por pessoas sérias e não por alguns novatos.

Eles danificariam todos os seus dados por engano ou por diversão.

Seus arquivos são criptografados com os algoritmos militares mais fortes RSA4096 e AES-256.

Sem nosso decodificador especial, é impossível restaurar seus dados.

Tentativas de restaurar seus dados com software de terceiros como Photorec, RannohDecryptor etc. levarão à destruição irreversível de seus dados.

Para confirmar nossas intenções honestas.

Envie-nos 2-3 arquivos aleatórios diferentes e você os decriptografará.

Pode ser de computadores diferentes na sua rede para garantir que nosso decodificador decodifique tudo.

Arquivos de exemplo que desbloqueamos gratuitamente (os arquivos não devem estar relacionados a nenhum tipo de backup).

Dispomos exclusivamente de software de descriptografia para sua situação

NÃO REAJUSTE OU DESLIGUE - os arquivos podem estar danificados.

NÃO renomeie os arquivos criptografados.

NÃO mova os arquivos criptografados.

Isso pode levar à impossibilidade de recuperação de certos arquivos.

Para obter informações sobre o preço do decodificador, entre em contato conosco:

AbbsChevis@protonmail.com

IjuqodiSunovib98@o2.pl

O pagamento deve ser feito em Bitcoins.

O preço final depende da rapidez com que você entrar em contato conosco.

Assim que recebermos o pagamento, você receberá a ferramenta de descriptografia e

instruções sobre como melhorar a segurança de seus sistemas

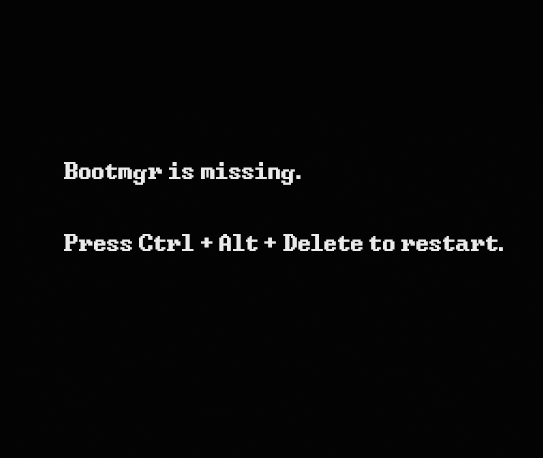

Embora algumas variantes do LockerGoga busquem lucro às custas de suas vítimas, as variantes posteriores parecem interessadas apenas em interromper as operações "bloqueando" permanentemente o sistema. Isso é feito criptografando o Boot Manager em sistemas Windows, o que tornaria a máquina inoperável e incapaz de exibir notas de resgate com instruções para descriptografia.

Figura 2. As variantes mais recentes do LockerGoga podem criptografar o Windows Boot Manager e tornar o computador inoperante.

Como em todos os casos que envolvem ransomware, não é recomendável que empresas e indivíduos paguem o resgate, pois incentiva os cibercriminosos a continuarem conduzindo essas campanhas de malware. Além disso, não há garantia de que os autores descriptografem o sistema. Ter backups atualizados de todos os seus dados, juntamente com boas políticas de segurança cibernética, é a melhor maneira de combater incidentes de ransomware.

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|

| 1. | %APPDATA%\Local\Temp\tgytutrc8.exe |