Instalador Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

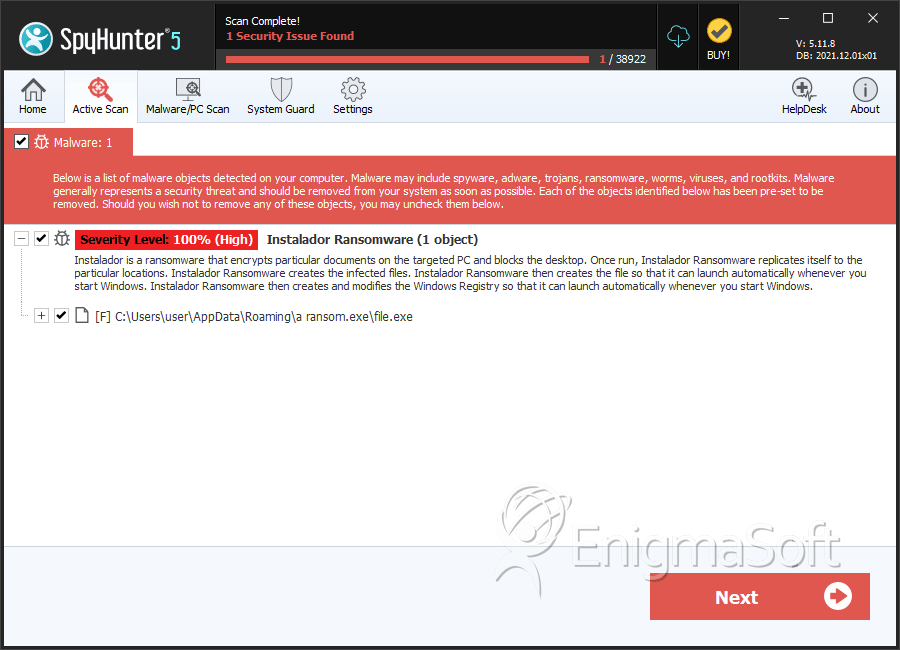

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 3 |

| Visto pela Primeira Vez: | January 24, 2018 |

| Visto pela Última Vez: | October 24, 2025 |

| SO (s) Afetados: | Windows |

O Instalador Ransomware é um Trojan ransomware de criptografia que foi observado pela primeira vez em 19 de janeiro de 2018. O Instalador Ransomware parece atingir vítimas na América Latina e na Península Ibérica. O Instalador Ransomware, no entanto, provavelmente ainda está em desenvolvimento devido a vários aspectos do ataque executado pelo Instalador Ransomware que parecem inacabados. O Instalador Ransomware está sendo entregue às vítimas, disfarçando-se como um plug-in ou uma atualização para um software popular, como o Adobe Flash Player. O Instalador Ransomware baseia-se no HiddenTear, um mecanismo de ransomware de fonte aberta que gerou inúmeras variantes de ransomware. No entanto, o Instalador Ransomware não parece estar baseado nas últimas versões dessa ameaça, e algumas vítimas do ataque pelo Instalador Ransomware tiveram algum sucesso recuperando os seus dados com um software de descodificação para o HiddenTear, lançado anteriormente pelos pesquisadores de segurança do PC, o que não é o caso com as versões mais recentes das variantes do HiddenTear.

Índice

Felizmente, Existe a Chance de Você Recuperar os Arquivos Comprometidos pelo Instalador Ransomware

O Instalador Ransomware usa criptografia AES 256 para tornar os arquivos da vítima inacessíveis. O Instalador Ransomware marcará os arquivos criptografados pelo ataque, adicionando a extensão de arquivo '.qwerty' ao final do nome de cada arquivo afetado. Uma vez que o Instalador Ransomware criptografou um arquivo, seu conteúdo não será mais legível e o Windows Explorer não reconhecerá o arquivo, mostrando-o como um ícone em branco. O Instalador Ransomware visará os arquivos gerados pelo usuário em seu ataque. Esses arquivos podem incluir música, textos, vídeos, imagens e vários outros tipos de arquivos. O Instalador Ransomware criptografa vários tipos de arquivos, que podem incluir:

.3dm, .3g2, .3gp, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi, .bmp, .c, .class, .cpp, .cs, .csv, .dat, .db, .dbf, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .h, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .jar, .java, .jpeg, .jpg, .js, .m3u, .m3u8, .m4u, .max, .mdb, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .msg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppj, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prproj, .ps, .psd, .py, .ra, .rar, .raw, .rb, .rtf, .sdf, .sdf, .ses, .sldm, .sldx, .sql, .svg, .swf, .tif, .txt, .vcf, .vob, .wav, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xqx, .zip.

Como os Golpistas podem Fazer Dinheiro com Ataques como o do Instalador Ransomware

Depois que o Instalador Ransomware for usado para criptografar os arquivos da vítima, o Instalador Ransomware exibirá uma nota de resgate pedindo que a vítima pague um resgate de 0,05 Bitcoin (um valor que varia muito devido às flutuações no mercado do Bitcoin, mas ele é normalmente perto de 500 USD no momento da redação deste artigo). As pessoas responsáveis pelo ataque pedem a vítima para fazer contato com elas usando a mensagem instantânea Telegram. O Instalador Ransomware, como a maioria dos Trojans ransomware de criptografia, gera lucros permitindo que terceiros tomem os dados da vítima como reféns e exigem o pagamento de um resgate. Por isso, os usuários de computador devem evitar aceitar nesta extorsão e abster-se de entrar em contato com as pessoas responsáveis pelo ataque do Instalador Ransomware.

Protegendo os Seus Dados contra o Instalador Ransomware e Ameaças Similares

A ameaça representada pelo Instalador Ransomware pode ser removida com a ajuda de um programa de segurança totalmente atualizado. No entanto, os arquivos criptografados por esses ataques não podem ser recuperados com o software anti-vírus, ou qualquer produto disponível no mercado. No caso do Instalador Ransomware, os pesquisadores de segurança do PC conseguiram quebrar a criptografia e ofereceram um software de descodificação para ajudar as vítimas do ataque. No entanto, ameaças como o Instalador Ransomware são atualizadas constantemente, e é altamente provável que os golpistas lançem novas versões dessas ameaças, o que fará com que as suas vítimas fiquem impossibilitadas de recuperar os dados comprometidos dessa maneira.

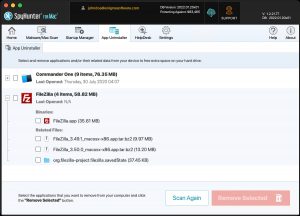

SpyHunter detecta e remove Instalador Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | dc4c2932b4efa11cb2ce3e4761b1f8a1 | 2 |