Ransomware de imigração

Proteger dispositivos pessoais e organizacionais contra malware tornou-se um requisito fundamental no ambiente digital moderno. As ameaças cibernéticas continuam a evoluir em sofisticação, frequentemente visando tanto indivíduos quanto empresas com técnicas projetadas para criptografar dados, interromper operações e extorquir vítimas. Dentre essas ameaças, o ransomware permanece uma das categorias mais prejudiciais de software malicioso. A família de ransomware Immigration representa um exemplo recente de como os atacantes exploram vulnerabilidades do sistema, criptografam arquivos valiosos e pressionam as vítimas a pagar pelo resgate.

Índice

Uma análise mais detalhada do ransomware de imigração

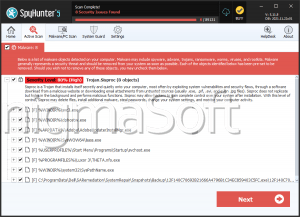

O ransomware Immigration é classificado como uma ameaça de malware que criptografa arquivos. Após ser executado em um sistema comprometido, ele inicia um processo que busca arquivos acessíveis e os criptografa. Durante esse processo, o malware modifica os nomes dos arquivos afetados, adicionando a extensão '.eimmigration'.

Por exemplo, arquivos como '1.png' tornam-se '1.png.eimmigration', enquanto '2.pdf' é renomeado para '2.pdf.eimmigration'. Essas modificações indicam que o conteúdo dos arquivos foi criptografado e não está mais acessível em seu estado normal. As vítimas que tentarem abrir os arquivos descobrirão que os aplicativos padrão não conseguem mais ler os dados.

Além de criptografar arquivos, o ransomware cria um documento de texto intitulado 'WHATS_HAPPEND.txt'. Este arquivo serve como nota de resgate, fornecendo instruções e avisos dos atacantes.

Reivindicações de resgate e estratégia de extorsão

A mensagem de resgate tenta pressionar as vítimas por meio de uma mistura de explicações técnicas e ameaças. De acordo com a mensagem, os atacantes alegam ter identificado vulnerabilidades na infraestrutura de segurança da vítima e as explorado para obter acesso não autorizado à rede. Após infiltrar o ambiente, os atacantes afirmam que todos os arquivos importantes foram criptografados, mas que podem ser restaurados usando uma ferramenta de descriptografia que eles possuem.

A mensagem também introduz uma forma adicional de extorsão. Alega que arquivos confidenciais foram roubados durante a invasão e avisa que os dados serão divulgados em 72 horas caso a vítima não entre em contato. Essa tática, conhecida como dupla extorsão, visa aumentar a pressão sobre organizações que, de outra forma, poderiam depender de backups para recuperação de dados.

As vítimas são instruídas a contatar os atacantes através do endereço de e-mail 'nhuvgh@outlook.com'. A nota também desaconselha o uso de serviços de recuperação de terceiros, alegando que são fraudulentos ou intermediários que aumentarão o valor do resgate.

Criptografia de arquivos e os desafios da recuperação de dados

Uma vez que o ransomware Immigration criptografa os arquivos, o acesso aos dados geralmente se torna impossível sem a ferramenta de descriptografia específica controlada pelos atacantes. As famílias de ransomware modernas costumam empregar algoritmos criptográficos robustos, o que torna a descriptografia por força bruta inviável.

As opções de recuperação são, portanto, extremamente limitadas. A única maneira confiável de restaurar arquivos sem cooperar com os atacantes é usando backups não afetados. Se existirem backups seguros em armazenamento externo ou servidores remotos que não estavam conectados ao sistema infectado, a restauração dos dados poderá ser possível após a remoção completa do malware.

Outro fator importante é a rapidez de resposta. Deixar o ransomware ativo em um sistema aumenta o risco de que ele continue criptografando arquivos adicionais ou se espalhe para outros dispositivos conectados à mesma rede. Portanto, o controle e a remoção imediatos são essenciais para limitar os danos.

Métodos comuns de infecção e disseminação

Assim como muitas ameaças de ransomware, o Immigration Ransomware geralmente não é distribuído por um único canal. Em vez disso, os atacantes utilizam múltiplas técnicas de distribuição projetadas para enganar os usuários ou explorar práticas de segurança deficientes.

Os vetores de infecção mais comuns incluem:

- E-mails enganosos contendo anexos ou links maliciosos.

- Golpes de suporte técnico que persuadem os usuários a baixar malware.

- Software crackeado, geradores de chaves e ferramentas de ativação ilegais

- Documentos maliciosos disfarçados de arquivos legítimos do Office ou PDF.

- Arquivos baixados de redes ponto a ponto ou sites de download de terceiros.

- Sites comprometidos, anúncios maliciosos e dispositivos USB infectados.

Em muitos casos, a carga maliciosa está embutida em arquivos que parecem legítimos. Executáveis, arquivos compactados, scripts e documentos podem ser usados como vetores para instaladores de ransomware.

Reforçando a segurança dos dispositivos contra ransomware

Uma defesa eficaz contra ransomware depende de uma abordagem de segurança em camadas que combine medidas de segurança técnicas com um comportamento responsável do usuário. Sistemas que não recebem atualizações, dependem de políticas de segurança fracas ou baixam softwares não verificados são significativamente mais vulneráveis a ataques como o ransomware Immigration.

As seguintes práticas melhoram significativamente a proteção contra malware que criptografa arquivos:

- Mantenha backups regulares de dados importantes em servidores remotos ou dispositivos de armazenamento que permaneçam desconectados do sistema principal quando não estiverem em uso.

- Mantenha os sistemas operacionais e aplicativos totalmente atualizados para eliminar vulnerabilidades que possam ser exploradas por malware.

- Utilize um software de segurança confiável, capaz de detectar e bloquear atividades de ransomware.

- Evite abrir anexos ou links inesperados de remetentes desconhecidos.

- Baixe programas somente de fontes oficiais ou confiáveis, evitando softwares piratas e ferramentas de ativação.

- Restrinja o uso de mídias removíveis e verifique os dispositivos USB antes de acessar o conteúdo deles.

- Implementar segmentação de rede robusta e controles de acesso em ambientes organizacionais.

A implementação consistente dessas práticas reduz drasticamente a probabilidade de infecção bem-sucedida e limita os danos caso um ataque ocorra.

Avaliação final

O ransomware Immigration apresenta muitas características típicas de operações modernas de ransomware: criptografia robusta de arquivos, uma nota de resgate com instruções de contato e ameaças de exposição de dados para forçar o pagamento. Uma vez que o malware criptografa os arquivos, a recuperação sem backups torna-se extremamente difícil.

Medidas preventivas de segurança continuam sendo a defesa mais eficaz. Cópias de segurança regulares, manuseio cuidadoso de e-mails e downloads, e softwares de segurança atualizados formam a base de uma forte proteção contra ameaças de ransomware. No cenário em constante evolução do cibercrime, a defesa proativa e a conscientização do usuário permanecem essenciais para a proteção de ativos digitais.