Hype Ransomware

O Hype Ransomware é um exemplo típico de malware moderno de criptografia de arquivos: ele embaralha os dados das vítimas, deixa uma nota de resgate e anexa uma extensão e identificadores distintos aos arquivos criptografados. Proteger os dispositivos contra ameaças como o Hype é fundamental porque, uma vez concluída a criptografia, os arquivos geralmente ficam irrecuperáveis sem a chave privada do invasor, e pagar aos invasores não oferece garantia de recuperação, ao mesmo tempo que incentiva novos crimes.

Índice

O que o Hype Faz — Resumo do Comportamento

A análise mostra que o Hype direciona arquivos de usuários e os renomeia para incluir os detalhes de contato dos invasores e um ID de vítima exclusivo, adicionando uma nova extensão. Nas amostras analisadas, os arquivos são renomeados seguindo um padrão semelhante a:

'nomeoriginal.EXT' → 'nomeoriginal.EXT.EMAIL=[ranshype@gmail.com

]ID=[000C91DC347DF549].hype'

Uma nota de resgate com o nome "hype Ransmoware.txt" é enviada; ela alega que o sistema está "desprotegido", oferece-se para "consertar" a situação e instrui as vítimas a enviar um arquivo de teste para comprovação de descriptografia. A nota fornece dois endereços de e-mail: "ranshype@gmail.com".

e 'ranshype@tuta.io' e um identificador do Telegram (@hype20233) como meio de contato.

Como funciona o ataque — Visão geral técnica

O Hype segue o ciclo de vida comum do ransomware. Após a execução inicial (geralmente por meio de um anexo malicioso, downloader, exploit ou software crackeado), ele verifica o armazenamento acessível em busca de tipos de arquivo alvo, criptografa-os com uma chave simétrica e, em seguida, normalmente criptografa ou protege essa chave usando um segundo mecanismo, mantido pelo invasor. Os arquivos criptografados são renomeados para marcar a propriedade e direcionar as vítimas para a nota de resgate. Como a descriptografia requer a chave do invasor ou um backup previamente preparado, as vítimas sem backups confiáveis ficam com poucas opções de recuperação.

Impacto e Recuperação

Ransomwares como o Hype causam perda de dados, interrupção operacional e potencial perda de negócios ou exposição regulatória. A recuperação sem backups é improvável: a maioria dos arquivos criptografados não pode ser restaurada sem a ferramenta de descriptografia do invasor. Recomenda-se fortemente que as vítimas não presumam que o pagamento garanta a devolução dos arquivos — os invasores podem não fornecer uma descriptografia funcional, exigir pagamento adicional ou reutilizar os dados roubados. O caminho correto para a recuperação geralmente envolve: isolar os sistemas infectados, limpar e restaurar backups conhecidos e fortalecer a infraestrutura para evitar reinfecções.

Melhores práticas de segurança para reduzir riscos

Backups regulares e restaurações testadas : mantenha pelo menos duas cópias dos dados críticos, uma local para recuperação rápida e outra externa ou em um serviço de nuvem, e garanta que os backups estejam isolados, para que ransomware não os alcance. Teste restaurações com frequência.

Gerenciamento de patches e inventário : mantenha um inventário de software e ativos atualizado e aplique patches de segurança prontamente em sistemas operacionais, aplicativos e dispositivos de rede.

Princípio do menor privilégio e segmentação de rede : limite as permissões do usuário para que somente aqueles que precisam de acesso tenham acesso; segmente as redes para que um endpoint infectado não possa acessar livremente backups, servidores ou outros segmentos.

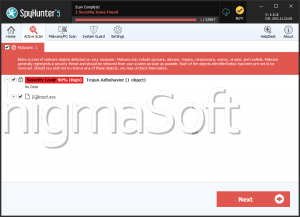

Detecção e resposta de endpoint (EDR) + antimalware : implemente EDR/antivírus moderno com detecção comportamental capaz de bloquear ou alertar sobre atividades de criptografia suspeitas; ajuste alertas para reduzir ruídos e garantir revisão humana oportuna.

Segurança de e-mail e web : use filtragem avançada de e-mail, bloqueie anexos suspeitos e documentos habilitados para macro e implemente filtragem da web para impedir que usuários acessem sites maliciosos conhecidos.

Autenticação multifator (MFA) : exija MFA para acesso remoto, contas administrativas e serviços em nuvem para reduzir o risco de invasão de conta.

Evitando o pagamento e seguindo em frente

Pagar um resgate é uma opção de alto risco e muitas vezes ineficaz; não garante a devolução do arquivo e serve para fornecer mais fundos para operações criminosas. Em vez disso, concentre seus recursos em contenção, recuperação a partir de backups seguros e aprimoramento de sua postura de segurança para que um ataque semelhante não ocorra novamente. Se você não tiver capacidade interna, contrate empresas forenses e de resposta a incidentes de renome para auxiliar. Uma ação rápida e especializada reduz os danos e aumenta as chances de recuperação total.