Destroy Ransomware

É vital para os usuários protegerem os seus dispositivos contra ameaças sofisticadas de malware. Entre essas ameaças, o ransomware surgiu como uma das mais perigosas, tendo como alvo arquivos, redes e dados confidenciais. Uma dessas variantes de ransomware recém-descobertas, conhecida como Destroy Ransomware, está causando preocupação significativa para indivíduos e empresas. Sua capacidade de criptografar arquivos e exfiltrar dados o torna uma arma cibernética formidável.

Índice

O Que é o Destroy Ransomware?

O Destroy Ransomware faz parte de uma família de ransomware notória derivada do MedusaLocker. Uma vez executado em um dispositivo alvo, ele criptografa os arquivos, anexando uma extensão única a cada um. Por exemplo, um arquivo inicialmente chamado '1.png' aparecerá como '1.png.destry30' após o ataque. O número na extensão pode diferir dependendo da variante específica do ransomware. Os invasores não apenas bloqueiam os arquivos da vítima, mas também alegam ter roubado dados confidenciais, que ameaçam vazar ou vender, a menos que um resgate seja pago.

Após a conclusão da criptografia, o Destroy Ransomware entrega uma nota de resgate intitulada 'How_to_back_files.html'. Esta nota afirma que a rede da vítima foi comprometida, arquivos críticos foram codificados e dados confidenciais foram coletados. O pedido de resgate é deixado ambíguo, com um aviso para evitar o uso de ferramentas de descriptografia de terceiros ou a modificação dos arquivos bloqueados, pois isso pode levar à perda permanente de dados. Os invasores oferecem um "teste de descriptografia" limitado de até três arquivos para construir confiança com a vítima, mas a conformidade com o pedido de resgate é fortemente desencorajada por especialistas em segurança cibernética.

Exigências do Resgate e Riscos

Como muitas variantes de ransomware, o Destroy Ransomware visa incitar as vítimas a pagar um resgate, normalmente em criptomoeda, para recuperar o acesso aos seus arquivos criptografados. No entanto, os riscos associados à conformidade são consideráveis. Pagar o resgate não garante o retorno dos seus dados — os cibercriminosos geralmente retêm a chave de descriptografia mesmo após receber o pagamento. Em muitos casos, as vítimas ficam sem nenhum meio de recuperar seus arquivos, e seus dados roubados ainda podem ser vendidos ou vazados.

Além do impacto financeiro, pagar o resgate apoia empreendimentos criminosos. Ao transferir dinheiro para os invasores, as vítimas inadvertidamente financiam o desenvolvimento de variantes de ransomware mais avançadas, o que perpetua o ciclo do crime cibernético.

A Propagação do Destroy Ransomware: Como Ele Infecta?

O Destroy Ransomware, como outras formas de software malicioso, normalmente se espalha por meio de técnicas de phishing e engenharia social. Os invasores usam e-mails ou mensagens enganosas para enganar as vítimas e fazê-las baixar arquivos fraudulentos disfarçados de conteúdo legítimo. Esses arquivos podem assumir várias formas, incluindo arquivos ZIP, arquivos executáveis, documentos do Office, PDFs e arquivos JavaScript.

Em alguns casos, apenas abrir o arquivo infectado é o suficiente para desencadear a infecção do ransomware. Downloads drive-by, anexos maliciosos e links em mensagens de spam também são métodos comuns de entrega de ransomware. Além disso, o Destroy Ransomware pode ser distribuído por meio de fontes de download não confiáveis, como sites de terceiros, redes peer-to-peer, atualizações falsas de software e cracks ilegais de software. Algumas versões de ransomware também podem se espalhar por redes locais ou por meio de dispositivos de armazenamento removíveis infectados, como unidades USB.

Removendo o Destroy Ransomware: O Que Você Precisa Saber

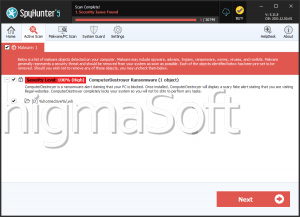

Se o seu dispositivo for infectado com o Destroy Ransomware, a remoção do malware é essencial para evitar mais criptografia de arquivos. No entanto, é importante observar que a remoção do ransomware não restaura dados já criptografados. É por isso que manter backups regulares e implementar práticas de segurança fortes são essenciais para minimizar os danos no caso de um ataque.

Apesar da necessidade urgente de remover o Destroy Ransomware, as vítimas nunca devem tentar descriptografar arquivos sem assistência profissional ou usar ferramentas de descriptografia de terceiros, a menos que especificamente aconselhadas por especialistas em segurança cibernética. Essas tentativas podem levar à perda permanente de arquivos.

As Melhores Práticas de Segurança para Se Proteger contra o Destroy Ransomware

Para se proteger contra ataques de um ransomware como o Destroy, os usuários devem adotar uma abordagem de segurança multicamadas. Aqui estão algumas das melhores práticas de segurança para reforçar sua defesa:

- Backups regulares de dados críticos : O abrigo mais eficaz contra ransomware é manter backups regulares de seus arquivos importantes. Os backups devem ser armazenados em vários locais, como armazenamento externo offline ou serviços de nuvem. Certifique-se de que o backup seja desconectado da rede após cada sessão, pois o ransomware pode infectar dispositivos conectados.

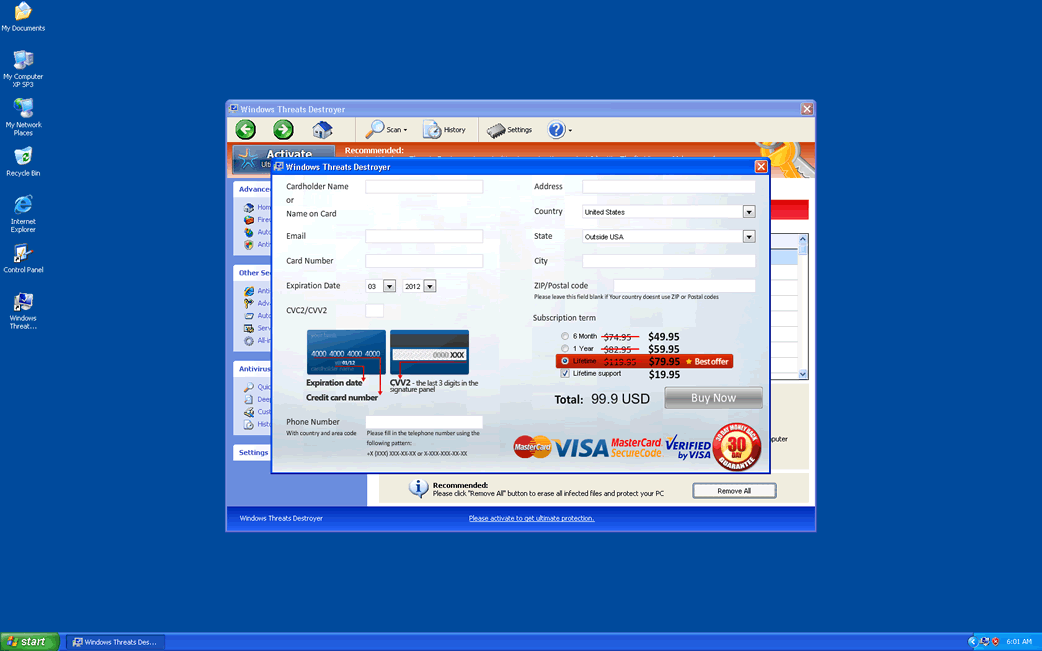

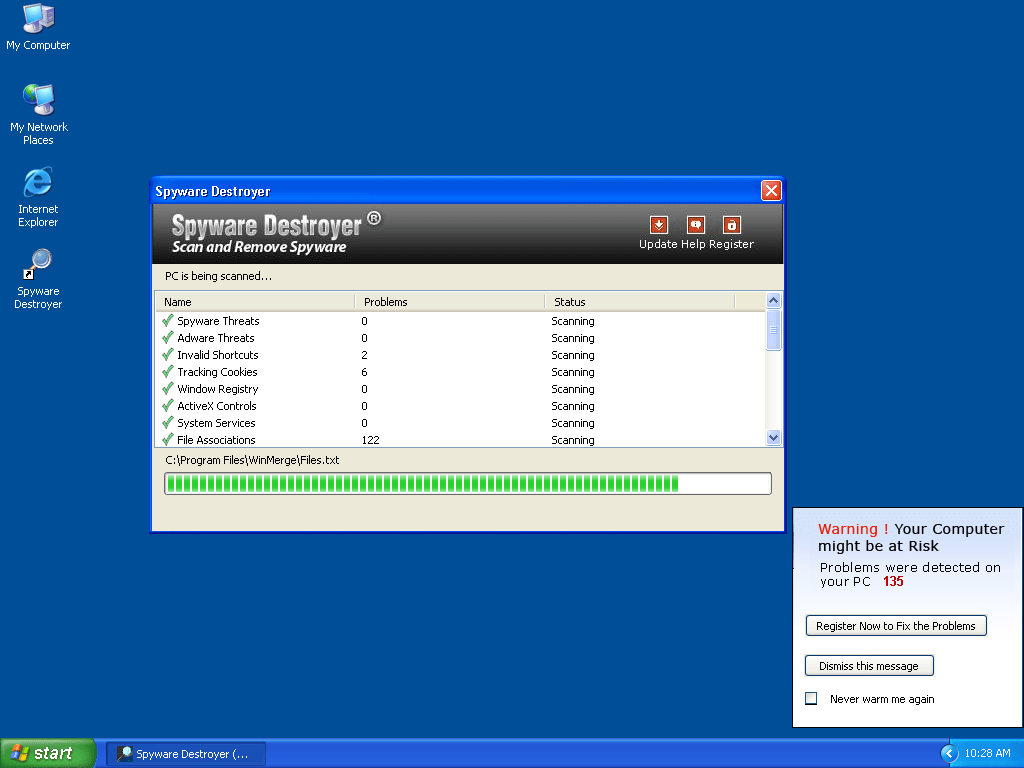

- Use software de segurança abrangente : Instale um software anti-ransomware confiável para detectar e bloquear ameaças. Mantenha suas ferramentas de segurança atualizadas para garantir que elas possam reconhecer as variantes mais recentes de ransomware. Soluções de segurança avançadas oferecem recursos como detecção baseada em comportamento, que pode identificar atividades suspeitas em tempo real.

- Aplique patches e atualize o software regularmente : O ransomware frequentemente explora vulnerabilidades em programas desatualizados para obter acesso aos sistemas. Tenha certeza de que todo o seu software, incluindo seu sistema operacional, navegadores da Web e ferramentas de segurança, estejam atualizados de acordo com os patches de segurança mais recentes.

- Seja cauteloso ao lidar com e-mails de phishing : Phishing é um ponto de entrada comum para ransomware. Seja cauteloso com mensagens ou e-mails não solicitados, especialmente aqueles que incluem anexos ou links. Evite acessar links ou baixar anexos de fontes desconhecidas ou suspeitas. Verifique novamente o endereço de e-mail do remetente para discrepâncias e, em caso de dúvida, verifique diretamente com a fonte.

Desabilitar serviços desnecessários : Desabilite serviços como o Remote Desktop Protocol (RDP) se eles não forem essenciais. O RDP é frequentemente alvo de invasores para obter acesso não autorizado a sistemas. Se o RDP precisar ser usado, garanta que ele esteja protegido com senhas fortes e autenticação multifator. - Implemente senhas fortes e MFA : Garanta que todas as contas de usuário tenham senhas fortes e exclusivas e habilite a autenticação multi-ator (MFA) sempre que possível. Isso fornece uma camada adicional de proteção ao exigir mais do que apenas uma senha para acessar contas confidenciais.

- Segmentação de rede : Se você gerencia uma rede empresarial ou organizacional, considere a segmentação para limitar a disseminação de ransomware. Ao dissecar a rede em segmentos menores, você pode isolar dispositivos infectados e impedir que o ransomware se mova lateralmente pela rede.

- Eduque e treine usuários : A educação do usuário é uma defesa essencial contra ransomware. Forneça treinamento sobre como reconhecer tentativas de phishing, evitar downloads suspeitos e praticar hábitos de navegação seguros. Usuários de PC informados têm menos probabilidade de serem vítimas de táticas de engenharia social.

Concluindo, Prevenção é a Melhor Defesa

O Destroy Ransomware, assim como outras cepas da família MedusaLocker, representa uma séria ameaça aos usuários e organizações. Embora as consequências de um ataque possam ser devastadoras, a prevenção continua sendo a defesa mais eficaz. Ao adotar práticas de segurança fortes, manter backups regulares e permanecer vigilantes, os usuários podem reduzir significativamente o risco de se tornarem vítimas de ransomware.

Lembre-se, ataques de ransomware podem acontecer com qualquer um — então tome medidas proativas para proteger seus dados e dispositivos. O custo da prevenção é sempre menor que o preço da recuperação.

As vítimas do Destroy Ransomware recebem a seguinte nota de resgate:

'YOUR PERSONAL ID:

/!\ YOUR COMPANY NETWORK HAS BEEN PENETRATED /!\

All your important files have been encrypted!Your files are safe! Only modified. (RSA+AES)

ANY ATTEMPT TO RESTORE YOUR FILES WITH THIRD-PARTY SOFTWARE

WILL PERMANENTLY CORRUPT IT.

DO NOT MODIFY ENCRYPTED FILES.

DO NOT RENAME ENCRYPTED FILES.No software available on internet can help you. We are the only ones able to

solve your problem.We gathered highly confidential/personal data. These data are currently stored on

a private server. This server will be immediately destroyed after your payment.

If you decide to not pay, we will release your data to public or re-seller.

So you can expect your data to be publicly available in the near future..We only seek money and our goal is not to damage your reputation or prevent

your business from running.You will can send us 2-3 non-important files and we will decrypt it for free

to prove we are able to give your files back.Contact us for price and get decryption software.

email:

ithelp01@securitymy.name

ithelp01@yousheltered.comTo contact us, create a new free email account on the site: protonmail.com

IF YOU DON'T CONTACT US WITHIN 72 HOURS, PRICE WILL BE HIGHER.Tor-chat to always be in touch:

qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv'

Destroy Ransomware Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.